BTC/HKD+0.51%

BTC/HKD+0.51% ETH/HKD+0.52%

ETH/HKD+0.52% LTC/HKD+1.5%

LTC/HKD+1.5% ADA/HKD-0.83%

ADA/HKD-0.83% SOL/HKD+3.43%

SOL/HKD+3.43% XRP/HKD-0.82%

XRP/HKD-0.82%前言

主要分享ZcashSapling版本的協議細節。多多指教^_^!!!

Zcash

迄今為止,Zcash總共經歷了三個版本的迭代,第四次版本升級時間預計在12.11.2019,據官方介紹,此次更新主要是縮短了出塊的時間,詳細內容見

Zcash網絡信息。

作為零知識證明的成功應用項目,讓我們帶著以下幾個問題去研究Zcash的機制:

1.Zcash是如何隱藏發送方的?2.Zcash是如何隱藏接收方的?3.Zcash是如何隱藏交易金額的?

**建議:閱讀本文前,您最好已經了解了:1.note的概念;2.零知識證明的基本概念;

Sapling

本篇主要分享ZcashSapling版本協議的主要細節,相對于Sprout版本,還是做了很多的修改和優化,在此不做詳細的對比分析。回歸到大方向,無論是Sapling版本,還是Sprout版本,交易的整體流程都可以簡要概括為以下三個步驟:1.交易者發起交易;2.交易者生成zk-proof,和signature,?驗證者驗證;3.接收者接收交易;

接下來,我們將盡量仔細挖掘每一個步驟,去探索一下,它是如何實現這三點的。

Transaction

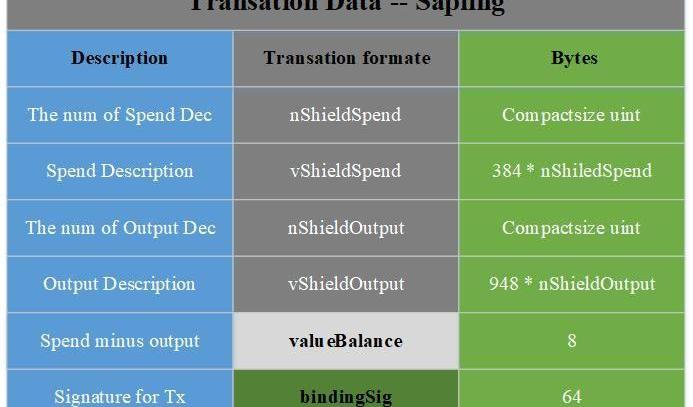

在這里,我們不詳細介紹交易發起者是如何發起一起交易的,我們直接介紹Sapling中的交易結構,如圖所示:

????實際上,Sapling的交易結構內容不止這些,在這只是羅列出Sapling特有的一些字段及相應的解釋,完整的交易結構在協議說明書的7.1章節有詳細介紹。

在Sapling中,交易由SpendTransfer和OutputTransfer組成,分別對應隱匿的輸入和隱匿的輸出,而spendDescription和outputDescription是用來分別描述SpendTransfer和OutputTransfer的數據字段,它們被各自編碼表示成vShieldSpend和vShieldOutput字段儲存在交易結構中。接下來,重點介紹vShieldSpend、vShieldOutput、valueBlance、bindingSig四個字段表示的內容。

智度股份:公司已完成較為領先的區塊鏈底層技術平臺的搭建:12月30日消息,智度股份在投資者互動平臺表示,公司已完成較為領先的區塊鏈底層技術平臺的搭建,并在供應鏈金融、溯源防偽等領域完成了區塊鏈解決方案設計與應用建設,在區塊鏈應用層已開展業務并取得一定的實質進展,積累了豐富的資源和經驗。(每日經濟新聞)[2021/12/30 8:13:48]

????1.vShieldSpend

一個vShiledSpend對應著一個SpendDescription,一個可靠的SpendDescription表示一個note的有效花費,它包含的內容如下圖所示:

????cv:對Inpunote的value的承諾,所謂承諾,其實就是對v值的一種隱藏,這種隱藏是單向的,不可逆的,也不可偽造;anchor:cm默克爾樹的根,用于驗證inputnote的存在性及有效性;nullifier:note的唯一性標識,用來防止同一note被重復花費;rk:用于驗證消費授權簽名;zkproof:零知識證據,在不透露相應隱私的情況下,證明note的有效性、花費note的權力、隱私地址的有效性spendAuthSig:用私鑰對spendDescription簽名,對note的花費進行授權

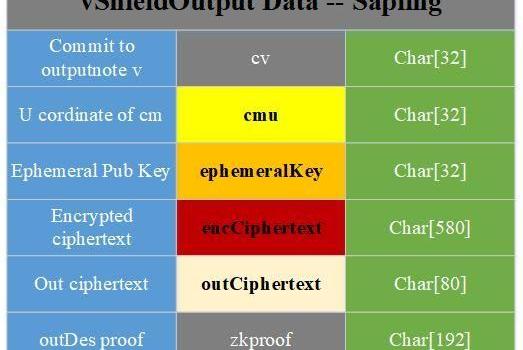

??2.vShieldOutput

同理,一個vShiledOutput對應一個OutputDescription,一個可靠的OutputDescription表示產生的新note的有效性,它包含的內容如下圖所示:

????cv:對outputnote的value的承諾,亦滿足單向性,不可偽造性;cmu:對outputnote的承諾,承諾的數學形式是曲線上的一個點,cmu為點的u坐標;ephemeralKey:臨時公鑰,用于計算解密密鑰encCiphertext:noteplaint的密文,noteplaint是note的具體內容;outCiphertext:用來計算共享密鑰的信息密文,可用來恢復noteplaint信息zkproof:零知識證據,在不透露任何隱私的情況下,證明新生成Note的有效性

掌柜調查署 | Artem Kalikhov:Waves業務的發展需要區塊鏈技術提供高吞吐量等功能:在今日舉行的掌柜調查署中,針對“Waves Enterprise與其他區塊鏈平臺有何不同”的問題,Waves Enterprise CEO Artem Kalikhov表示,我們的平臺并不是一個框架,而是由許多不同的部分組成的。我們平臺的所有組成部分都是現成可用的或與現有IT系統集成的,Waves Enterprise只關注實際業務案例和現有企業客戶所需的功能,這也是我們所有研究和開發的基礎,目標是如何在商業領域中實際應用這項技術。事實上,業務的發展需要區塊鏈技術提供以下功能: 1.高吞吐量 2.無gas或其他費用的圖靈完備智能合約 3.數據隱私 4.具備集成至公司IT場景能力 5.法律和安全合規。所有的這些產品特征Waves Enterprise都具備。[2020/7/17]

????3.valueBlance

valueBalance表示此transparentvaluepool的變化量,由SpendTransfer的v總和減去OutputTransferd的v的總和得出。當valueBalance為正數時,表示從Saplingvaluepool轉移valueBalance至transparentvaluepool,如果為負數,則執行相反的操作。valueBalance將在bindingSig中,用于驗證交易的balance屬性。

????4.bindingSig

在Sapling中,bingingSig發揮兩個作用。第一,保證了交易的balance屬性;第二,利用計算輸入和輸出notecv的隨機數rcv,來生成簽名私鑰,防止outputDescription被攻擊者進行重放攻擊

Zk-proofandSignature

在Sapling中,交易者總共要生成兩個zkproof(spendzkproof&outputzkproof)和兩個簽名(spendAuthSig&bindingSig)。下面逐個介紹。

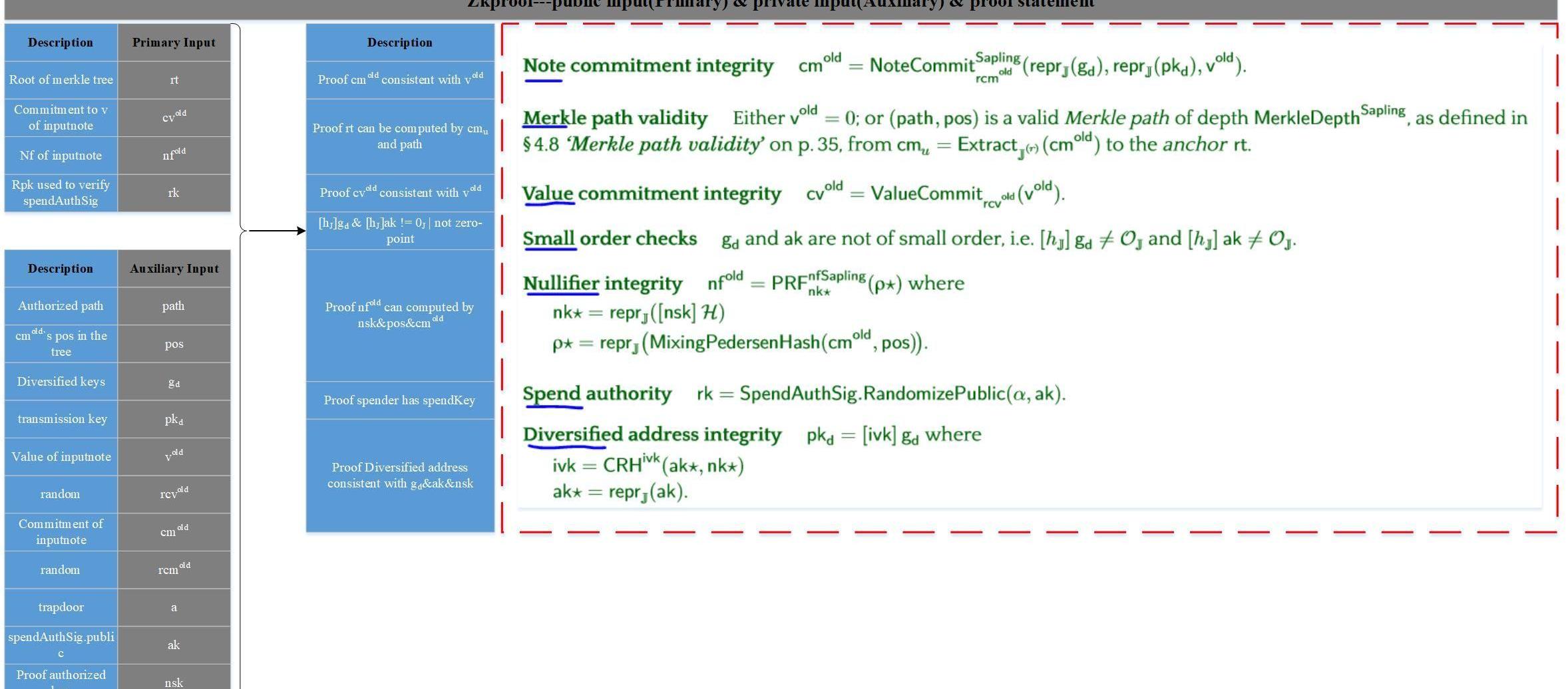

????1.spendzk-proof

spendzkproof主要是實現了在不暴露任何隱私信息的場景下,去證明txsender有權力去花費一些note,并且這些note都是有效的。輸入分為兩個部分,一個是primaryinput,一個是Auxiliaryinput。primaryinput是公開的輸入信息,Auxiliaryinput是隱私的輸入信息,只有txsender知道。具體內容如下圖所示:

聲音 | 越南經濟學家:應將Libra視作一個顛覆性的技術問題:據VietNam News報道,越南中央經濟管理研究所(CIEM)高級經濟學家V? Trí Thành發文指出,Libra不僅應該被視為一個單一的加密貨幣,而且應該被視為一個顛覆性的技術問題。它關系到社交網絡的地位和發展,關系到全球金融穩定和主要國家的政策主權。對越南來說,這也是一個不可避免的問題。我們不應該只是坐等它何時誕生,而是應該利用這個機會,推動對顛覆性技術的研究和監督,以制定及時和適當的政策。[2019/8/6]

根據上圖可知,spendzkproof總共證明了以下幾點:Notecommitmentintegrity:inputnode的承諾的完整性,證明cm確實根據v,rcm,gd,pkd計算出來的;Merklepathvalidity:默克爾樹驗證路徑有效性,證明cm是存在默克爾樹上的,是一個有效的cm;Valuecommitmentintegruty:inputnotev的承諾完整性,證明cv確實根據rcv,v計算出來的;Smallorderchecks:證明私有參數,gd和ak是合法的;Nullifierintegrity:Note的唯一標識,證明nf確實根據nsk,cm,pos計算出來的;Spendauthority:Note的花費權力,證明擁有花費note所需的私有參數;Diversifiedaddressintegrity:一次性地址的計算完整性。若以上等式均能滿足,則說明txsender有權力花費對應的Note,因為等式4,6,7成立;其花費的note是有效性,因1,2,3,5成立。

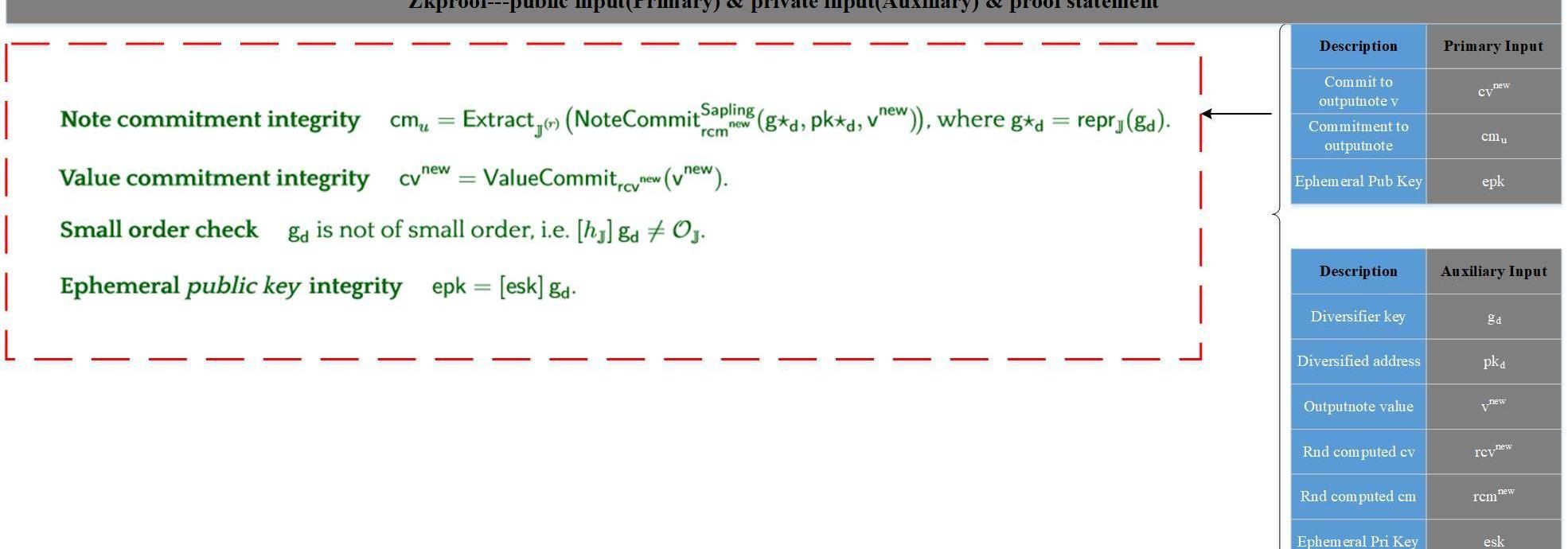

????2.outputzkproof

outputzkproof主要是實現了在不暴露任何隱私信息的情況下,去使得validator相信txsender所產生的新note是有效的。輸入仍分為兩個部分,一個是primaryinput,一個是Auxiliaryinput。primaryinput是公開的輸入信息,Auxiliaryinput是隱私的輸入信息,只有txsender知道。具體內容如下圖所示:

動態 | 視覺中國因版權問題再惹風波 專家建議引入區塊鏈技術規范版權市場:據人民網 6月10日消息,近日有攝影師發微博稱視覺中國侵犯其圖片版權,裁掉了他的圖片水印以此牟利。因這則微博消息視覺中國再次卷入輿論漩渦。次日,攝影師更新微博澄清,2014年將16張圖片授權給漢華易美公司,不知現在的視覺中國即當時的漢華易美,誤以為視覺中國盜用圖片。接受記者采訪的中國政法大學知識產權中心特約研究員趙占領認為,圖片版權權利人對類似視覺中國等圖片版權運營機構的水印標注提出質疑,說明其權利保護意識正在不斷提高,這對于保護版權市場健康有序發展具有重要意義。然而,公眾層面的版權保護意識還有更多可提升的空間。趙占領建議,未來可考慮從技術角度,通過新方式確認權屬,如區塊鏈技術和存證技術,以此進行版權確認。[2019/6/10]

根據上圖可以看出,outputzkproof總共證明了一下幾點:Notecommitmentintegrity:outputnode的承諾的完整性,證明cm確實根據v,rcm,gd,pkd計算出來的;Valuecommitmentintegruty:inputnotev的承諾完整性,證明cv確實根據rcv,v計算出來的;Smallorderchecks:證明私有參數,gd是合法的;Ephemeralpublickeyintegrity:臨時公鑰的計算完整性。若以上等式均滿足,則說txsender產生的新note是有效的,因為等式1,2,3均成立;等式4成立則可以保證txreceiver可以根據自己的ivk密鑰和epk去解析加密后的np,并保存到本地的集合當中。

????3.spendAuthSig

關于spendAuthSig的意義,可在兩種場景下,進行描述。第一:txsender自己產生zkproof,然后對spendDescription進行簽名。這時,如果存在一個攻擊者,想對spendDescription進行重放攻擊,則其需要重新簽名,則rk會被替換,那么驗證者在驗證spendzkproof時,就會驗證失敗;如果攻擊者不替換rk,那么spendAuthSig的驗簽就會失敗,因此spendAuthSig的存在,有效規避spendDescription的重放攻擊;第二:txsender調用第三方產生zkproof,然后自己對spendDescription進行簽名,這是Sapling版本允許的,為了讓內存和計算能力受限的一些錢包也能支持隱私交易,即使這樣損失了隱私性,因為需要把auxiliaryinput全部發送給第三方。因此,在這種情況下,為了不讓第三方惡意產生有效的zkproof,txsender需要對spendDescription進行簽名,需要注意的是,txsender簽名用的是ask,zkproof中spendAuthority的證明用的是ak,因此第三方無法產生有效的簽名,有效規避spendDescription的重放攻擊。spendAuthSig的簽名流程如下圖所示:

緬甸啟動基于區塊鏈技術的第三方支付項目:據中國證券報,東盟國家首個基于區塊鏈技術的第三方支付平臺將于4月上旬在緬甸投入試運行。該平臺由成都星空互娛科技有限公司開發,第一步投入到緬甸的電力、電信、進出口貿易、百貨商業等行業使用。[2018/3/31]

????4.bindingSig

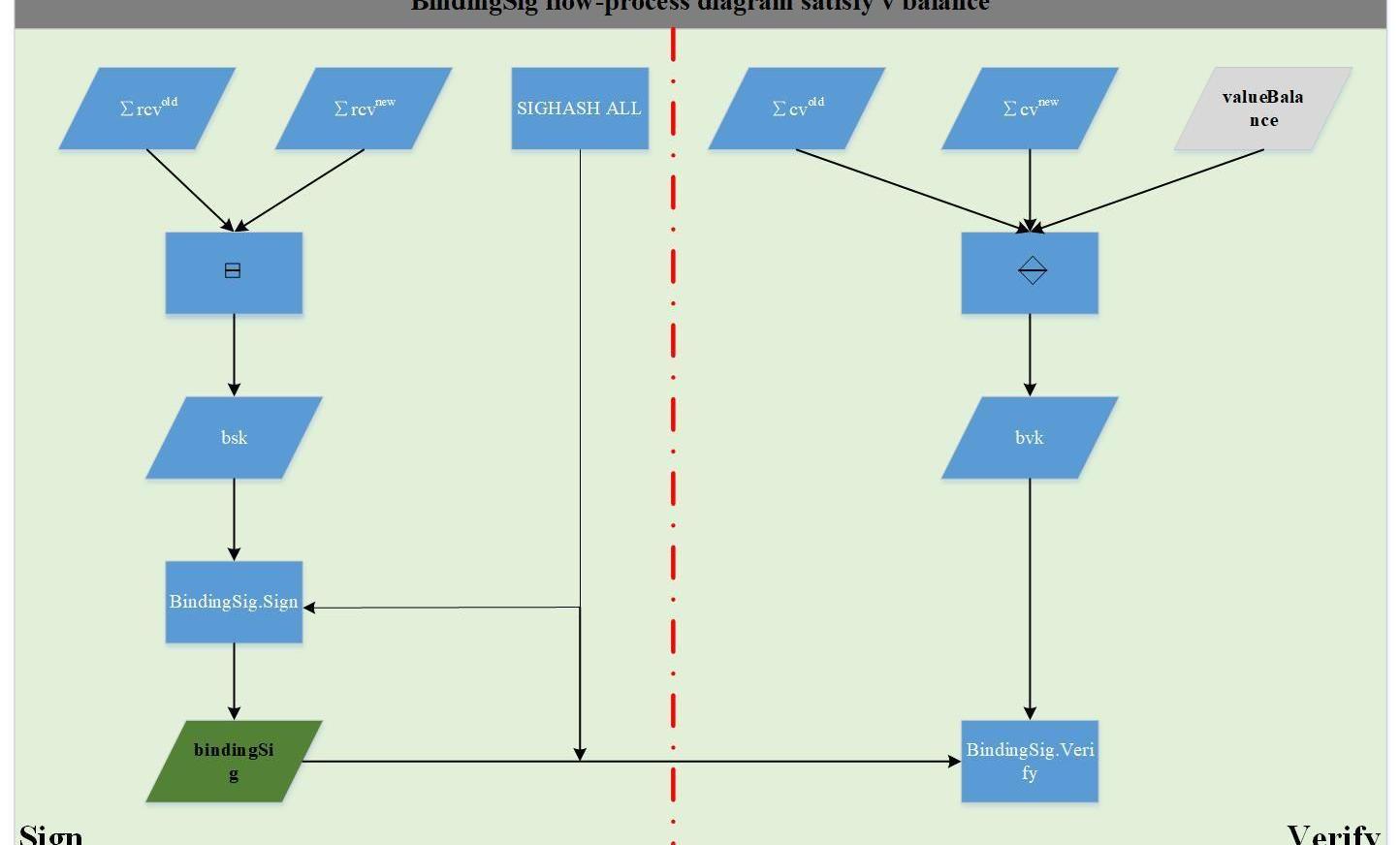

如前面所說,bindingSig主要實現了兩個功能。第一:在不暴露spendTransfer和outputTransfer的v值的情況下,保證了transactionbalance;第二:防止了outputDescription被攻擊者重放,主要是利用spendDescription和outputDescription對應的用于計算cv的隨機數rcv來產生簽名私鑰bsk,這使得攻擊者無法作惡,因此簽名驗證公鑰是利用spendDescription和outputDescription對應的cv來生成的,攻擊者無法改變cv,否則zkproof會驗證失敗。bindingSig的簽名驗簽流程如下圖所示:

ReceiveTransation

txReceiver接收交易的一般步驟為:接收者遍歷每筆交易的outputDes,用自己的ivk和outputDes里的epk嘗試解密每一個Cenc,如果返回成功,則將接收到的note添加至本地的receiveSets。那么什么是Cenc呢?用ivk和epk如何去解密Cenc?

????1.什么是Cenc?

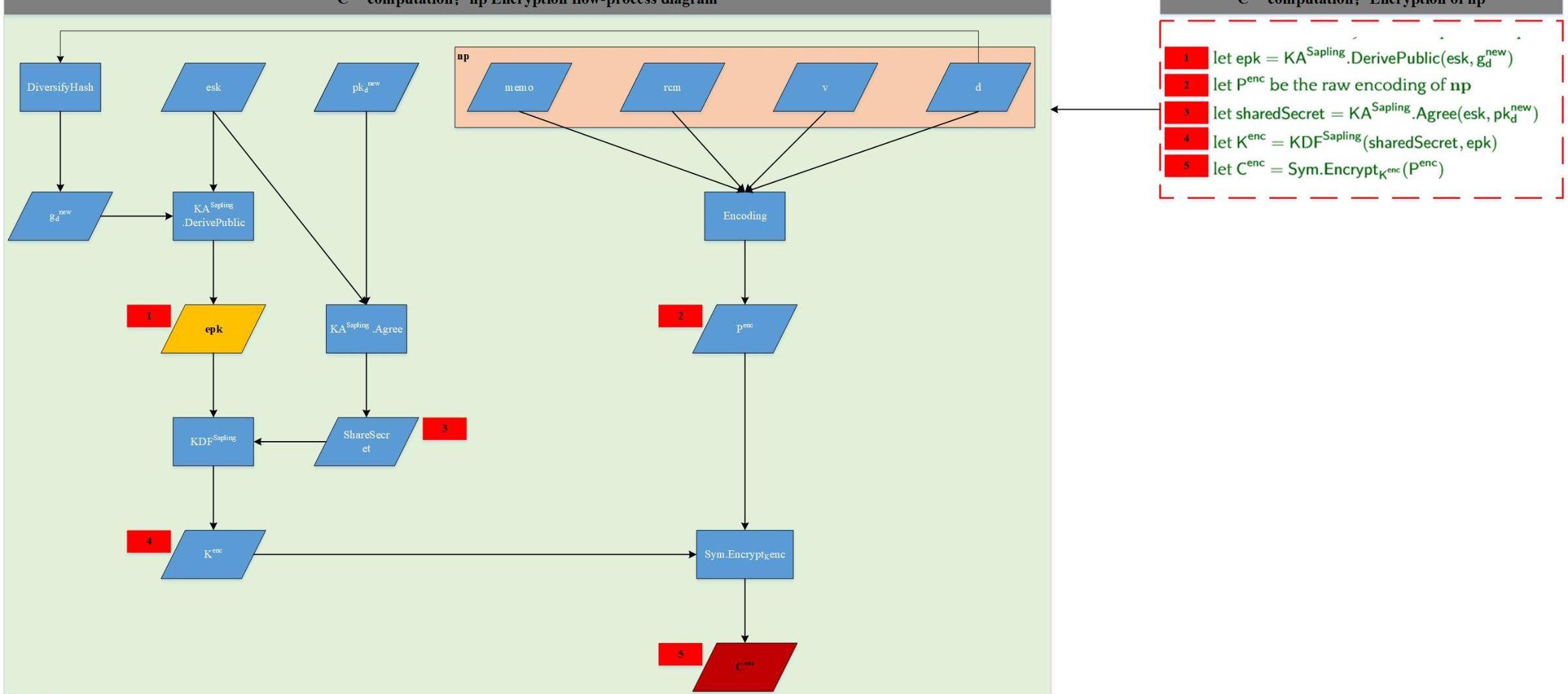

Cenc是encCiphertext,是noteplaint經過對稱密鑰加密后的密文信息,noteplaint是指交易新生成的note的內容,這些內容都是私密的。np的組成及Cenc的加密過程如下圖所示:

相關字段解釋如下DiverfiedHash:一次性參數生成器,輸入d,輸出gd,每次調用都不一樣;esk、epk:一次性私鑰、公鑰,滿足epk=esk*gd;pkd:一次性傳輸地址;np:noteplaint{memo、rcm、v、d}=>note信息{特殊字段,由交易發送者和接收者協商一致使用、生成cm的隨機數、note的面額、diversifier};KA.DerivePublic:計算公鑰;KA.Agree:計算共享密鑰;KDF:密鑰獲取函數,得到最終的加密密鑰Kenc;Sym.Encrypt:一次性對稱加密函數;其中Kenc為一次性對稱加密密鑰,Penc為編碼后的Cenc。從交易結構里可以看出,Kenc并沒有直接的當作明文進行傳輸,那么,交易接收者是如何獲取Kenc,對Cenc進行加密的呢?

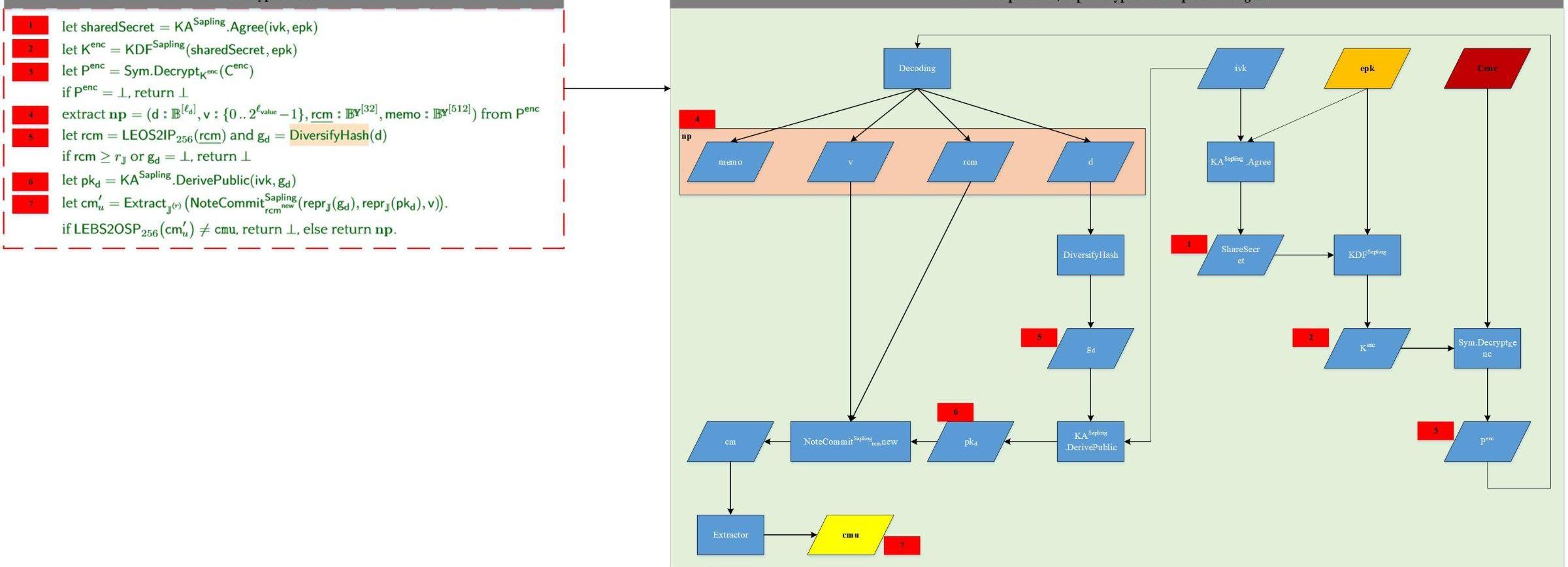

2.用ivk和epk如何去解密Cenc?

首先,讓我們關注兩個等式:pkd=ivk*gdesk*gd=epk在加密的過程中,KA.Agree的輸入參數為pkd和esk,由pkd*esk=ivk*gd*esk=ivk*epk,因此在解密的過程中,如果能輸入ivk和epk,那么由KA.Agree(pkd,esk)==KA.Agree(ivk,epk)。理解了這一點,下面具體看一下Cenc的解密過程,如下圖所示:

相關字段解釋如下:

NoteCommit:cm計算函數,原始輸入為np的數據;cm:note的承諾;Extractor:抽取器,返回cm的u坐標,cm形式(u,v);若返回的cmu與outputDes里的一致,則說明證明者有計算cm的私有數據;

總結

1.Sapling中spendDescrption部分關于spendAuthSig的理解。

a.目的:證明某個人對于inputnote具有花費的權力,即擁有spendKey

b.疑問:在spendDes的zkproof中,證明花費權力如下:

spendauthority:rk=spendAuthSig.RandomizePublic(a,ak)

由于a、ak都是Auxiliaryinput,是私有數據。且ak=spendAuthSig.DerivePublic(ask),ask也是私有數據,因此若公式成立,意味著此人有相應花費權力。那spendAuthSig存在的意義是啥?

c.解答:在sapling版本,考慮到一些計算能力和內存空間受限的錢包,不具備生成proof的能力,因此可能需要第三方代理生成,此時,需要把ak、nsk等生成證明需要的私有數據公開給第三方,這樣就會損失隱私性,在這種情況下,為了保證第三方不能隨意生成一個有效的zkproof,交易發起者需要對整個spendDes用私鑰進行簽名。一個需要注意的點是:生成zkproof需要ak,不需要ask,ask是在簽名時使用。因此第三方無法生成一個有效的簽名。

2.為何由sprout的joinsplittransfer演變成sapling的spendtransfer&outputtransfer。

a.生成proof的大小變小了,joinsplit>spend+output

b.balance證明不在zkproof中實現,減少了電路的復雜性,可改善生成和驗證性能

3.spend和outputproof均為驗證balance屬性,怎么保證整體value平衡。

使用了pedersonvaluecommitment方法,它具有同態加法屬性,即在不暴露v值的情況下,驗證:

??∑vold-∑vold=vbalance

????4.Sapling接收者如何接收note。

接收者遍歷每筆交易的outputDes,用ivk和outputDes里的epk嘗試解密每一個Cenc,如果成功,則計算note并添加至receiveSets

5.BindingSig。

關于這個簽名的實現,您可參考協議說明文檔4.12章節,密鑰對不是重新生成的,而是基于cv和rcv的生成關系,實現簽名驗簽過程

6.如何隱藏交易發送者?

每筆交易的驗證公鑰都是一次性臨時公鑰,因此礦工不知道交易發起者。

7.如何隱藏交易接收者?

交易結構中不存在交易接收者的地址信息,用交易接收者的隱私地址去生成對稱密鑰,生成Cenc,交易接收者用問題4的方法接收交易。且同一交易接收者暴露給不同交易發起者的地址是不同的,為了防止交易發起者之間串通作惡。

8.如何隱藏v值?

利用pedersonvaluecommitment進行同態隱藏。

以上是個人理解,如果錯誤,還希望各位讀者批評指正。。多謝^_^。最后附上一張整體的結構圖,希望能幫助大家理解。

圖片超過2M,有需要的可以看資料私信我。

附錄

1.ZCASH官方協議說明書https://github.com/zcash/zips/blob/master/protocol/protocol.pdf

“大家現在可以看一下,這是我們的抽獎規則,這是抽獎名單,‘雙十一’期間一共有2800位顧客獲得抽獎資格.

1900/1/1 0:00:00一、前言 區塊鏈行業流行一種說法,說如果傳統的資產是固態、液態的話,那么通證應該是氣態的,一方面通證的交易、流通效率非常高,另外一方面通證的發行方式也非常靈活.

1900/1/1 0:00:00摘要:今日,大盤大幅下挫,主力幣全線失守,山寨幣跌幅較大,市場恐慌情緒和避險情緒激增。從歷史趨勢來看,比特幣目前已跌破近期低點,且嚴重偏離200日均線,礦工瀕臨虧損,長期趨勢開始走壞.

1900/1/1 0:00:0011月11日以來,上海、北京、深圳、東莞、內蒙古等多地下發監管文件,先是對數字貨幣交易相關活動發布風險提示,后續則陸續對交易平臺進行摸底排查、關停整頓.

1900/1/1 0:00:00作者|哈希派分析團隊 彭博加密報告:比特幣將在今年下半年跑贏大盤:8月6日消息,彭博分析師Mike McGlone在彭博8月加密貨幣展望報告中表示,比特幣將在今年下半年跑贏大盤.

1900/1/1 0:00:00文:宋雙杰,CFA;程東鋒 來源:通證通研究院 導讀? 隨著BTC的共識度越來越高,BTC“挖礦”經常被稱作新時代的“淘金熱”.

1900/1/1 0:00:00