BTC/HKD+0.17%

BTC/HKD+0.17% ETH/HKD+0%

ETH/HKD+0% LTC/HKD-0.04%

LTC/HKD-0.04% ADA/HKD+0.62%

ADA/HKD+0.62% SOL/HKD+1.17%

SOL/HKD+1.17% XRP/HKD-0.12%

XRP/HKD-0.12%04月18日上午08:58開始,?一DeFi平臺?被黑客利用重入漏洞實施了攻擊。PeckShield安全團隊迅速定位到問題,發現黑客利用了Uniswap和ERC777標準的兼容性問題缺陷實施了重入攻擊。

糟糕的是,僅僅在24小時后,于04月19日上午08:45,又一知名DeFi平臺?Lendf.Me也被黑客以類似的手段實施了攻擊。

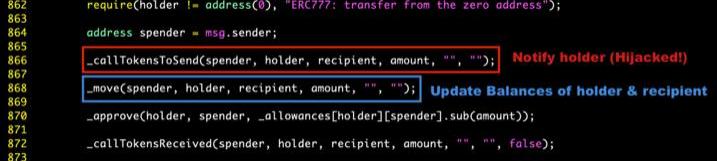

黑客攻擊的原理是:攻擊者利用以太坊ERC777標準的transferFrom()回調機制,在內部調用?_callTokensToSend()?回調函數時劫持交易,并在真正更新余額的_move()函數之前進行惡意攻擊。

在Uniswap的攻擊案例中,攻擊者利用此漏洞消耗盡UniswapETH-imBTC池約1,278個ETH。而在Lendf.Me中,攻擊者則利用它來任意增加內部imBTC抵押金額,并通過從其他可用的Lendf.Me交易中借入10多種資產。

數據:Uniswap的PEPE-WETH的V2和V3成為最活躍的流動性池合約:金色財經報道,據 Nansen 數據顯示,Uniswap 的 PEPE-WETH 的 V2 和 V3 流動性池合約在過去 7 天內的交易量分別超過 82,750 筆和 72,950 筆交易,成為最活躍的流動性池合約。

這兩個流動資金池在同一時期共獲得了近 90 萬美元的應計費用。僅有的兩個產生更多費用的流動性池是 USDC-WETH 和 WETH-WETH 流動性池,這凸顯了最近對 pepe 代幣的癡迷。[2023/5/4 14:40:57]

PeckShield安全團隊認為這是自年初bZx遭攻擊之后,又兩起黑客利用DeFi系統性風控漏洞實施的攻擊。一個不容忽視的問題是,DeFi?市場的風險可能不僅僅局限于平臺本身,單個平臺的模式創新很可能在與其他平臺業務接軌時產生漏洞風險。

詳細漏洞攻擊細節,我們將在文章后面做詳細介紹。

Uniswap上線Wazir:據官方信息,Uniswap上線印度加密交易所Wazir代幣BWRX。[2021/8/21 22:28:21]

Figure1:ERC777transferFrom()

ERC777標準的業務組合兼容性問題

我們首先介紹下ERC777標準,ERC777出現的目的是對ERC20標準進行改進。其不但實現了功能擴展,還有ERC20標準一樣良好的兼容性,愿景是成為ERC20?標準的有效繼承者。

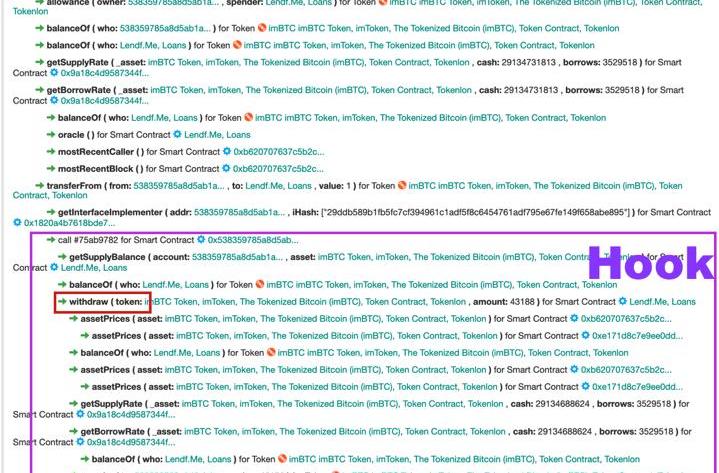

該標準擴展的功能之一是提供了“hook”機制,可以使普通地址或合約通過注冊一個tokensToSend()hook函數來控制或拒絕發送Token。這原本是在ERC20?基礎上加強了對Token的風險控制接口,是一次有益的改進。不過由于DeFi項目的可組合特性,一個合約在不同產品之間相互調用時,其業務邏輯復雜度也會大大增加,這就給注入代碼攻擊提供了可能性。

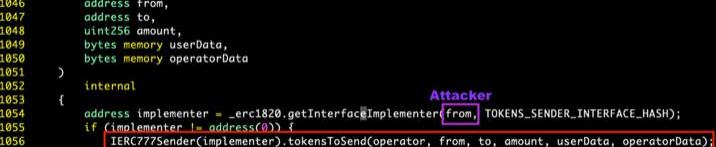

其中最關鍵的部分是,攻擊者可以通過注冊from的tokensToSend()?來實行回調。我們從下面的代碼片段可以看到,ERC777標準中可以通過getInterfaceImplementer()獲得攻擊者的tokensToSend()接口,并在第1,056行調用此函數。而此處正是黑客劫持交易實施攻擊的入口。

UNI突破40美元:火幣全球站數據顯示,UNI短線上漲,突破40美元,現報40.0105美元,日內漲幅達到1.45%,行情波動較大,請做好風險控制。[2021/5/11 21:46:10]

Figure2:ERC777-CompatibletokensToSend()Hijacking

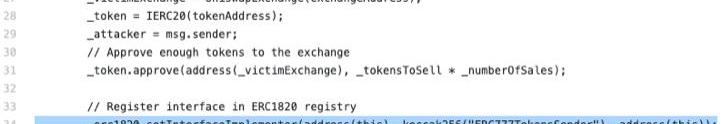

如2019年4月OpenZeppelin發布的帖子以及2019年7月發布的漏洞利用演示中所述,攻擊者可以自己定義函數tokensToSend(),并通過setInterfaceImplementer()來設置合約中的hook函數。

Figure3:OpenZeppelin'sExploitDemo(HookSetup)

之后攻擊者就可以像傳統PC上的hook函數一樣,在tokensToSend()?做任何事情。如下圖所示,攻擊者可以對同一筆交易進行多次交易。

TrustToken社區正就減少Uniswap tfTUSD/TUSD池激勵展開討論:3月18日,資產代幣化平臺TrustToken官方發推稱,社區正在就“減少Uniswap tfTUSD/TUSD池的激勵”展開討論。根據官方社區論壇內容,有成員提議,從3月15日起的兩周后,將Uniswap tfTUSD/TUSD LP池的激勵減少至當前激勵的10%,即15,669 TRU/天。該成員表示,Uniswap tfTUSD/TUSD LP池是希望為進入或退出tfTUSD貸款池的用戶提供即時流動性。自2020年11月啟動以來,tfTUSD流動性已大幅提升。因此主張減少對該池的獎勵。此外社區可以討論提出新項目幫助TrustFi協議發展,或者將這些激勵代幣重新分配到新資金池,如tfTUSD/ETH或tfTUSD/TRU,或者考慮在Sushiswap或1inch等新平臺上添加tfTUSD/TUSD池。[2021/3/18 18:55:31]

Figure4:OpenZeppelin'sExploitDemo(HookFunction)

OptionRoom宣布ROOM將于2月5日21:30上線Uniswap:波卡生態預言機和預測協議OptionRoom發推稱,ROOM將于UTC時間2月5日13:30(北京時間2月5日21:30)上線Uniswap,同時提醒用戶注意甄別虛假代幣,等待官方發布合約地址公告。[2021/2/4 18:51:04]

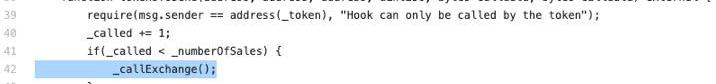

Uniswap?攻擊分析

Uniswap被率先發現利用ERC777的兼容性問題實施了攻擊。就如此惡意交易在Bloxy中的截圖所示(hash:0x9cb1d93d6859883361e8c2f9941f13d6156a1e8daa0ebe801b5d0b5a612723c1),函數內部進行了一次tokenToEthSwapInput()?調用。

這意味著攻擊者可以先通過操縱交易匯率,然后再用另一筆imBTC以較低價格兌換更多的ETH。

Figure5:UniswapHack

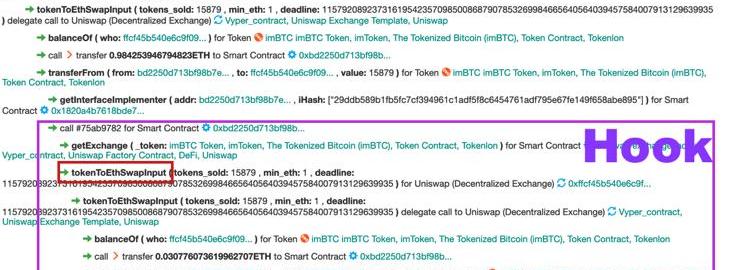

Lendf.Me?攻擊分析

在Uniswap遭攻擊約24小時后,又一DeFi平臺Lendf.Me也遭到了黑客攻擊。下面是其中一個攻擊交易的截圖。如圖所示,

supply()函數中調用真實轉賬函數transferFrom()?時,被hook的攻擊者合約里嵌入了盜用Lendf.Me的withdraw()的提幣操作。

Figure6:Lendf.MeHack

在這個交易例子中,攻擊者第一次supply()時確實向Lendf.Me存放了289.99999999個imBTC,而在第二個supply()中,攻擊者只存放0.00000001個imBTC,但由于攻擊者注冊了tokensToSend(),所以在執行doTransferIn()->IMBTC::transferFrom()時,調用了攻擊者函數tokensToSend(),攻擊者函數通過調用Lendf.Me的withdraw()函數把290個imBTC直接全部提走。

需要注意的是,正常的業務邏輯應該是項目合約中的Balance會減去被攻擊者提走的290個imBTC,然而當supply()?執行返回時,余額并未被重置,仍然為290imBTC。攻擊者就是通過控制修改Lendf.Me中攻擊者的imBTC抵押金額,有了足夠大的imBTC抵押,攻擊就可以從各種流動交易對中借出所有可用的10多種資產。

Figure7:Lendf.MeHackDetails

資產流向

攻擊者0x538359共計從Lendf.Me獲利25,236,849.44美元,其中各個Token分布如下:?

如上圖,攻擊者在獲利之后,馬上將各個Token轉移至其關聯賬號0xa9bf70之中,之后攻擊者數十次通過1inch.exchange,ParaSwap等平臺將其中比較搶手的WETH,PAX,BUSD等Token換成ETH,DAI,BAT代幣,另外將其中的TUSD,USDT代幣存入Aave借貸平臺。至此為止,攻擊者及其關聯賬號的余額如上所示。

修復建議

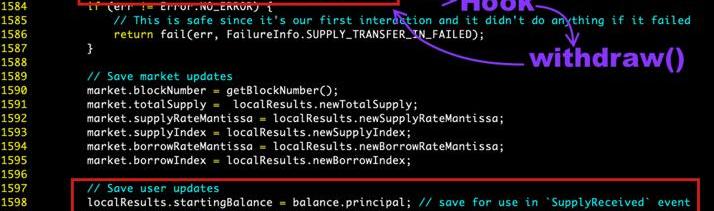

PeckShield安全團隊在此建議開發者,可以采用“Checks-Effects-Interactions”方法來防止這類重入攻擊。舉個例子,Lendf.Me的supply()里如果是先更新token余額,再調用?doTransferIn()。這將會讓攻擊在withdraw()?之后沒有重置余額的可能性。

另一方面,ERC777標準特性會不可避免地啟用hook機制,因此我們需要檢測并防止所有交易功能產生可以重入的風險。例如,如果supply()?和withdraw()?同時運行時加個互斥鎖,那么攻擊者就無法在supply()??函數內部執行withdraw()?操作。

最后并不能被忽視的一點是,我們需要認真思考下DeFi業務組合可能存在的系統性風險問題,平臺方不僅要確保在產品上線前有過硬的代碼審計和漏洞排查,還要在不同產品做業務組合時考慮因各自不同業務邏輯而潛在的系統性風控問題。

可能一個新創新,在原平臺一點問題都沒有,但組合接入另一個產品后就可能存在業務邏輯缺陷,進而成為黑客攻擊整個DeFi市場的入口。

作者:XiuMU 來源:比推bitpush.news針對有媒體稱中國農業銀行已經發布了一款手機測試應用,可支持中國人民銀行的數字貨幣項目.

1900/1/1 0:00:00Overview概述 本文將以衍生品出發,概述數字金融資產市場的未來趨勢。 Report報告 行業總結 盡管加密市場繼續停滯不前,2017年不斷推高的加密貨幣市場上出現了成千上萬的現金掠奪和欺詐.

1900/1/1 0:00:00作者:LiangChe 來源:比推bitpush.news現在距離五月的比特幣區塊獎勵減半只有不到一個月的時間,雖然根據供需模型,比特幣的價格可能會出現上漲.

1900/1/1 0:00:00導讀 工信部公示首屆全國區塊鏈和分布式記賬技術標準化技術委員會委員名單,多位上市公司人員在列。 摘要 技術標準建設提速,產業應用有望爆發.

1900/1/1 0:00:00?一、反脆弱性 如果你問我在加密貨幣世界里做投資什么最重要,我會毫不猶豫的回答你:反脆弱性。是的,你沒有聽錯,不是認知,不是理智,也不是其它七七八八的東西,就是反脆弱性.

1900/1/1 0:00:00要點總結 距離比特幣第3次減半還有不到2周的時間,業界普遍好奇并且正在積極探索減半后的比特幣網絡將會發生什么.

1900/1/1 0:00:00