BTC/HKD-0.26%

BTC/HKD-0.26% ETH/HKD-0.26%

ETH/HKD-0.26% LTC/HKD-0.48%

LTC/HKD-0.48% ADA/HKD-0.22%

ADA/HKD-0.22% SOL/HKD-0.43%

SOL/HKD-0.43% XRP/HKD-0.1%

XRP/HKD-0.1%編者注:原標題為《詳解Uniswap的ERC777重入風險》

前言

據媒體消息,4月18日,Tokenlon宣布暫停imBTC轉賬,因其發現有攻擊者通過ERC777在Uniswap流動性合約中的重入漏洞,對ETH-imBTC池循環套利。此次的攻擊手法是一個存在于Uniswapv1上的已知漏洞,該漏洞最早由Consensys于2019年4月發現,當時Consensys只是發現了該風險,還沒有發現可以利用這種手法進行攻擊的token。隨后,在imBTC上線Uniswap后,由于imBTC是基于ERC777實現的,通過組合ERC777的特性及Uniswap代碼上的問題,使攻擊者可以通過重入漏洞實現套利。下面,我們將來分析此次套利中的攻擊手法和具體的細節。

知識準備

ERC777協議是以太坊上的代幣標準協議,該協議是以太坊上ERC20協議的改進版,主要的改進點如下:

1、使用和發送以太相同的理念發送token,方法為:send(dest,value,data)

2、合約和普通地址都可以通過注冊tokensToSendhook函數來控制和拒絕發送哪些token

Uniswap社區新提案提議將V3部署至Coinbase L2網絡Base:5月18日消息,據Uniswap治理頁面,she256、Michigan Blockchain和GFX Labs聯合在Uniswap社區提出一項提案,提議在Coinbase L2網絡Base主網啟動時,將Uniswap V3部署至Base。該提案認為,Base有很大的潛力產生高TVL,并可動員大量新用戶涌入Uniswap。目前該提案尚未進入任何投票階段。

此前昨日消息,Coinbase預計將在未來幾周內推出Base主網。[2023/5/18 15:10:03]

3、合約和普通地址都可以通過注冊tokensReceivedhook函數來控制和拒絕接受哪些token

4、tokensReceived可以通過hook函數可以做到在一個交易里完成發送代幣和通知合約接受代幣,而不像ERC20必須通過兩次調用來完成

5、持有者可以"授權"和"撤銷"操作員?這些操作員通常是交易所、支票處理機或自動支付系統

6、每個代幣交易都包含data和operatorData字段,可以分別傳遞來自持有者和操作員的數據

報告:在Uniswap上推出的代幣,有97.7%都是Rug Pull:金色財經報道,根據近期網傳的一份報告,在Uniswap上推出的代幣,有97.7%都是Rug Pull。[2022/11/2 12:07:45]

7、可以通過部署實現tokensReceived的代理合約來兼容沒有實現tokensReceived函數的地址

在這里,我們需要特別關注的點是第二點,即ERC777標準中的tokenToSend函數,根據ERC777協議的定義,遵循該標準的token代幣在每一次發生代幣轉賬的時候都會去嘗試調用代幣發送者tokensToSend函數,而代幣持有者可以通過在ERC1820注冊合約注冊自己的合約并通過在這個hook函數中定義一些操作來處理代幣轉賬的過程中的某些流程,如拒絕代幣發送或其他操作。

了解這些關鍵點,有助于我們理解這次攻擊的具體攻擊手法。現在開始,我們可以稍微加速,看看對于Uniswap而言,這次到底發生了什么?

細節分析

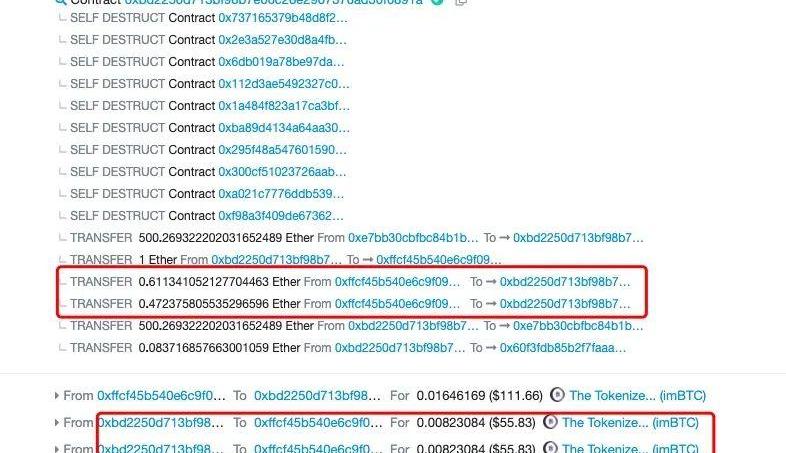

通過Etherscan查詢攻擊者的其中一筆交易?0x32c83905db61047834f29385ff8ce8cb6f3d24f97e24e6101d8301619efee96e

數據:Uniswap上USDC的交易量達到4個月低點:金色財經報道,據glassnode數據顯示,Uniswap上USDC的交易量剛剛達到4個月低點的47,511.58美元。

此前2022年5月21日觀察到的低點為112,906.39美元。[2022/9/6 13:10:42]

可以發現,攻擊者兩度向Uniswap合約轉帳imBTC,金額同樣是0.00823084,然后從Uniswap收取了兩筆ETH,看上去似乎是十分正常的兩筆交易,實際上卻是暗流涌動,另有玄機。為了更好的了解整一筆交易的細節,我們需要通過bloxy.info來查看交易的具體細節。

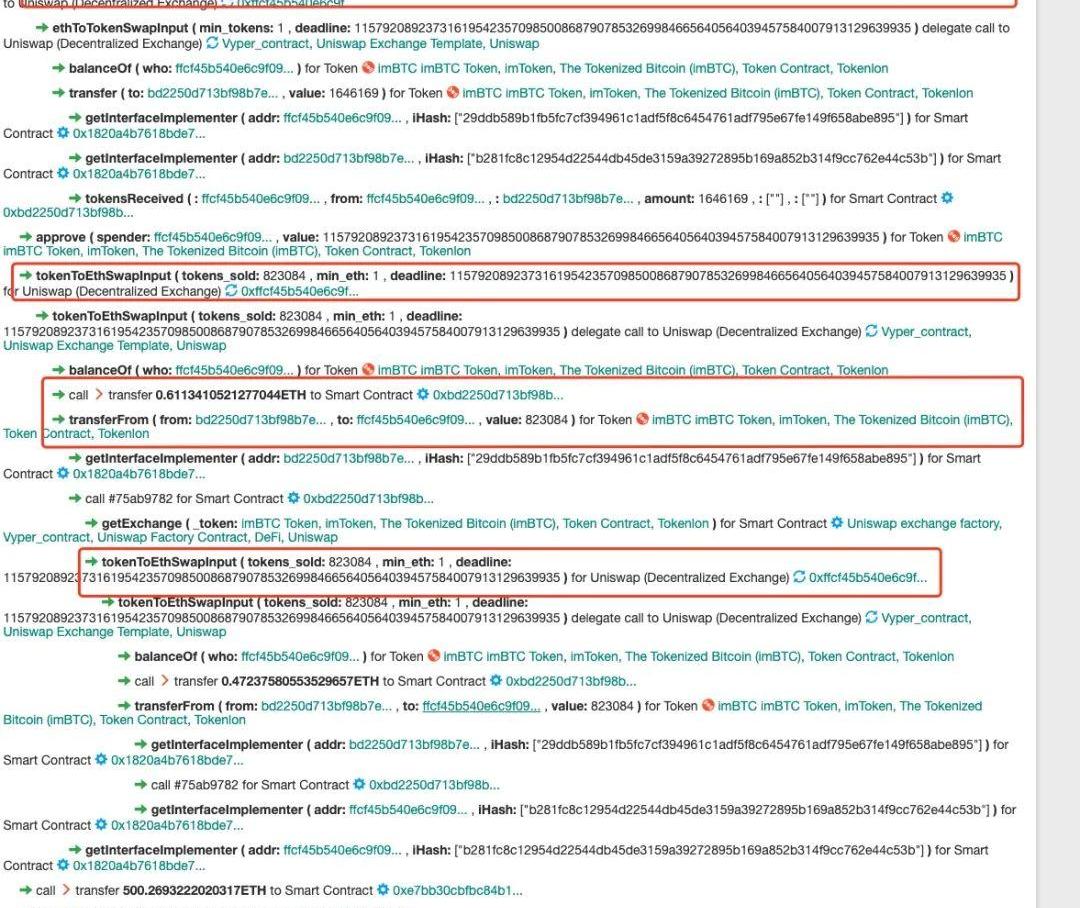

通過查詢交易的細節,我們發現,攻擊者首先是通過ethToTokenSwapInput函數向Uniswap兌換了一些imBTC,然后再通過tokenToEthSwapInput函數開始第一次用imBTC換取ETH,然后Uniswap先將ETH轉給了攻擊者,再調用imBTC的transferFrom函數,由于imBTC實現了ERC777標準,所以在調用imBTC的trasferFrom函數的時候,imBTC會對攻擊者的tokensToSend函數進行調用。隨后,在攻擊者的tokensToSend函數中,攻擊者會進行第二次用imBTC換取ETH,然后流程結束。

基于Polkadot的DEX Polkastarter將于21點上線Uniswap:Polkastarter官方發推稱,其代幣POLS將于今晚9點上線Uniswap,將上線POLS-ETH交易對。Polkastarter提醒用戶,請在官方渠道找到正確的合約地址。據此前報道,9月20日,基于Polkadot、專為跨鏈代幣池和拍賣而建的DEX Polkastarter已獲87.5萬美元種子及私募輪融資,參投方包括NGC Ventures、Moonrock Capital、Signum Capital和Astronaut Capital。本輪認購超額吸引了超過2000萬美元意向。[2020/9/29]

從交易細節上看,這里似乎還是沒有什么問題,我們繼續跟蹤UniSwap的代碼。

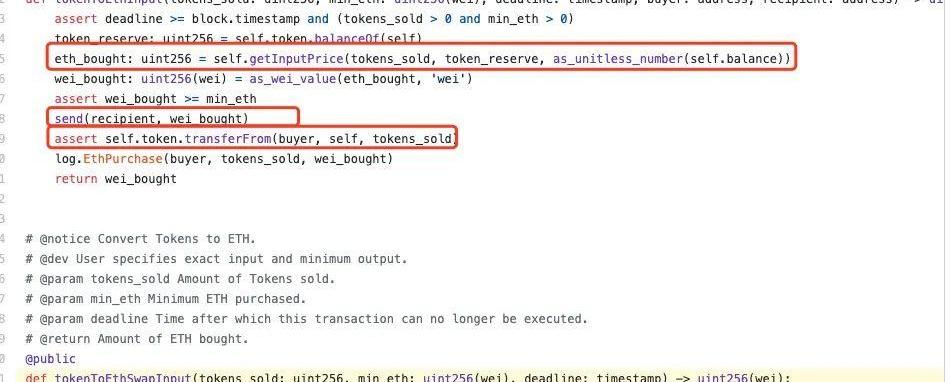

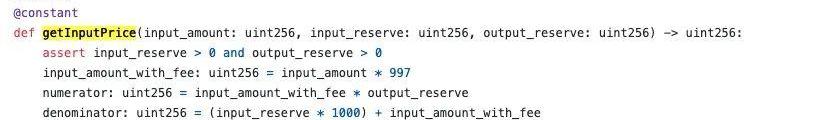

上面是代碼是Uniswap的ethToTokenSwapInput函數的代碼,根據代碼分析,Uniswap的ethToTokenSwapInput函數會調用ethToTokenInput函數,然后會先通過getInputPrice獲取代幣能換取的eth數量,之后通過send函數將eth發給用戶,最后再通過transferFrom把代幣轉進合約。我們繼續跟進getInputPrice函數。

動態 | BitUniverse幣優用戶使用網格交易超1.8億次:近日,BitUniverse幣優網格交易年度報告正式出爐。2019年,2萬多名用戶創建了75萬多個網格交易機器人,人均創建37個機器人/年,總投入交易資金超過10億USDT。網格交易幫助用戶自動化交易超1.8億次,人均交易9000次/年,25次/天, 是手動交易用戶的3-5倍。同時,年度報告還發現用戶最喜歡的交易幣種是:BTC、ETH、EOS,最喜歡的交易平臺是:幣安、火幣與OKEx。[2020/1/7]

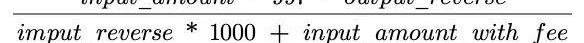

通過分析getInputPrice函數,我們能知道,ETH獲取量計算的公式為

把該公式放到ethToTokenInput函數的上下文中,該公式就變成了

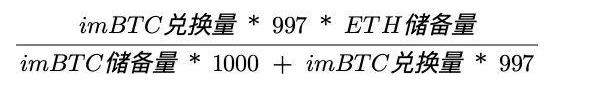

在該公式下,一次正常的imBTC兌換ETH的過程中,作為分母的imBTC儲備量在兌換過后應該要上升,對應的ETH儲備量會變小。

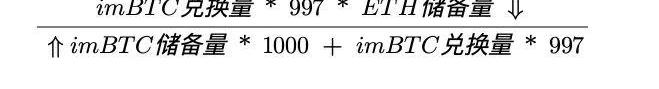

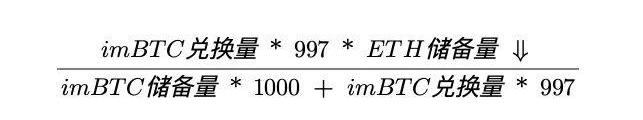

但是回顧攻擊者的操作方式,在攻擊者第一次發送imBTC兌換ETH的過程中,Uniswap會先發送ETH給攻擊者,這時候Uniswap中ETH儲備量減少,然后Uniswap調用transferFrom函數,(注意此時還未將攻擊者的imBTC扣除),緊接著在transferFrom函數中攻擊者調用的第二次的ethToTokenSwapInput時,通過getInputPrice獲取兌換的ETH數量的公式會變成這樣:

注意看,在第二次的兌換計算中,只有ETH的儲備量變少了,而imBTC的儲備量并未增加,這導致相比與單獨的調用ethToTokenSwapInput函數,攻擊者可以通過重入的方式,在第二次使用imBTC兌換ETH的過程中,使計算公式的分子發生了變化,而公式的分母不會發生變化。相比正常的兌換,攻擊者通過重入方式進行的第二次兌換會獲取微小的利潤,導致有利可圖。重復這樣的過程,就能通過等量的imBTC獲取更多的ETH,導致Uniswap做事商的損失。

防御方法

在Uniswap的tokenToEthSwapInput函數中加入OpenZeppelin的ReentrancyGuard函數,防止重入問題。

在進行代幣交換的時候,先扣除用戶的代幣,再將ETH發送給用戶。

同時,針對本次攻擊事件慢霧安全團隊建議:

在關鍵的業務操作方法中加入鎖機制,如:OpenZeppelin的ReentrancyGuard

開發合約的時候采用先更改本合約的變量,再進行外部調用的編寫風格

項目上線前請優秀的第三方安全團隊進行全面的安全審計,盡可能的發現潛在的安全問題

多個合約進行對接的時候也需要對多方合約進行代碼安全和業務安全的把關,全面考慮各種業務場景相結合下的安全問題

合約盡可能的設置暫停開關,在出現“黑天鵝”事件的時候能夠及時發現并止損

安全是動態的,各個項目方也需要及時捕獲可能與自身項目相關的威脅情報,及時排查潛在的安全風險

最后的思考

這兩天的DeFi世界被鬧得沸沸揚揚,imBTC作為ERC777代幣首當其沖,ERC777協議也飽受詬病,但是看完分析,造成此次的攻擊事件原因,真的是imBTC或者是ERC777協議的問題嗎?

如果Uniswap做好了ERC777的兼容,使用ReentrancyGuard,并在代幣交換的時候先扣除用戶的代幣,再將ETH發送給用戶,這樣的問題是不是就不會發生?

imBTC作為以太坊上token化的比特幣代幣協議,其安全性在自身單獨運行的時候并不存在問題,第三方DeFi平臺在接入的時候,應需要充分考慮平臺本身的業務邏輯與接入代幣之間的兼容性,才能避免因兼容性發生不必要的安全問題。而不是簡單的將問題歸咎于協議和代幣提供方。

Tags:SWAPUNIETHUniswapZonoSwap Financeunifi幣怎么樣Aetheriusuniswap幣最新消息

7800、7900、8000、8100……從4月29日上午10點,比特幣嘗試突破7800美元的價格后,便發起一輪凌厲的上漲之勢.

1900/1/1 0:00:00在經歷被盜近2500萬美元資產后,dForce被盜事件出現了令人意想不到的神轉折。EtherScan鏈上數據顯示,雖然攻擊者將部分盜取的資金換成別的幣種,但目前已經返還全部被盜的資產.

1900/1/1 0:00:002020年4月14日,金融穩定委員會發布了《解決全球穩定幣項目所引起的監管、監督挑戰》,提出10項監管建議.

1900/1/1 0:00:00本報告由火幣區塊鏈研究院出品,報告發布時間2020年4月27日,作者:袁煜明、盧軍 摘要: 北京時間4月16日晚,Facebook發布了Libra第二版白皮書.

1900/1/1 0:00:00作者:NEST愛好者_DW1987最近有人因為312DeFi事件開始批判去中心化,有點像吃了帶毛豬就罵豬肉垃圾。這些人不去想想事情的根源,是屠夫沒有剃好毛呢,還是豬肉本身就不值一試.

1900/1/1 0:00:00來源:頭等倉 編者注:原標題為《Grinv4.0硬分叉規劃:7月15日主網升級》 重要區塊高度與日期總結 如之前的文章提到,Grin將在上線的前兩年經歷四次硬分叉.

1900/1/1 0:00:00