BTC/HKD-0.25%

BTC/HKD-0.25% ETH/HKD-0.55%

ETH/HKD-0.55% LTC/HKD+0.13%

LTC/HKD+0.13% ADA/HKD-0.91%

ADA/HKD-0.91% SOL/HKD-0.9%

SOL/HKD-0.9% XRP/HKD-0.29%

XRP/HKD-0.29%原文標題:《干貨|Schnorr簽名如何提升比特幣》,作者Stepan

在閱讀Blockstream撰寫的?MuSig?論文時,我一直在想象,這對于我一個比特幣用戶來說,到底意味著什么。我發現Schnorr簽名的一些特性實在是非常棒而且便利,但某一些特性則非常煩人。在這篇文章里,我希望能跟各位分享我的想法。不過,我們先快速回顧一下。

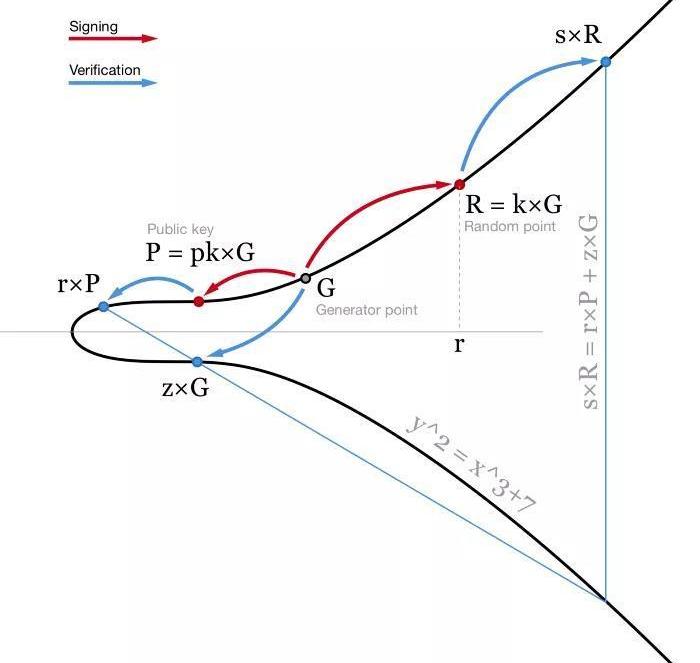

橢圓曲線簽名算法

當前比特幣的所有權體系用的是?ECDSA。在簽名一條消息?m?時,我們先哈希這條消息,得出一個哈希值,即?z=hash(m)?。我們也需要一個隨機數k?。在這里,我們不希望信任隨機數生成器,所以我們通常使用?RFC6979,基于我們所知的一個秘密值和我們要簽名的消息,計算出一個確定性的k。

使用私鑰?pk?,我們可以為消息?m?生成一個簽名,簽名由兩個數組成:r和?s=(z+r*pk)/k。

然后,使用我們的公鑰?P=pk*G?,任何人都可以驗證我們的簽名,也就是檢查?(z/s)×G+(r/s)×P?的x坐標確為?r。

ECDSA算法圖解。為便于說明,橢圓曲線作在實數域上?

這種算法是很常見的,也非常好用。但還有提升空間。首先,簽名的驗證包含除法和兩次點乘法,而這些操作的計算量都非常大。在比特幣網絡中,每個節點都要驗證每一筆交易,所以當你在網絡中發出一筆交易時,全網幾千個節點都要驗證你的簽名。因此,即使簽名的過程開銷變得更大,讓驗證簽名變得更簡單也還是非常有好處的。

央行將于12月5日下調金融機構存款準備金率0.25個百分點:11月25日消息,中國人民銀行決定于2022年12月5日降低金融機構存款準備金率0.25個百分點(不含已執行5%存款準備金率的金融機構)。本次下調后,金融機構加權平均存款準備金率約為7.8%。[2022/11/25 20:45:24]

其次,節點在驗證簽名時,每個簽名都要單獨驗證。在一個m-n的多簽交易中,節點必須多次驗證同一個簽名。比如一筆7-11的多簽名交易,里面包含了7個簽名,網絡中的每個節點都要分別驗證7個簽名。另外,這種交易的體積也非常大,用戶必須為此付出多得多的手續費。

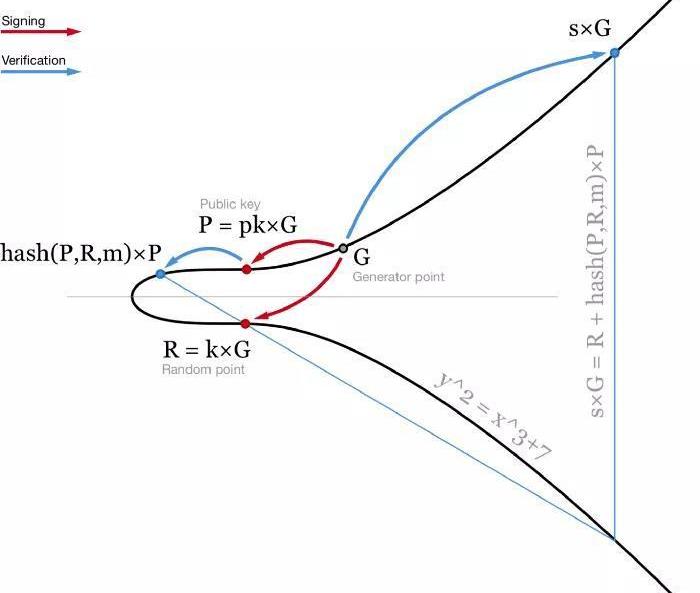

Schnorr簽名

Schnorr簽名的生成方式有些許不同。它不是兩個標量?(r,s),而是一個點?R?和一個標量?s?。類似于ECDSA簽名,R是一個橢圓曲線上的隨機點?R=k*G。而簽名的第二部分s的計算過程也有一些不同:?s=k+hash(P,R,m)?pk?。這里pk就是你的私鑰,而?P=pk*G?是你的公鑰,m就是那條消息。驗證過程是檢查?s*G=R+hash(P,R,m)*P。

圖解Schnorr簽名和驗證?

這個等式是線性的,所以多個等式可以相加相減而等號仍然成立。這給我們帶來了Schnorr簽名的多種良好特性。

PeckShield:CoinDCX的Twitter帳戶疑似被入侵,并發布欺詐性鏈接:9月20日消息,派盾(PeckShield)監測顯示,疑似印度加密貨幣交易所CoinDCX的Twitter帳戶遭到入侵,并被攻擊者用來分享欺詐性的XRP獎勵鏈接。[2022/9/20 7:08:28]

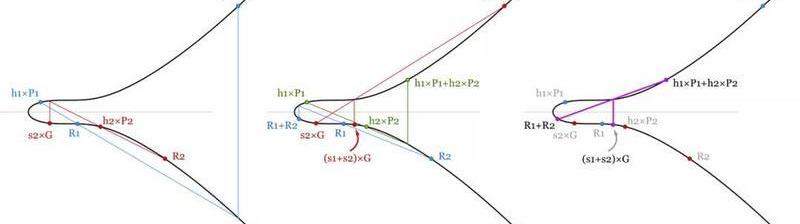

1.批量驗證

在驗證區塊鏈上的一個區塊時,我們需要驗證區塊中所有交易的簽名都是有效的。如果其中一個是無效的,無論是哪一個——我們都必須拒絕掉整個區塊。

ECDSA的每一個簽名都必須專門驗證,意味著如果一個區塊中包含1000條簽名,那我們就需要計算1000次除法和2000次點乘法,總計約3000次繁重的運算。

但有了Schnorr簽名,我們可以把所有的簽名驗證等式加起來并節省一些計算量。在一個包含1000筆交易的區塊中,我們可以驗證:

(s1+s2+…+s1000)×G=(R1+…+R1000)+(hash(P1,R1,m1)×P1+hash(P2,R2,m2)×P2+…+hash(P1000,R1000,m1000)×P1000)

這里就是一連串的點加法和1001次點乘法。已經是幾乎3倍的性能提升了——驗證時只需為每個簽名付出一次重運算。

兩個簽名的批量驗證。因為驗證等式是線性可加的,所以只要所有的簽名都是有效的,這幾個等式的和等式也必成立。我們節約了一些運算量,因為標量和點加法比點乘法容易計算得多。

推特回應:馬斯克的終止信函是無效的和錯誤的:8月30日消息,推特稱特斯拉CEO馬斯克的終止信函是無效的和錯誤的,推特表示,計劃執行協議,并按照與馬斯克商定的價格和條款完成交易,沒有違反任何協議下的聲明或義務,并表明,公司尚未受到,也不太可能受到重大不利影響。(金十)[2022/8/30 12:58:20]

2.密鑰生成

我們想要安全地保管自己的比特幣,所以我們可能會希望使用至少兩把不同的私鑰來控制比特幣。一個在筆記本電腦或者手機上使用,而另一個放在硬件錢包/冷錢包里面。即使其中一個泄露了,我們還是掌控著自己的比特幣。

當前,實現這種錢包的做法是通過2-2的多簽名腳本。也就是一筆交易需要包含兩個獨立的簽名。

有了Schnorr簽名,我們可以使用一對密鑰(pk1,pk2),并使用一個共享公鑰?P=P1+P2=pk1*G+pk2*G?生成一個共同簽名。在生成簽名時,我們需要在兩個設備上分別生成一個隨機數,并以此生成兩個隨機點?Ri=ki*G,再分別加上?hash(P,R1+R2,m),就可以獲得s1和s2了。最后,把它們都加起來即可獲得簽名?(R,s)=(R1+R2,s1+s2),這就是我們的共享簽名,可用共享公鑰來驗證。其他人根本無法看出這是不是一個聚合簽名,它跟一個普通的Schnorr簽名看起來沒有兩樣。

不過,這種做法有三個問題。

第一個問題是UI上的。要發起一筆交易,我們需要在兩個設備上發起多輪交互——為了計算共同的R,為了簽名。在兩把私鑰的情況下,只需訪問一次冷錢包:我們可以在熱錢包里準備好待簽名的交易,選好k1并生成?R1=k1*G,然后把待簽名的交易和這些數據一同傳入冷錢包并簽名。因為已經有了R1,簽名交易在冷錢包中只需一輪就可以完成。從冷錢包中我們得到R2和s2,傳回給熱錢包。熱錢包使用前述的簽名交易,把兩個簽名加總起來即可向外廣播交易了。

加拿大養老基金CDPQ去年10月曾向Celsius投資1.5億美元:金色財經報道,Bitcoin Archive在社交媒體上稱,加拿大養老基金CDPQ去年10月曾向Celsius投資1.5億美元。據金色財經查詢,2021年10月12日,Celsius Network宣布以30億美元的估值完成4億美元融資,由成長型股權公司WestCap和加拿大養老基金CDPQ領投。[2022/7/21 2:28:33]

這在體驗上跟我們現在能做到的沒有什么區別,而且每當你加多一把私鑰,問題就會變得更加復雜。假設你有一筆財富是用10把私鑰共同控制的,而10把私鑰分別存放在世界各地,這時候你要發送交易,該有多麻煩!在當前的ECDSA算法中,每個設備你都只需要訪問一次,但如果你用上Schnorr的密鑰聚合,則需要兩次,以獲得所有的Ri并簽名。在這種情況下,可能不使用聚合,而使用各私鑰單獨簽名的方式會好一些——這樣就只需要一輪交互。

文章完成后,我得到了ManuDrijvers的反饋:在一個可證明安全性的多簽名方案中,你需要3輪交互:

選擇一個隨機數ki以及相應的隨機點Ri=ki\?G,然后告訴每一個設備Ri的哈希值ti=hash(Ri),然后每個設備都能確保你沒有在知道其他人的隨機數之后改變主意*

收集所有的數字Ri并計算公共的R

簽名

第二個問題是已知的Rogue密鑰攻擊。這篇論文講解得非常好,所以我就不贅述了。大概意思是如果你的其中一個設備被黑,并假裝自己的公鑰是?,那就可以僅憑私鑰pk1便控制兩個私鑰共享的資金。一個簡單的解決方案是,在設置設備時,要求使用私鑰對相應的公鑰簽名。

央視推出首個元宇宙概念大型沉浸式數字交互空間《三星堆奇幻之旅》:金色財經報道,據央視網消息,中央廣播電視總臺推出首個大型沉浸式數字交互空間《三星堆奇幻之旅》,《三星堆奇幻之旅》首次采用了“大規模即時云渲染技術”,將大型沉浸式體驗需要的圖形算力、存儲需求放在云端,內容創作和系統開發首次使用元宇宙概念配合大型文物發掘現場直播。[2022/6/17 4:35:03]

還有第三個重大問題。你沒法使用確定性的k來簽名。如果你使用了確定性的k,則只需一種簡單的攻擊,黑客即可獲得你的私鑰。攻擊如下:某個黑客黑入你的筆記本電腦,完全控制了其中一把私鑰。我們感覺資金仍是安全的,因為使用我們的比特幣需要pk1和pk2的聚合簽名。所以我們像往常一樣發起交易,準備好一筆待簽名的交易和R1,發送給我們的硬件錢包,硬件錢包簽名后將發回給熱錢包……然后,熱錢包出錯了,沒法完成簽名和廣播。于是我們再試一次,但這一次被黑的電腦用了另一個隨機數——R1'。我們在硬件錢包里簽名了同一筆交易,又將發回給了被黑的電腦。這一次,沒有下文了——我們所有的比特幣都不翼而飛了。

在這次攻擊中,黑客獲得了同一筆交易的兩個有效的簽名:和。這個R2是一樣的,但是?R=R1+R2?和?R'=R1'+R2?是不同的。這就意味著黑客可以計算出我們的第二個私鑰:s2-s2'=(hash(P,R1+R2,m)-hash(P,R1'+R2,m))?pk2?或者說?pk2=(s2-s2')/(hash(P,R1+R2,m)-hash(P,R1'+R2,m))。我發現這就是密鑰聚合最不方便的地方——我們每次都要使用一個好的隨機數生成器,這樣才能安全地聚合。

3.Musig

MuSig?解決了其中一個問題——roguekey攻擊將不能再奏效。這里的目標是把多方/多個設置的簽名和公鑰聚合在一起,但又無需你證明自己具有與這些公鑰相對應的私鑰。

聚合簽名對應著聚合公鑰。但在MuSig中,我們不是把所有聯合簽名者的公鑰直接相加,而是都乘以一些參數,使得聚合公鑰?P=hash(L,P1)×P1+…+hash(L,Pn)×Pn?。在這里,L=hash(P1,…,Pn)?——這個公共數基于所有的公鑰。L的非線性特性阻止了攻擊者構造特殊的公鑰來發動攻擊。即使攻擊者知道他的?hash(L,Patk)×Patk?應該是什么,他也無法從中推導出Patk來——這就跟你想從公鑰中推導出私鑰是一樣的。

簽名構造的其它過程跟上面介紹的很像。在生成簽名時,每個聯合簽名者都選擇一個隨機數ki并與他人分享?Ri=ki*G。然后他們把所有的隨機點加起來獲得?R=R1+…+Rn?,然后生成簽名?si=ki+hash(P,R,m)?hash(L,Pi)?pki?。因此,聚合簽名是?(R,s)=(R1+…+Rn,s1+…+sn)?,而驗證簽名的方法與以前一樣:s×G=R+hash(P,R,m)×P?。

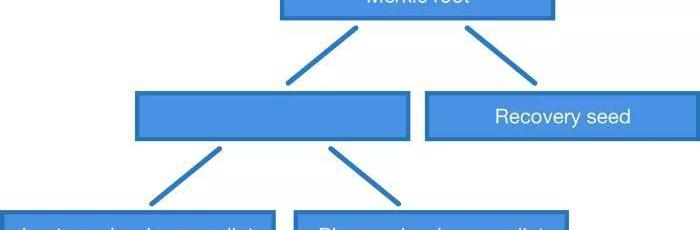

4.默克爾樹多簽名

你可能也注意到了,MuSig和密鑰聚合需要*所有簽名者簽名一個交易*。但如果你想做的是2-3的多簽名腳本呢?這時候我們能夠使用簽名聚合嗎,還是不得不使用通常的OP_CHECKMULTISIG和分別簽名?

先說答案,是可以的,但是協議上將有些許的不同。我們可以開發一個類似于OP_CHECKMULTISIG的操作碼,只不過是檢查聚合簽名是否對應于公鑰默克爾樹上的一個元素。

舉個例子,如果我們想用公鑰P1、P2和P3組成一個2-3的多簽名腳本,我們需要用這幾把公鑰的所有兩兩組合、、來構建一棵默克爾樹,并把默克爾樹根公布在鎖定腳本中。

在花費比特幣時,我們需要提交一個簽名和一個證據,證明這個簽名所對應的公鑰位于由這個樹根標記的默克爾樹上。對于2-3多簽名合約來說,樹上只有3個元素,證據只需2條哈希值——那個我們想用的公鑰組合的哈希值,還有一個鄰居的。對于7-11多簽名腳本來說,公鑰組合有11!/7!/4!=330種,證據需要8條哈希值。通常來說,證據所包含的元素數量與多簽名的密鑰數量大體成正比,為?log2(n!/m!/(n-m))?。

但有了默克爾公鑰樹,我們就不必局限于m-n多簽名腳本了。我們可以做一棵使用任意公鑰組合的樹。舉個例子,如果我們有一個筆記本電腦,一個手機,一個硬件錢包和一個助記詞,我們可以構建一棵默克爾樹,允許我們使用筆記本電腦+硬件錢包、手機+硬件錢包或者單獨的助記詞來使用比特幣。這是當前的OP_CHECKMULTISIG做不到的——除非你使用“IF-Else”式的流程控制來構造更復雜的腳本。

聚合公鑰的默克爾樹。不僅僅是多簽名?

結論

Schnorr簽名很棒,它解決了區塊驗證中的一些計算開銷問題,也給了我們密鑰聚合的能力。后者在使用時有些不便利,但我們不是在強迫大家使用它——無論如何,我們都可以仍舊使用普通的多簽名方案,使用單獨的、不聚合的簽名。

我迫不及待想使用Schnorr簽名,希望比特幣協議能盡快納入這種簽名方案。

另外,我也真心喜歡?MuSig,它是個優雅的方案,論文也淺顯易懂。我強烈建議各位有閑之時通讀全文。

Cardano計劃于9月12日進行Alonzo硬分叉升級,將增加對智能合約的支持,引入用于構建智能合約的多功能平臺.

1900/1/1 0:00:00CoboLabs是亞太最大的加密貨幣托管平臺,最受機構歡迎的金融資管服務商Cobo的加密貨幣研究實驗室.

1900/1/1 0:00:002021年,注定是個不平凡的一年。比特幣自2021開年就屢破新高,創下紀錄,吸引眾多的目光。這些目光當中,吸引力眾多的機構。機構的入場將比特幣價格維持在高位.

1900/1/1 0:00:009月2日,搖擺不定的市場行情出現逆轉。這一天,比特幣突破50000.00美元關口。以太坊的價格延續近兩日漲勢出現了大幅躍升突破3800美元,達到三個多月來的最高水平.

1900/1/1 0:00:009月7日消息,支付巨頭Visa巴西新業務副總裁EduardoAbreu表示,該公司計劃開發應用程序,將傳統銀行與加密產品連接起來.

1900/1/1 0:00:00親愛的Bankless社區:加密地址不是為人類制造的。是的,只要把錢寄到我的ETH地址,它是0x123asd1231...想象一下,你要大聲說出來嗎?不起作用.

1900/1/1 0:00:00