BTC/HKD+0.17%

BTC/HKD+0.17% ETH/HKD+0.32%

ETH/HKD+0.32% LTC/HKD+0.17%

LTC/HKD+0.17% ADA/HKD+1.45%

ADA/HKD+1.45% SOL/HKD+1.2%

SOL/HKD+1.2% XRP/HKD+0.19%

XRP/HKD+0.19%11月30日,鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,自動做市商協議MonoX遭閃電貸攻擊,獲利約3100萬美元。關于本次攻擊,成都鏈安技術團隊第一時間進行了事件分析。

事件概覽

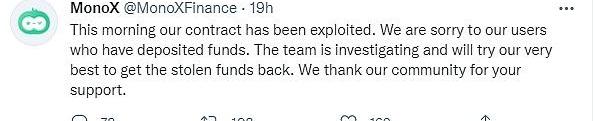

攻擊發生之后,MonoX在官方推特確認其合約遭到攻擊,團隊正在調查并將盡最大努力追回被盜資金。

MonoX使用單邊代幣池模型,其使用vCASH穩定幣與AMM提供的代幣創建虛擬的交易對。簡單來說,MonoX創建的是代幣-vCASH交易對,添加流動性時,只需要添加代幣,進行任意代幣兌換時,兌換路徑為:代幣A->vCASH->代幣B,而不需要像Uniswap一樣經過多個交易對:代幣A->Pair1->Pair2->Pair3->TokenB。

事件具體分析

攻擊者使用相同的地址

0xEcbE385F78041895c311070F344b55BfAa953258對以太坊以及MATIC上的MonoX發起了攻擊,在兩個平臺進行攻擊所部署的合約一致。攻擊交易為:

馬斯克:Signal 是最不安全的消息服務:金色財經報道,跨平臺消息應用Signal創始人Moxie Marlinspike近日在社交媒體上表示Telegram并不安全,上面的消息其實并不會加密并稱大多數人認為Telegram是一個加密應用程序,但現實情況恰恰相反,其默認情況下是一個云數據庫,其中包含每個人曾經發送/接收的每個消息的明文副本。對此,伊隆·馬斯克表示自己并不認同Moxie Marlinspike的觀點并質問他“是否確認Signal是安全的”,Moxie Marlinspike回復稱Signal所有通信都是 e2ee,默認群組也是加密的,但馬斯克隨后表示:Signal 是最不安全的消息服務。[2022/2/26 10:17:20]

以太坊:

0x9f14d093a2349de08f02fc0fb018dadb449351d0cdb7d0738ff69cc6fef5f299

MATIC:

0x5a03b9c03eedcb9ec6e70c6841eaa4976a732d050a6218969e39483bb3004d5d

土耳其央行行長:對一些流向加密貨幣的現金流感到不安:12月2日消息,土耳其央行行長表示,外匯儲備已進入穩定上升趨勢,能夠在外匯波動過度的情況下進行外匯干預。土耳其央行對一些流向加密貨幣的現金流感到不安。(金十)[2021/12/2 12:46:38]

由于兩個平臺代碼完全一致,下面的分析將基于以太坊上的攻擊交易進行。

Round1

將0.1WETH通過Monoswap中兌換為79.98609431154262101MONO;

圖1?WETH兌換MONO

Round2

移除Monoswap所有的流動性。這里利用了Monoswap合約中的任意地址流動性移除漏洞。

漏洞1:

Monoswap合約中未檢測流動性的所有者to是否為msg.sender。_removeLiquidity函數中,如圖2所示,第443行,獲取調用者(攻擊合約)最后一次添加流動性的時間戳,返回結果是0,因此第445行的檢測通過。第446行,topLPHolderOf如果不是調用者(攻擊合約)地址,第447行的檢測通過。此后移除流動性相關代碼中,再無msg.sender相關的操作。

Curve已解決參數更改不安全問題:剛剛,DeFi穩定幣兌換平臺Curve官方發推稱,參數更改不安全的問題已經解決。現在可以安全地降低舊資金池的放大系數。此前17日消息,Curve 3pool宣布實施新的放大系數Ramp。[2020/10/20]

圖2?_removeLiquidity源碼

圖3?第一次移除流動性內部調用細節

圖4?移除Monoswap中MONO池所有的流動性

Round3

添加極少數量的MONO到Monoswap中,這一步是為了后面快速提升MONO的價格做準備。

動態 | Block.one發文“區塊鏈將作為密碼不安全性的解決方案”:據IMEOS報道,Block.one在中平臺發表文章“區塊鏈將作為密碼不安全性的解決方案”。文章主要描述密碼的不安全性和區塊鏈如何創建更安全,無密碼的體驗。提到,根據Deloitte 2018年的全球區塊鏈調查,84%的公司高管認為基于區塊鏈的解決方案比傳統的信息技術更加安全。[2019/2/1]

圖5?攻擊合約添加流動性

Round4

利用Monoswap合約中的代幣兌換價格覆寫漏洞,反復進行同種代幣的兌換,拉升MONO的價格。第3步攻擊者將Monoswap合約中MONO的儲量控制到了一個極小的值,目的就是更快的以極低的MONO數量來拉升MONO的價格。

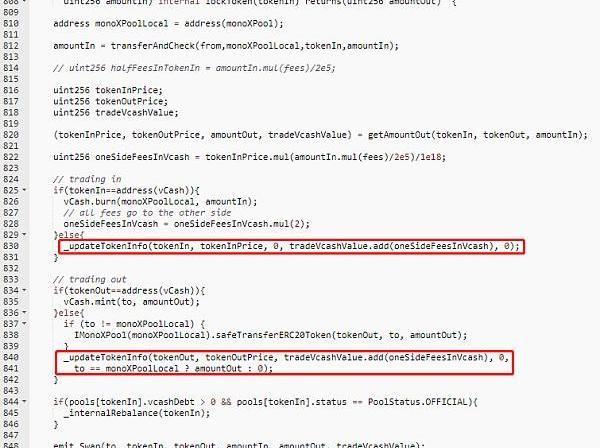

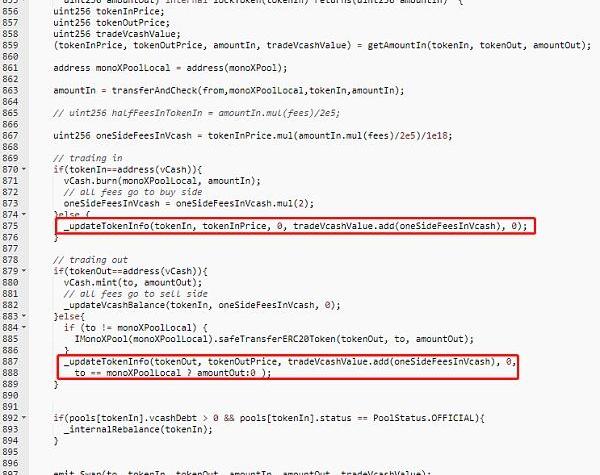

漏洞2:

Monoswap合約的代幣兌換過程為:檢查兌換參數是否正常,然后計算應輸入輸出代幣的數量以及代幣兌換后的價格,最后執行兌換操作并將新的代幣價格寫入賬本。以上邏輯在不同種代幣兌換的時候會正常運行。但是在同種代幣兌換時,將出現兩處問題:

聲音 | 北郵區塊鏈實驗室主任馬兆豐:目前的區塊鏈技術面臨著極度的不安全:據證券時報消息,近日,北京郵電大學區塊鏈及安全技術聯合實驗室馬兆豐主任表示,目前區塊鏈在安全性方面存在很大問題,區塊鏈安全技術需要在算法安全性、共識機制安全性、數據安全性、網絡安全性、合約安全性和應用安全性方面做好安全技術研究與加強。目前的區塊鏈技術卻面臨著極度的不安全,一些交易所甚至部分智能合約漏洞百出。但由于區塊鏈技術的特性,交易所賬戶即使被盜也無法追回,給用戶造成巨大損失。[2018/11/14]

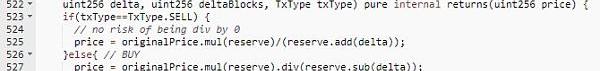

在_getNewPrice函數計算應輸入輸出代幣數量時,未考慮到兌換過程中交易池代幣儲量的變更,同種代幣是基于相同的初始價格進行兌換后價格的計算。

在最后一步更新代幣過程中,未考慮到同種代幣進行兌換時,兌出代幣的價格更新操作會覆蓋兌入代幣更新的操作。該漏洞導致MONO代幣兌換MONO代幣時,MONO的價格異常增長。此外不止攻擊者使用的swapExactTokenForToken函數存在該問題,swapTokenForExactToken函數也存在該問題。

圖6?swapIn函數源碼

圖7?兌換過程參數計算

圖8?兌換后價格計算

圖9?swapOut函數源碼

現在看看攻擊者是如何利用漏洞2進行攻擊的:

如圖10所示,初始MONO的價格為5.218vCASH/MONO。

圖10?初始MONO價格

然后攻擊者反復進行MONO->MONO的兌換,一共進行了55次兌換,如下圖所示:

圖11?反復兌換,拉升MONO價格

對其中一筆兌換交易進行分析,每次兌換的數量是交易池中MONO的總量減去1,這是能夠最大提升MONO價格的兌換數量(使圖8?_getNewPrice第527行,分母為1)。另外由于交易池中MONO的總量較低,攻擊者已經通過第1步保證了有足夠的余額進行兌換操作。

圖12?MONO兌換細節

截止至兌換結束時,MONO的價格已經被拉升至843,741,636,512.366vCASH/MONO。攻擊合約中剩余51.92049285389317MONO。

圖13?最終的MONO價格

通過UniswapV2的USDC/WETH池借入了847.2066974335073WETH。然后攻擊者通過Monoswap將0.0709532091008681MONO兌換為4,029,106.880396USDC,然后將USDC歸還給USDC/WETH池。注意,這里實際上是攻擊者將從Monoswap中兌換的USDC到UniswapV2中兌換為WETH,而不是閃電貸攻擊。

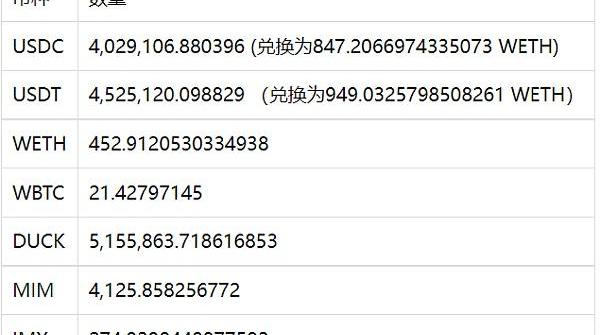

攻擊者所有轉出的資產如下:

所有被盜資產全部發送到

0x8f6a86f3ab015f4d03ddb13abb02710e6d7ab31b地址。

目前項目方已經和攻擊者進行了溝通,成都鏈安將持續對此事件進行監控。

事件復盤

這次攻擊事件中,攻擊者利用了合約中的兩個漏洞:任何地址都可以任意移除指定地址的流動性;特殊情況下的價格寫入操作覆蓋問題。

建議項目方在進行合約開發過程中做好權限的檢查;在開發以及測試過程中將特殊情況納入考慮,例如同種代幣轉賬。

金色財經五周年活動正式開放領獎啦,請中獎的用戶一定要按照教程來進行領獎哦,感謝各位小伙伴的參與.

1900/1/1 0:00:00太長不讀: 1、新公鏈的擴展遵循自上而下的路徑:從上層應用到下層技術,從生態應用的繁榮到公鏈使用的爆發.

1900/1/1 0:00:00Facebook周三宣布決定撤銷長期以來阻止大多數加密貨幣公司在其服務上投放廣告的政策,將允許在Facebook和Instagram上投放更多加密貨幣和區塊鏈廣告.

1900/1/1 0:00:00特別感謝來自Optimism和Flashbots的一大批人對本文的討論和想法,以及KarlFloersch、PhilDaian和AlexObadia的反饋和審查.

1900/1/1 0:00:00眾所周知,Facebook已經重新命名為Meta,并致力建立元宇宙。為實現其宏偉愿景,必然需要推出多個突破性的設備、控制器和硬件支持.

1900/1/1 0:00:00原文標題:《盤點丨一文了解DAO的現狀》您正在閱讀DAO之現狀,這是一份用于理解DAO的高質量時事通訊。DAO之現狀精選了來自DAO生態的高質量內容,并以易于理解的形式呈現供您參考.

1900/1/1 0:00:00