BTC/HKD+0.06%

BTC/HKD+0.06% ETH/HKD+0%

ETH/HKD+0% LTC/HKD+0.55%

LTC/HKD+0.55% ADA/HKD-1.66%

ADA/HKD-1.66% SOL/HKD+1.32%

SOL/HKD+1.32% XRP/HKD-1.43%

XRP/HKD-1.43%

“黑客拿著房主證明找物業拿鑰匙,證明是假的,卻從物業那里拿到了真的鑰匙”

事件回顧

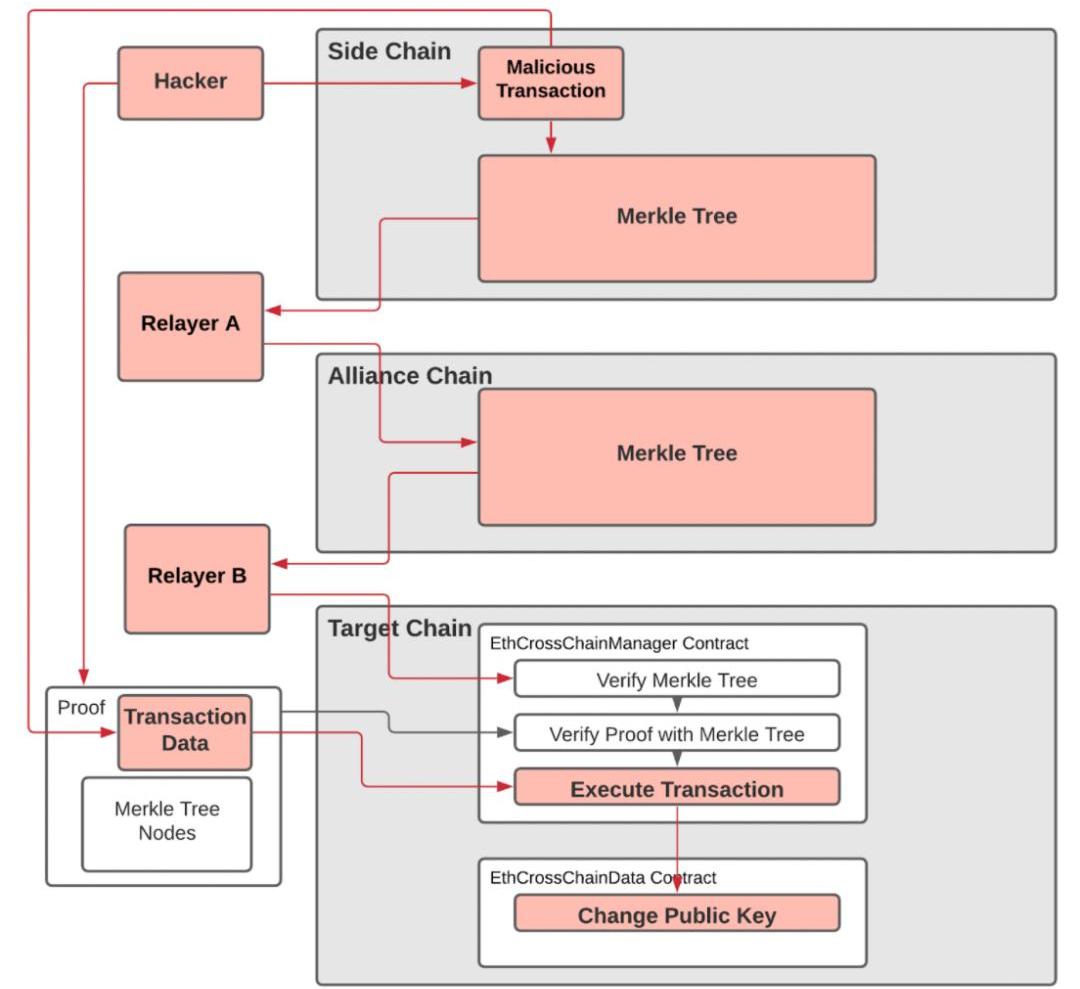

2021年8月10日,PolyNetwork遭受了跨鏈攻擊,被轉移了6億美金的加密資產。攻擊者在多條公鏈上進行了攻擊交易,并通過跨鏈管理合約和中繼器組件完成了攻擊。

用上面物業的例子來解釋的話,黑客用假房主證明,從物業那里拿到了真的鑰匙(AllianceChain上經過簽名的Merkle證明)。

攻擊解析

一、黑客在源鏈上初始化了一個本應是無效的攻擊交易。

二、攻擊交易在沒有被充分檢查的情況下被寫入源鏈,之后被中繼器納入了AllianceChain的Merkletree并簽字,然后發布到AllianceChain區塊中。

Curve原生穩定幣crvUSD部署在Sepolia測試網:金色財經報道,Curve的開發人員在Sepolia測試網部署了crvUSD,以檢查Etherscan的驗證。該穩定幣與美元掛鉤,具有與MakerDAO的DAI類似的設計,并將由某些加密貨幣資產過度抵押。Sepolia是以太坊開發者在主網部署前測試代碼時采用的兩個主要測試網之一。[2023/5/2 14:38:38]

三、黑客在目標鏈上用步驟二的有效Merkle證明,調用PolyNetwork的ECCM合約,將keepers改成黑客控制的公鑰。

四、獲得keepers權限后,黑客就可以在多條公鏈上任意解鎖資產了。

這里值得注意的是,PolyNetwork在有些鏈上的中繼器沒有通過攻擊交易,所以即使智能合約相似,某些目標鏈上資產并未受影響。

Polemos獲得200萬美元融資,Delphi Digital等領投:11月22日消息,P2E游戲公會Polemos近日宣布完成200萬美元融資,Delphi Digital和Framework Ventures領投,來自Sushi、Aave、1inch Exchange等DeFi項目創始人參投。

據悉,Polemos專注于NFT游戲的游戲賺取(P2E)游戲公會,正在開發一個GameFi學習管理系統、一個去中心化的公會資產交易所,以及一個用于教育、跟蹤、分析和管理玩家的玩家分析平臺。(cointelegraph)[2021/11/22 22:08:51]

細節分析

Polkamarkets與Polygon合作以提供擴容解決方案:金色財經報道,據官方Medium文章消息,波卡生態DeFi和預測市場Polkamarkets宣布與Polygon(原Matic Network)建立合作伙伴關系,以提供擴容解決方案,并促進Polkamarkets的低費用和快速交易。作為以太坊互操作協議,Polygon將促進Polkamarkets成為基于區塊鏈的跨鏈信息交換平臺的愿景。[2021/3/10 18:30:10]

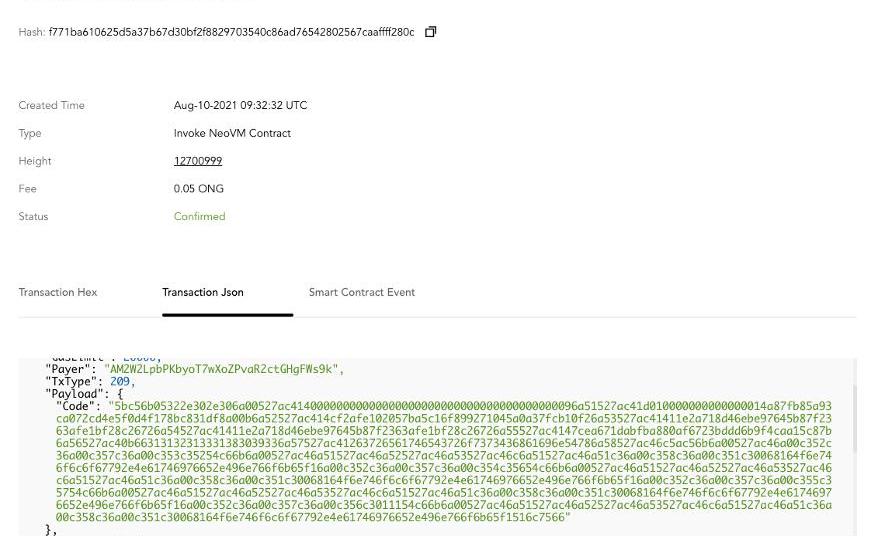

一、黑客于北京時間2021年8月10日17:32:32在源鏈發起了一筆攻擊交易。

https://explorer.ont.io/tx/F771BA610625D5A37B67D30BF2F8829703540C86AD76542802567CAAFFFF280C#

美國公司Apollo Fintech推出國家區塊鏈支付平臺NPP:美國區塊鏈公司Apollo Fintech?宣布,已于8月12日推出國家區塊鏈支付平臺(NPP)。該平臺是一個無現金系統,它可以供各國央行發行數字貨幣,并允許政府機構在CBDC發布后接入商業銀行和代理商。(Cointelegraph)[2020/8/13]

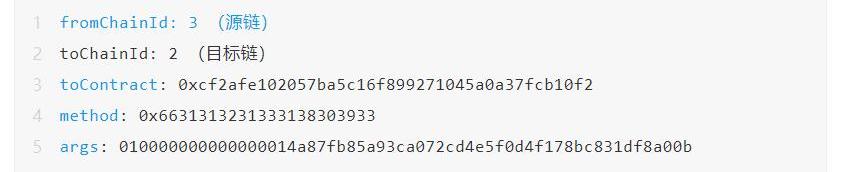

我們對交易進行了解碼,得到了以下參數映射。

二、此攻擊交易調用了一個method"66313231333138303933",其對應的簽名等于0x41973cd9。這筆交易應該是無效交易,可是卻被寫入源鏈并被中繼器納入了AllianceChain的Merkletree并簽字,然后發布到AllianceChain區塊中。Merkletree是用來證明交易是否真實存在的。其產生的跨鏈交易如下:

Poloniex:Poloniex(P網)發布通知,將要求用戶進行身份驗證,完成新賬戶的注冊。此舉的目的在于確保交易所的合規性,按照金融行業要求執行KYC(了解你的客戶)規定,以減少乃至杜絕不法分子利用數字貨幣交易所的服務進行犯罪活動的可能性。[2017/12/29]

https://explorer.poly.network/tx/1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80

三、跨鏈交易在目標鏈上調用了PolyNetwork合約的EthCrossChainManager.verifyHeaderAndExecuteTx(),第一個參數包含了Merkle證明,解析如下:

四、這個函數解析了Merkle證明,發現證明是有效的,此攻擊交易確實存在于已被簽名的Merkletree中。之后調用了EthCrossChainManager._executeCrossChainTx()函數去執行此交易,即調用toContract指向合約(0xcf2afe102057ba5c16f899271045a0a37fcb10f2)中的method(0x6631313231333138303933),傳入參數args(010000000000000014a87fb85a93ca072cd4e5f0d4f178bc831df8a00b)。而這個method指向putCurEpochConPubKeyBytes(bytes),因為其函數簽名與步驟二中提到的method簽名相同(均為0x41973cd9,此處為哈希碰撞),所以被順利執行,將keepers的公鑰改成了黑客的公鑰。以太坊上的交易如下:?

https://etherscan.io/tx/0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581

五、黑客改變公鑰后,即可以隨意解鎖資產。

事件總結

此次攻擊是由一連串交易構成的,其攻擊根源分析如下:

一、攻擊交易在沒有充分檢查的情況下被寫入源鏈。

二、中繼器會接收任意含有"makeFromOntProof"事件的交易。

三、中繼器將步驟一中的交易發布到了AllianceChain上。

四、在步驟二中,此攻擊交易被納入到AllianceChain的Merkletree上,產生了有效的Merkle證明。

五、原鏈上的ECCM合約通過步驟二產生的Merkle證明,驗證了該交易在源鏈上“確實存在”,原始數據并未被破壞、未被修改。不過需要強調的是,在構建將被發送到目標鏈的Merkle證明之前,應該對交易進行全面驗證。正如設計文檔中所示。

“ThemanagementcontractfetchestheblockheadersfromchainA,verifieswhetherornotthecrosschainparametersandtheproofarevalid,andthentransmitsthenecessaryinformationtochainBintheformofanevent;”

"管理合約從A鏈獲取區塊頭,驗證跨鏈參數和證明是否有效,然后將必要的信息以事件的形式傳送給B鏈;"

因此,目標鏈應使用Merkle證明來驗證所收到的信息是未被破壞和未被改變的,而交易信息應在發送至目標鏈之前進行全面驗證。

附:Merkletree定義如下:哈希樹可以用來驗證計算機中和計算機之間存儲、處理和傳輸的任何種類的數據。它們可以幫助確保從點對點網絡中的其他對等體收到的數據塊是未被破壞和未被改變的,甚至可以檢查其他節點是否撒謊和發送假塊。

??l?本系列欄目旨在聚焦區塊鏈行業要聞的摘錄與洞察l?一周鏈上動向,一手即刻掌握l?部分圖文素材源自網絡;如有侵權.

1900/1/1 0:00:00原標題:《NFT生成藝術平臺ArtBlocks》目前在NFT領域,已經有藝術家們在嘗試用程序生成藝術作品。這種非主觀的創作形式是一種比較獨特的做法.

1900/1/1 0:00:00據Cryptonomist8月23日消息,近日美國密蘇里州CoolValley鎮鎮長JaysonStewart在接受NBC下屬KSDK電視臺采訪時表示.

1900/1/1 0:00:00據Decrypt消息,BoredApeYachtClub藝術家團隊成員Migwashere創建吸血鬼主題的NFT項目SneakyVampireSyndicate.

1900/1/1 0:00:00據西安新聞網消息,8月16日,隨著一輛西安籍客車順利駛出西寶高速阿房宮收費站102道,陜西省高速公路通行費第一筆數字人民幣繳費成功,標志著數字人民幣支付方式在陜西高速公路收費場景成功落地.

1900/1/1 0:00:00作者|秦曉峰編輯|郝方舟出品|Odaily星球日報原標題:《憑一己之力推高Gas費的「SpacePoggers」到底是個啥?》 昨日凌晨,一款名為SpacePoggers的項目進行了NFT發售.

1900/1/1 0:00:00