BTC/HKD-0.24%

BTC/HKD-0.24% ETH/HKD-0.56%

ETH/HKD-0.56% LTC/HKD+0.52%

LTC/HKD+0.52% ADA/HKD-0.01%

ADA/HKD-0.01% SOL/HKD-0.96%

SOL/HKD-0.96% XRP/HKD-0.72%

XRP/HKD-0.72%0x0.前言

北京時間2021年8月10日,跨鏈橋項目PolyNetwork遭遇攻擊,損失超過6億美金。雖然攻擊者在后續償還被盜數字貨幣,但是這仍然是區塊鏈歷史上涉及金額最大的一次攻擊事件。由于整個攻擊過程涉及到不同的區塊鏈平臺,并且存在合約以及Relayer之間的復雜交互,對于攻擊的完整過程和漏洞的根本原因,現有分析報告并未能梳理清楚。

整個攻擊分為兩個主要階段,包括修改keeper簽名和最終提幣。對于第二階段,由于keeper簽名已經被修改,因此攻擊者可以直接構建惡意提幣交易,具體可以參見我們之前的報告。然而對于修改keeper簽名的交易是如何最終在目標鏈執行的,目前并沒有詳細的文章闡明。而這一步是攻擊的最核心步驟。

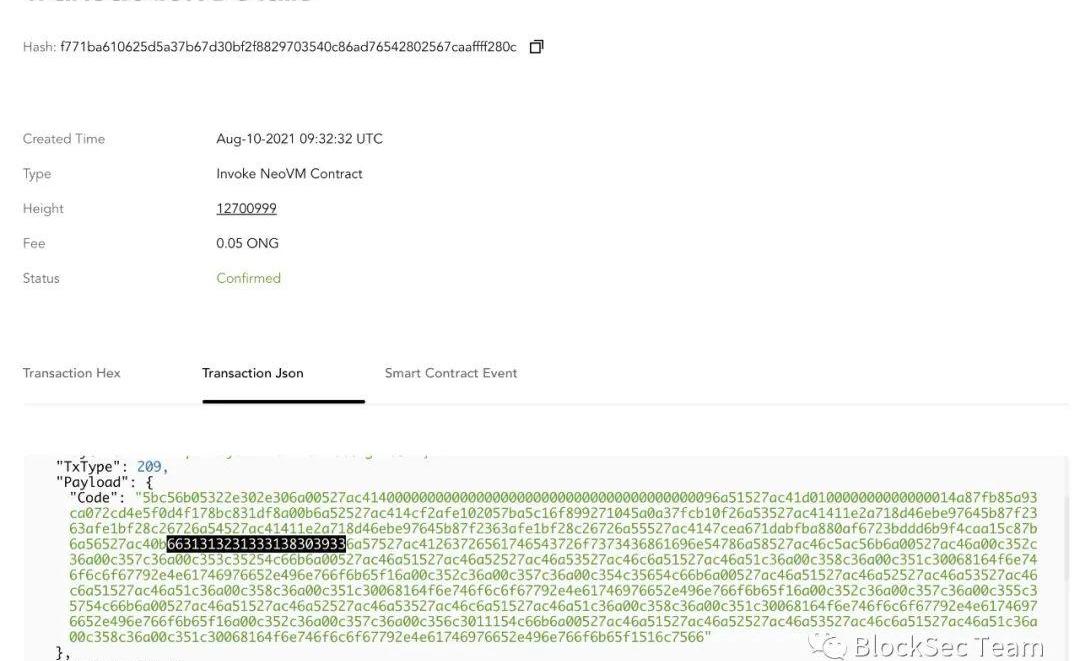

本報告從修改keeper簽名交易入手(Ontology鏈上交易0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),分析了背后的原理和漏洞的本質。我們發現以下幾個原因是Keeper能被修改的原因:

源鏈上(Ontology)的relayer沒有對上鏈的交易做語義校驗,因此包含修改keeper惡意交易可以被打包到polychain上目標鏈上(以太坊)上的relayer雖然對交易做了校驗,但是攻擊者可以直接調用以太坊上的EthCrossChainManager合約最終調用EthCrossChainData合約完成簽名修改攻擊者精心夠著了能導致hash沖突的函數簽名,從而調用putCurEpochConPubKeyBytes完成對簽名的修改0x1.涉及交易和合約

美股股指期貨走高,納指期貨漲0.44%:行情顯示,美股股指期貨走高,納指期貨漲0.44%,標普500指數期貨漲0.28%,道指期貨漲0.15%。[2022/2/15 9:52:31]

整個過程中的交互流程如下:

Ontology交易->OntologyRelayer->PolyChain->EthereumRelayer->Ethereum以太坊

0x838bf9e95cb12dd76a54c9f9d2e3082eaf928270:EthCrossChainManager0xcf2afe102057ba5c16f899271045a0a37fcb10f2:EthCrossChainData0x250e76987d838a75310c34bf422ea9f1ac4cc906:LockProxy0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581:修改keeper的交易Ontology

0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c:修改keeper的交易Poly

0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80:修改keeper的交易0x2.攻擊流程

整個攻擊大致可以分為三個步驟。第一個步驟是在Ontology鏈生成一條惡意交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),第二個步驟是修改以太坊EthCrossChainData合約中的keeper簽名,第三個步驟構造惡意交易發起最終攻擊和提幣。

BTC突破61500美元關口 日內漲幅為2.54%:火幣全球站數據顯示,BTC短線上漲,突破61500美元關口,現報61508.0美元,日內漲幅達到2.54%,行情波動較大,請做好風險控制。[2021/4/13 20:14:14]

0x2.1步驟一

攻擊者首先在Ontology發起了一筆跨鏈交易,里面包含了一個攻擊payload:

可以看出交易包含了精心設計的函數名,目的在于通過造成哈希沖突的方式調用putCurEpochConPubKeyBytes函數。關于哈希函數沖突的細節在網絡上已有很多討論,可以參考.

隨后,該筆交易被OntologyRelayer接收,注意這里并沒有很嚴格的校驗。該交易會通過Relayer在PolyChain成功上鏈。EthereumRelayer會感知到新區塊的生成。

然而,這筆交易被EthereumRelayer拒絕了。原因在于EthereumRelayer對目標合約地址有校驗,只允許LockProxy合約作為目標地址,而攻擊者傳入的是EthCrossChainData地址。

因此,攻擊者攻擊之路在此中斷。但如前所述,包含惡意payload的攻擊交易已經在PolyChain成功上鏈,可被進一步利用。

0x2.2步驟二

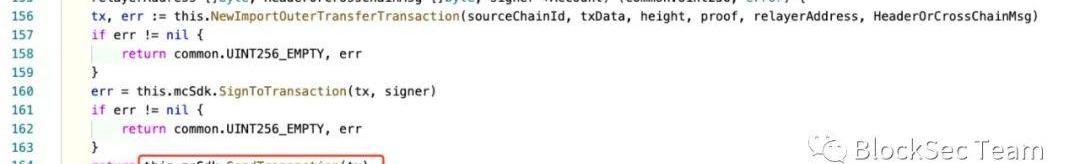

攻擊者手動發起交易,調用EthCrossChainManager合約中的verifyHeaderAndExecuteTx函數,將之前一步保存在PloyChain區塊中的攻擊交易數據作為輸入。由于該區塊是polychain上的合法區塊,因此可以通過verifyHeaderAndExecuteTx中對于簽名和merkleproof的校驗。然后執行EthCrossChainData合約中的putCurEpochConPubKeyBytes函數,將原本的4個keeper修改為自己指定的地址。

EOS在2分鐘內跌幅超過1.00%:據火幣全球站數據顯示,EOS/USDT在2分鐘內出現劇烈波動,跌超1.00%,達到-1.13%。當前報價為 3.02 美元,行情波動較大,請注意風險控制。[2020/3/11]

0x2.3步驟三

在keeper被修改之后,攻擊者直接調用目標鏈上的verifyHeaderAndExecuteTx函數,最終調用至Unlock函數,大量地轉移資金,給項目方帶來了嚴重的損失。具體的攻擊細節可參考我們之前的報告。

0x3.Relayer代碼分析

在本攻擊過程中,Ontology方和以太坊方均有Relayer負責將來自Ontology的交易在polyChain上鏈,以及將polychain上的交易放到以太坊。這兩個Relayer是由Go語言實現的服務進程。

然而我們發現,這兩個Relayer都缺乏有效的校驗。這導致

攻擊者可以在Ontology構造一條惡意的跨鏈交易,并且成功打包到polychain上。雖然在以太坊的Relayer具有校驗功能,但是攻擊者可以直接同以太坊上的鏈上合約進行交互,直接執行惡意的函數。0x3.1OntologyRelayer完全信任來自Ontology上的跨鏈交易

PolyNetwork的?ont_relayer(https://github.com/polynetwork/ont-relayer)?負責監聽Ontology鏈上的跨鏈交易并將其打包入傳入PolyChain.

行情丨ONT在10分鐘內漲幅超過3.00%:據火幣全球站數據顯示,ONT/BTC在10分鐘內出現劇烈波動,漲超3.00%,達到3.45%。當前報價為 0.90 美元,行情波動較大,請注意風險控制。[2019/11/2]

注:

在OntologyRelayer中,Side指OntologyChain;Alliance指PolyChain.CrossChainContractAddress是Ontology鏈上原生編號為09的智能合約.

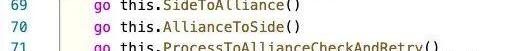

上圖中,OntologyRelayer啟動時開啟三個Goroutines分別負責監聽OntologyChain和PolyChain的跨鏈交易,以及對PolyChain上的跨鏈交易做狀態檢查。在本報告中,我們只關注69行的監聽Side的代碼邏輯。

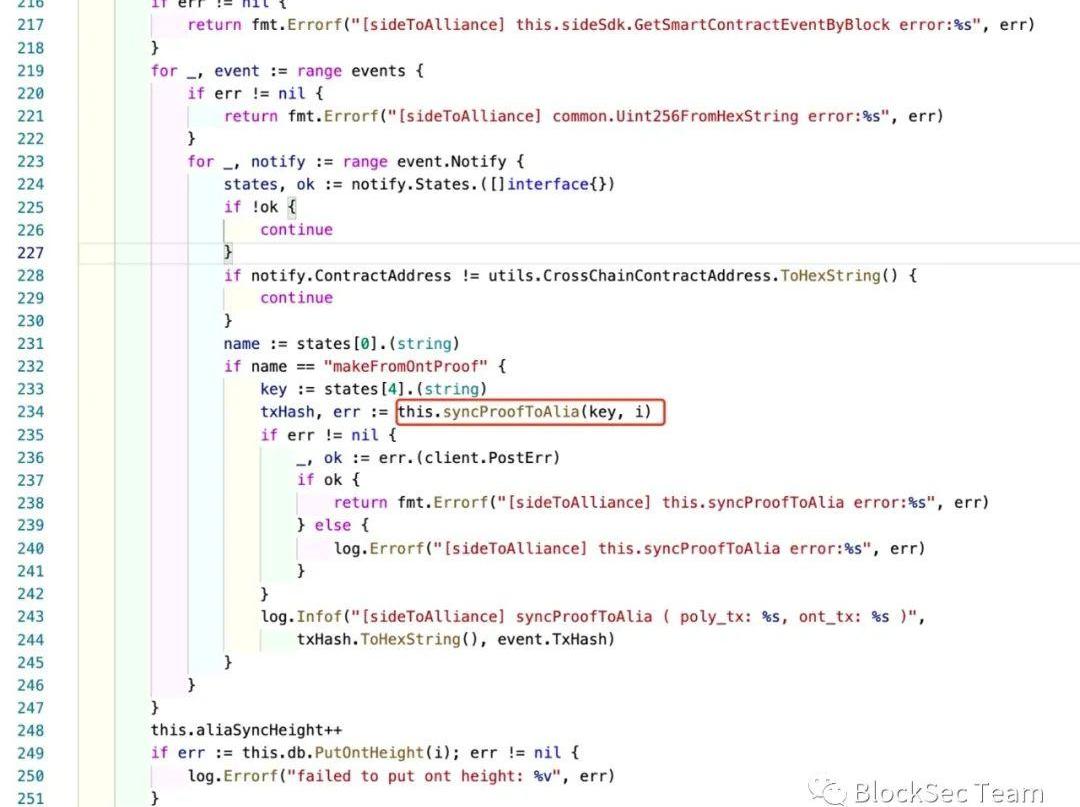

在上圖中,OntologyRelayer調用Ontology鏈提供的RPC接口(第215行,調用SDK函數GetSmartContractEventByBlock)獲取區塊中觸發的智能合約事件;然后在第228和232行表明OntologyRelayer只監聽OntologyChain上由CrossChainContractAddress觸發的makeFromOntProof事件;

行情 | EOS 5分鐘漲幅超過2.00%:據火幣全球站數據顯示,EOS 現報價5.64美元,5分鐘內漲幅超過2.00%,波動較大,請做好風險控制[2019/4/6]

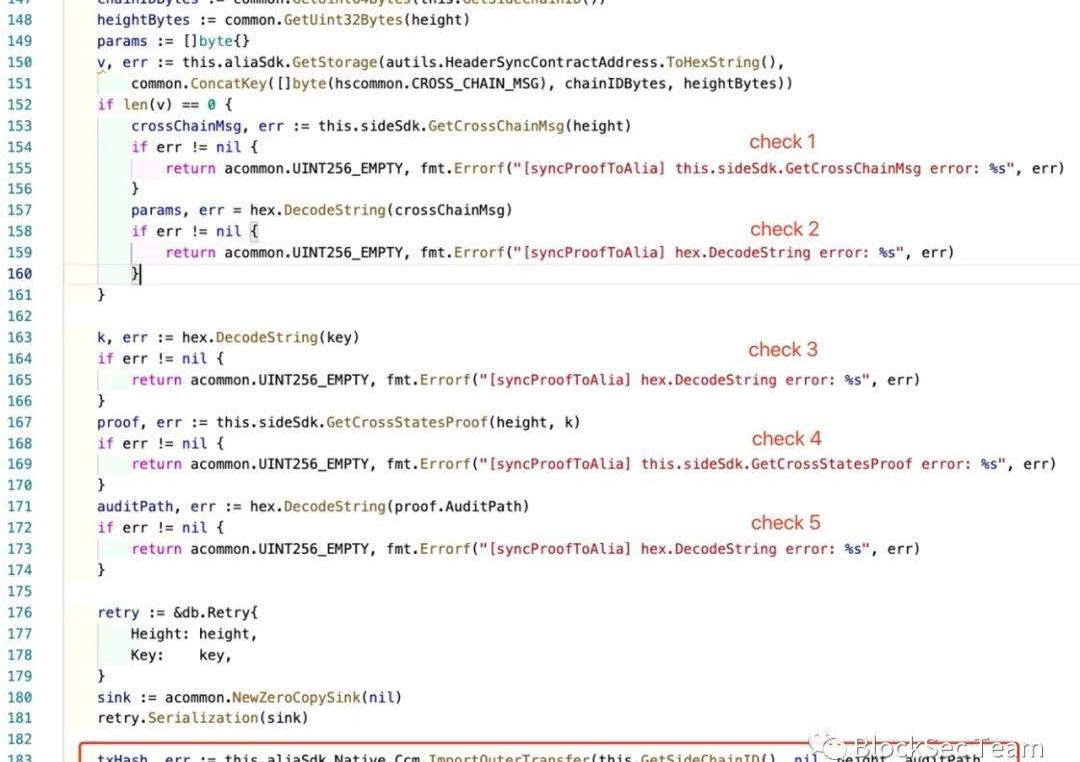

上圖中,在處理OntologyChain上的跨鏈交易時,OntologyRelayer總共做了五次校驗,分別是兩次向OntologyChain發送的RPC請求校驗(check1和check4),以及三次參數是否為空的校驗(check2,check3,和check5)。這五次校驗都屬于常規校驗,并未對來自OntologyChain上的跨鏈交易做語義上的校驗;第167和171行取出了在目標鏈上執行所需要的交易參數信息;第183行向PolyChain發送交易;

OntologyRelayer在構造了PolyChain上的交易后便向PolyChain發起RPC請求發送交易(第164行,函數調用SendTransaction);

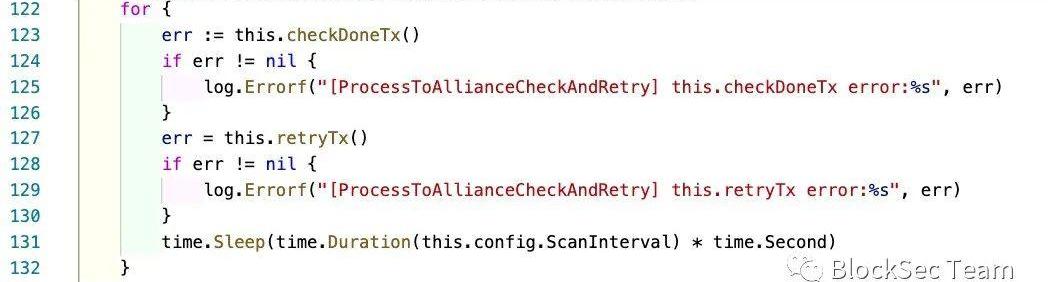

這個名為ProcessToAliianceCheckAndRetry的Goroutine也僅僅是做了重發失敗交易的工作,仍然未對來自OntologyChain上的跨鏈交易做任何語義上的校驗。

至此,我們可以看出ont-relayer監聽所有來自OntologyChain由CrossChainContractAddress觸發的makeFromOntProof事件,并未對其做任何語義上的校驗,便向PolyChain轉發了交易。而任何人向Ontology發送的任何跨鏈交易都會觸發CrossChainContractAddress的makeFromOntProof事件,所以OntologyRelayer會將所有來自Ontology上的跨鏈交易都轉發到Polychain上。

0x3.2EthereumRelayer中的無效校驗

EthereumRelayer?負責監聽PolyChain并將目標鏈為Ethereum的跨鏈交易轉發到Ethereum上。

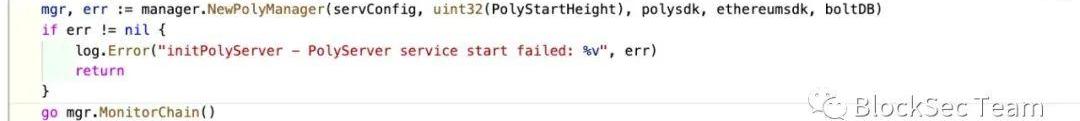

EthereumRelayer啟動一個Goroutine來監控PolyChain;

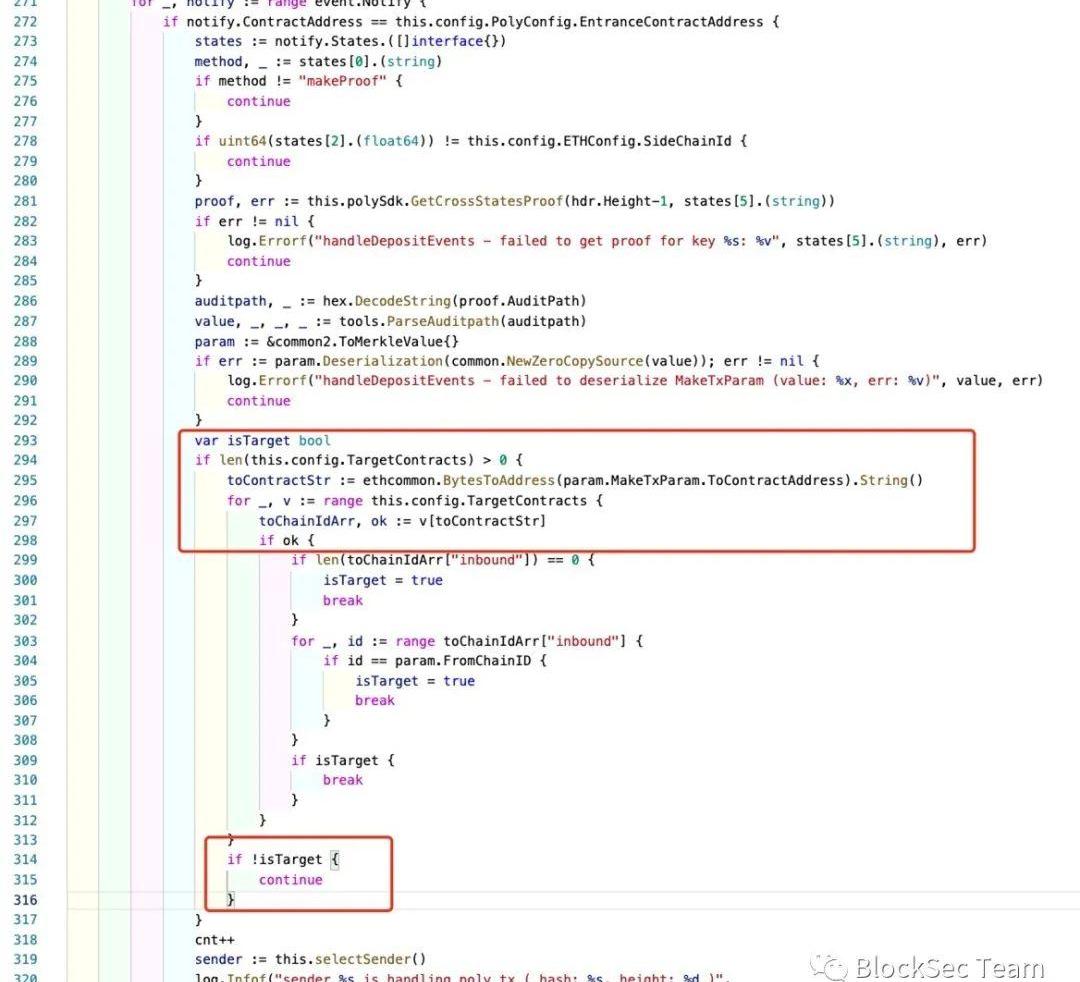

EthereumRelayer監聽所有PolyChain上目標鏈為Ethereum的跨鏈交易;EthereumRelayer會校驗跨鏈交易的目標合約是否為config.TargetContracts中指定的合約之一,如果不是則不會發送這筆跨鏈交易到Ethereum上。

雖然EthereumRelayer對PolyChain上的跨鏈交易做了部分校驗,比如限制了目標合約,但是與PolyChain不同,任何人都可以向Ethereum上的EthCrossChainManager合約發送交易。換句話說,EthereumRelayer在這里做的校驗沒有實際的意義,只要包含惡意payload的跨鏈交易被成功打包進了PolyChain,那么任何人都可以直接使用已經打包好的區塊數據將payload發送到以太坊EthCrossChainManager合約并執行。

攻擊者正是利用了上述兩個缺陷,完成了0x2攻擊流程中的步驟一和步驟二(0x2.1和0x2.2)

0x4.寫在最后

通過對整個攻擊流程的完整梳理和詳盡分析,我們認為Relayer的不完整校驗是攻擊得以發生的根本原因。其它方面則更多地屬于比較精彩的攻擊技巧。總而言之,跨鏈的校驗和鑒權是跨鏈系統安全的關鍵所在,值得社區付出更多的努力。

參考文獻

?https://blocksecteam.medium.com/the-initial-analysis-of-the-polynetwork-hack-270ac6072e2a

?https://twitter.com/kelvinfichter/status/1425290462076747777

巴比特訊,IOG首席執行官CharlesHoskinson在Twitter上展示了Cardano生態系統在過去三個月中的增長.

1900/1/1 0:00:00“元宇宙”的概念通常被描述為由《雪崩》、《玩家一號》等科幻作品構建的虛擬世界體驗。目前,元宇宙已初具規模,國內外已經有不少大型公司從社交、游戲、科技的角度切入這條賽道.

1900/1/1 0:00:001.基于Banksy作品的NFT將在Opensea上拍賣,NFT收藏家Pranksy出價100ETH2.漫威將于今晚發售5款美國隊長塑像NFT及蜘蛛俠漫畫NFTCertiK:Star Proto.

1900/1/1 0:00:00來源:移動支付網 作者:佘云峰 隨著數字人民幣試點逐步深入,越來越多的企業開始加入到試點中,而“數字貨幣”相關的專利申請也不斷更新.

1900/1/1 0:00:00據Coingape8月26日消息,美國證券交易委員會最近披露的一份文件顯示,華爾街巨頭摩根士丹利一直在大力投資比特幣。據報道,該公司沒有直接投資,而是選擇通過受監管的灰度比特幣信托來接觸比特幣.

1900/1/1 0:00:00據上海證券報8月20日消息,目前,在數字人民幣App中能為數字人民幣錢包充值的銀行多達35家,涵蓋股份制、城商行及部分農信社和農商行.

1900/1/1 0:00:00