BTC/HKD-0.27%

BTC/HKD-0.27% ETH/HKD-0.29%

ETH/HKD-0.29% LTC/HKD-0.56%

LTC/HKD-0.56% ADA/HKD-0.21%

ADA/HKD-0.21% SOL/HKD-0.69%

SOL/HKD-0.69% XRP/HKD-0.12%

XRP/HKD-0.12%北京時間2021年8月19日10:05,日本加密交易平臺Liquid稱其熱錢包遭到攻擊。從官方發布的報告來看,Liquid交易平臺上被盜幣種涉及BTC、ETH、ERC20代幣、TRX、TRC20代幣、XRP等超70種,幣種之多,數額之高,令人驚嘆。

慢霧AML團隊利用旗下MistTrack反洗錢追蹤系統分析統計,Liquid共計損失約9,135萬美元,包括約462萬美元的BTC、3,216萬美元的ETH、4,290萬美元的ERC20代幣、23萬美元的TRX、160萬美元的TRC20、1,093萬美元的XRP。

慢霧AML團隊全面追蹤了各幣種的資金流向情況,也還原了攻擊者的洗幣手法,接下來分幾個部分向大家介紹。

BTC部分

攻擊者相關地址

慢霧AML團隊對被盜的BTC進行全盤追蹤后發現,攻擊者主要使用了“二分法”的洗幣手法。所謂“二分法”,是指地址A將資金轉到地址B和C,而轉移到地址B的數額多數情況下是極小的,轉移到地址C的數額占大部分,地址C又將資金轉到D和E,依次類推,直至形成以很小的數額轉移到很多地址的情況。而這些地址上的數額,要么以二分法的方式繼續轉移,要么轉到交易平臺,要么停留在地址,要么通過Wasabi等混幣平臺混幣后轉出。

慢霧:7月3日至7月7日期間?Web3生態因安全問題損失近1.3億美元:7月10日消息,慢霧發推稱,自7月3日至7月7日,Web3生態因安全問題遭遇攻擊損失128,419,000美元,包括Encryption AI、AzukiDao、NFT Trader、MIKE&SID、Bryan Pellegrino、Aptos Foundation、Multichain、CivFund。其中,Multichain被攻擊損失1.26億美元。[2023/7/10 10:12:36]

以攻擊者地址為例:

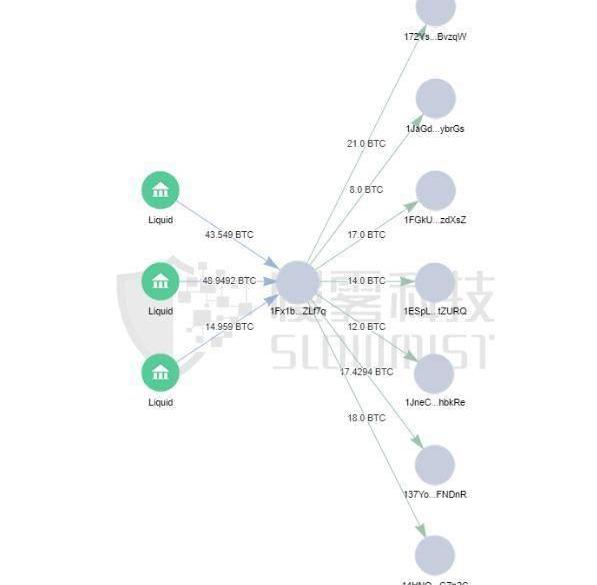

據MistTrack反洗錢追蹤系統顯示,共107.5BTC從Liquid交易平臺轉出到攻擊者地址,再以8~21不等的BTC轉移到下表7個地址。

慢霧:警惕針對 Blur NFT 市場的批量掛單簽名“零元購”釣魚風險:金色財經報道,近期,慢霧生態安全合作伙伴 Scam Sniffer 演示了一個針對 Blur NFT 市場批量掛單簽名的“零元購”釣魚攻擊測試,通過一個如圖這樣的“Root 簽名”即可以極低成本(特指“零元購”)釣走目標用戶在 Blur 平臺授權的所有 NFT,Blur 平臺的這個“Root 簽名”格式類似“盲簽”,用戶無法識別這種簽名的影響。慢霧安全團隊驗證了該攻擊的可行性及危害性。特此提醒 Blur 平臺的所有用戶警惕,當發現來非 Blur 官方域名(blur.io)的“Root 簽名”,一定要拒絕,避免潛在的資產損失。[2023/3/7 12:46:39]

為了更直觀的展示,我們只截取了地址資金流向的一部分,讓大家更理解“二分法”洗幣。

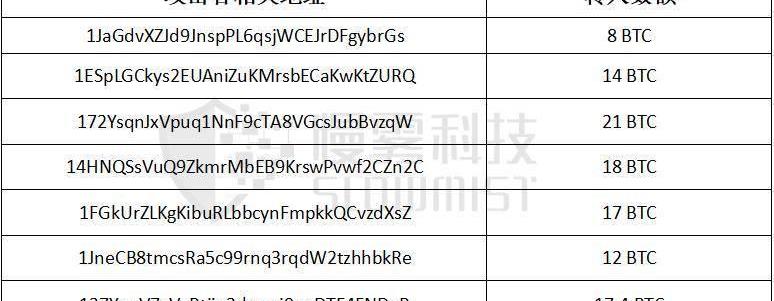

以圖中紅框的小額轉入地址為例繼續追蹤,結果如下:

慢霧:DEUS Finance 二次被黑簡析:據慢霧區情報,DEUS Finance DAO在4月28日遭受閃電貸攻擊,慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者在攻擊之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在幾個小時后攻擊者先從多個池子閃電貸借出143200000USDC。

3.隨后攻擊者使用借來的USDC在BaseV1Pair進行了swap操作,兌換出了9547716.9個的DEI,由于DeiLenderSolidex中的getOnChainPrice函數是直接獲取DEI-USDC交易對的代幣余額進行LP價格計算。因此在此次Swap操作中將拉高getOnChainPrice函數獲取的LP價格。

4.在進行Swap操作后,攻擊者在DeiLenderSolidex合約中通過borrow函數進行借貸,由于borrow函數中用isSolvent進行借貸檢查,而在isSolvent是使用了getOnChainPrice函數參與檢查。但在步驟3中getOnChainPrice的結果已經被拉高了。導致攻擊者超額借出更多的DEI。

5.最后著攻擊者在把用借貸出來DEI兌換成USDC歸還從幾個池子借出來的USDC,獲利離場。

針對該事件,慢霧安全團隊給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/4/28 2:37:18]

慢霧:2021年上半年共發生78起區塊鏈安全事件,總損失金額超17億美元:據慢霧區塊鏈被黑事件檔案庫統計,2021年上半年,整個區塊鏈生態共發生78起較為著名的安全事件,涉及DeFi安全50起、錢包安全2起,公鏈安全3起,交易所安全6起,其他安全相關17起,其中以太坊上27起,幣安智能鏈(BSC)上22起,Polygon上2起,火幣生態鏈(HECO)、波卡生態、EOS上各1起,總損失金額超17億美元(按事件發生時幣價計算)。

經慢霧AML對涉事資金追蹤分析發現,約60%的資金被攻擊者轉入混幣平臺,約30%的資金被轉入交易所。慢霧安全團隊在此建議,用戶應增強安全意識,提高警惕,選擇經過安全審計的可靠項目參與;項目方應不斷提升自身的安全系數,通過專業安全審計機構的審計后才上線,避免損失;各交易所應加大反洗錢監管力度,進一步打擊利用加密資產交易的洗錢等違規行為。[2021/7/1 0:20:42]

可以看到,攻擊者對該地址繼續使用了二分法,0.0027BTC停留在地址,而0.0143BTC轉移到Kraken交易平臺。

聲音 | 慢霧:使用中心化數字貨幣交易所及錢包的用戶注意撞庫攻擊:據慢霧消息,近日,注意到撞庫攻擊導致用戶數字貨幣被盜的情況,具體原因在于用戶重復使用了已泄露的密碼或密碼通過撞庫攻擊的“密碼生成基本算法”可以被輕易猜測,同時用戶在這些中心化服務里并未開啟雙因素認證。分析認為,被盜用戶之所以沒開啟雙因素認證是以為設置了獨立的資金密碼就很安全,但實際上依賴密碼的認證體系本身就不是個足夠靠譜的安全體系,且各大中心化數字貨幣交易所及錢包在用戶賬號風控體系的策略不一定都一致,這種不一致可能導致用戶由于“慣性思維”而出現安全問題。[2019/3/10]

攻擊者對其他BTC地址也使用了類似的方法,這里就不再重復講解。慢霧AML團隊將對資金停留地址進行持續監控及標記,幫助客戶做出有效的事前防范,規避風險。

ETH與ERC20代幣部分

攻擊者相關地址

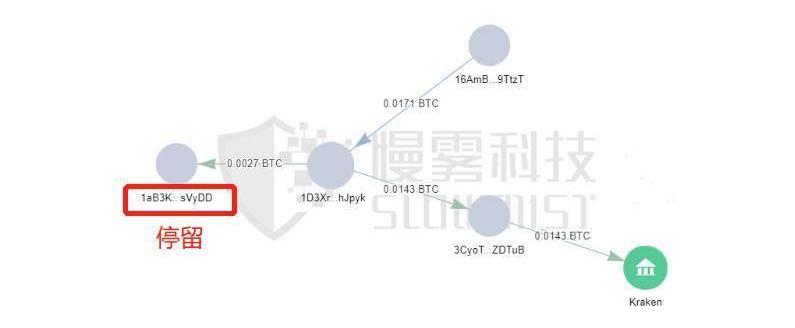

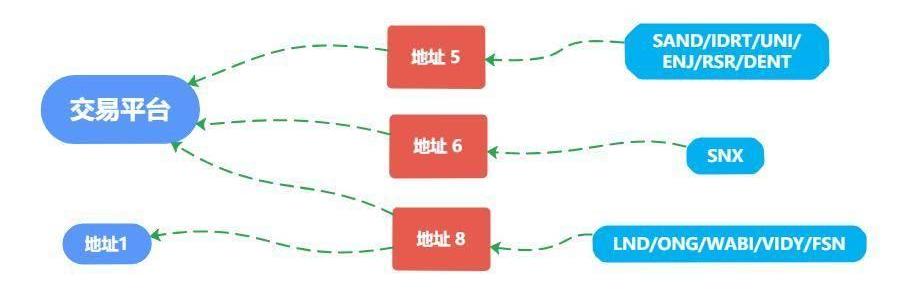

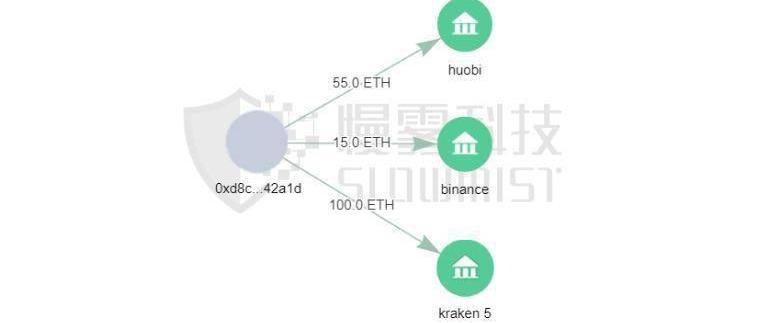

經過慢霧AML團隊對上圖幾個地址的深度分析,總結了攻擊者對ETH/ERC20代幣的幾個處理方式。

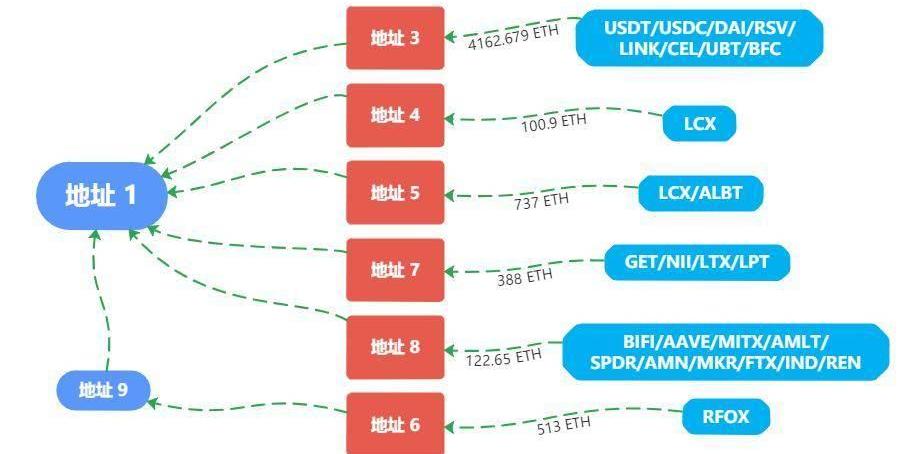

1.部分ERC20代幣通過Uniswap、Balancer、SushiSwap、1inch等平臺將代幣兌換為ETH后最終都轉到地址1。

2.部分ERC20代幣直接轉到交易平臺,部分ERC20代幣直接轉到地址1并停留。

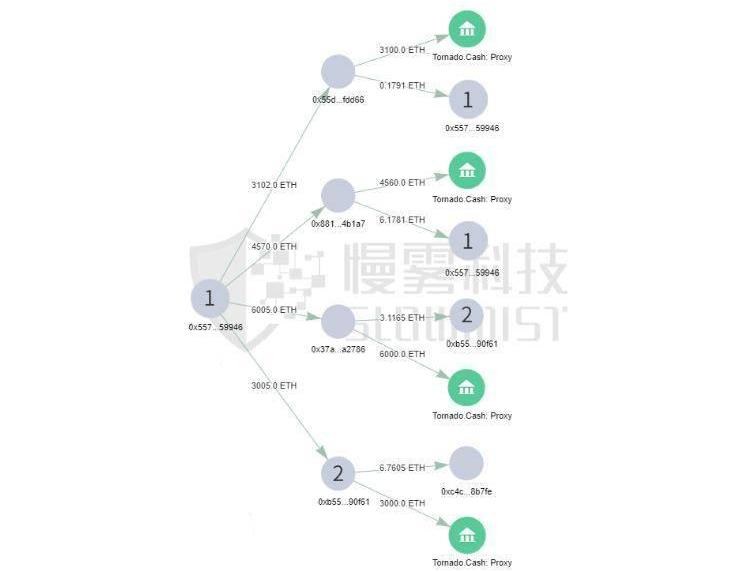

3.攻擊者將地址1上的ETH不等額分散到多個地址,其中16\,660ETH通過Tornado.Cash轉出。

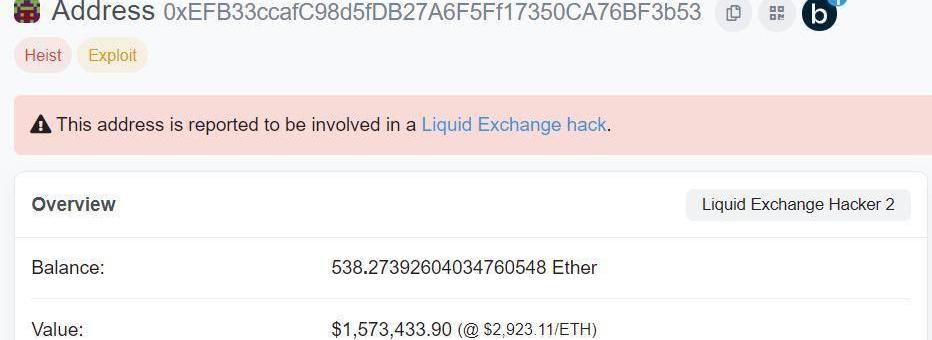

地址2的538.27ETH仍握在攻擊者手里,沒有異動。

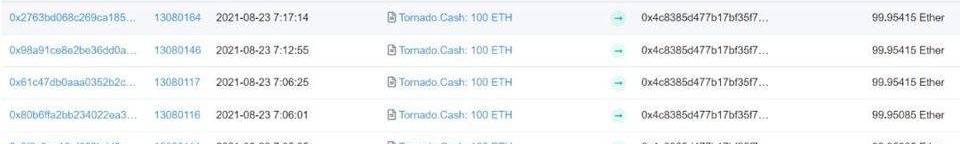

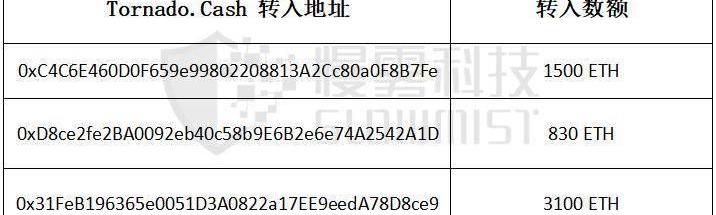

4.攻擊者分三次將部分資金從Tornado.cash轉出,分別將5\,600ETH轉入6個地址。

其中5,430ETH轉到不同的3個地址。

另外170ETH轉到不同的3個交易平臺。

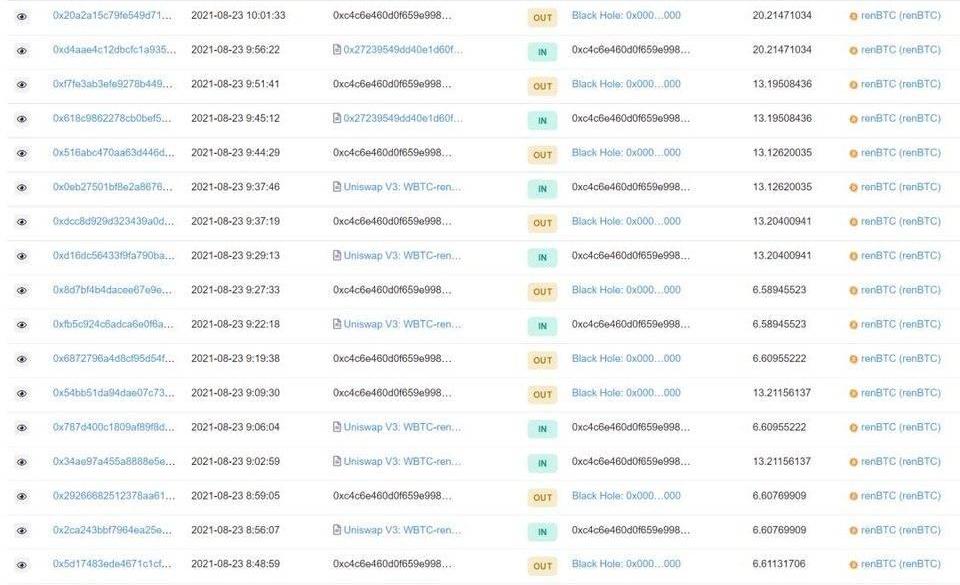

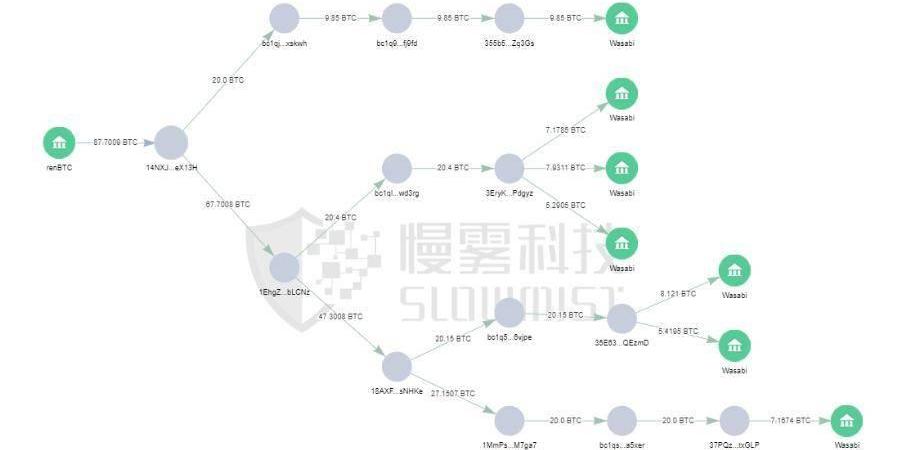

攻擊者接著將3個地址的ETH換成renBTC,以跨鏈的方式跨到BTC鏈,再通過前文提及的類似的“二分法”將跨鏈后的BTC轉移。

以地址為例:

以跨鏈后的其中一個BTC地址為例。根據MistTrack反洗錢追蹤系統如下圖的顯示結果,該地址通過renBTC轉入的87.7BTC均通過混幣平臺Wasabi轉出。

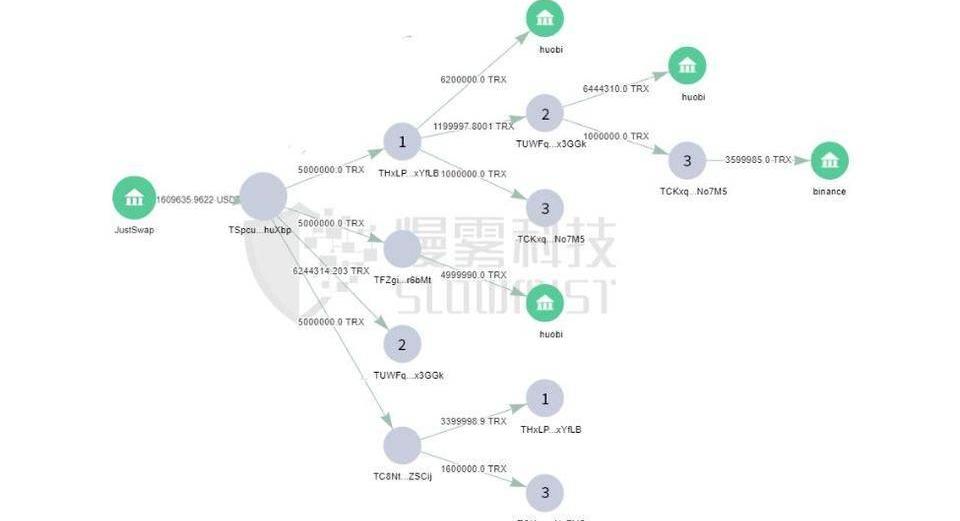

TRX/TRC20部分

攻擊者地址

TSpcue3bDfZNTP1CutrRrDxRPeEvWhuXbp

資金流向分析

據MistTrack反洗錢追蹤系統分析顯示,攻擊者地址上的TRC20兌換為TRX。

再將所有的TRX分別轉移到Huobi、Binance交易平臺。

XRP部分

攻擊者相關地址

rfapBqj7rUkGju7oHTwBwhEyXgwkEM4yby

資金流向分析

攻擊者將11,508,495XRP轉出到3個地址。

接著,攻擊者將3個地址的XRP分別轉到Binance、Huobi、Poloniex交易所。

總結

本次Liquid交易平臺被盜安全事件中,攻擊者以迅雷不及掩耳之速就將一個交易平臺內超70種貨幣全部轉移,之后再通過換幣平臺、混幣平臺以及其他交易平臺將資金順利洗出。

截止目前,大部分被盜資產還控制在攻擊者手中。21,244,326.3枚TRX轉入交易平臺,11,508,516枚XRP轉入交易平臺,攻擊者以太坊地址2存有538.27ETH,以太坊地址1仍有8.9ETH以及價值近540萬美元的多種ERC20代幣,慢霧AML團隊將持續對異常資金地址進行實時監控與拉黑。

攻擊事件事關用戶的數字資產安全,隨著被盜數額越來越大,資產流動越來越頻繁,加速合規化成了迫在眉睫的事情。慢霧AML團隊建議各大交易平臺接入慢霧AML系統,在收到相關“臟幣”時會收到提醒,可以更好地識別高風險賬戶,避免平臺陷入涉及洗錢的境況,擁抱監管與合規的大勢。

撰文:ArjunBhuptani,Connext聯合創始人編譯:PerryWang幾天前,Connext推出了NXTP,這個底層協議,用于在兼容以太坊的域之間實現完全無需信任的傳輸和合約調用.

1900/1/1 0:00:00原標題:《以太坊智能合約ABI、事件和日志》作者:北京大學胡悅陽,本文僅代表作者觀點原文鏈接:https://mp.weixin.qq.com/s/QKz8r1MpntGuw_xM9gh9_w.

1900/1/1 0:00:00據CoinDesk9月30日消息,a16z的普通合伙人KatieHaun在CNBC的投資者峰會上表示,加密貨幣行業并不反對監管,但確實需要監管機構的明確規定,監管機構需要評估一個事實.

1900/1/1 0:00:00作為波卡生態共識系統之間交流思想的語言,XCM的主要性不容分說。在《GavinWood:詳解跨共識消息格式XCM設計原理與運轉機制》一文中,GavinWood對于XCM設計原理與運轉機制進行了非.

1900/1/1 0:00:00“改變我們傳統角色的最大障礙似乎不在于有意識意圖的可見世界,而在于潛意識的陰暗領域”。——奧古斯都·納皮爾博士與奧古斯都博士不同的是,扎克伯格癡迷另外一個“奧古斯都”——征服世界的皇帝——奧古斯.

1900/1/1 0:00:00巴比特訊,據DappRadar最新數據顯示,過去24小時成交量排名前十的NFT項目及其成交量漲跌幅如下:AxieInfinity、Galaxy-Eggs、CupcatsOfficial、Iner.

1900/1/1 0:00:00