BTC/HKD+0.94%

BTC/HKD+0.94% ETH/HKD+2.72%

ETH/HKD+2.72% LTC/HKD+0.91%

LTC/HKD+0.91% ADA/HKD+2.51%

ADA/HKD+2.51% SOL/HKD+0.61%

SOL/HKD+0.61% XRP/HKD+0.19%

XRP/HKD+0.19%By:Lisa@慢霧AML團隊

隨著DeFi、NFT、跨鏈橋等項目的火熱發展,黑客攻擊事件也層出不窮。有趣的是,據慢霧統計,80%的黑客在洗幣過程中都使用了混幣平臺Tornado.Cash,本文以KuCoin被盜事件為例,試圖從追蹤分析過程中找到一絲揭開Tornado.Cash匿名性的可能。

事件概述

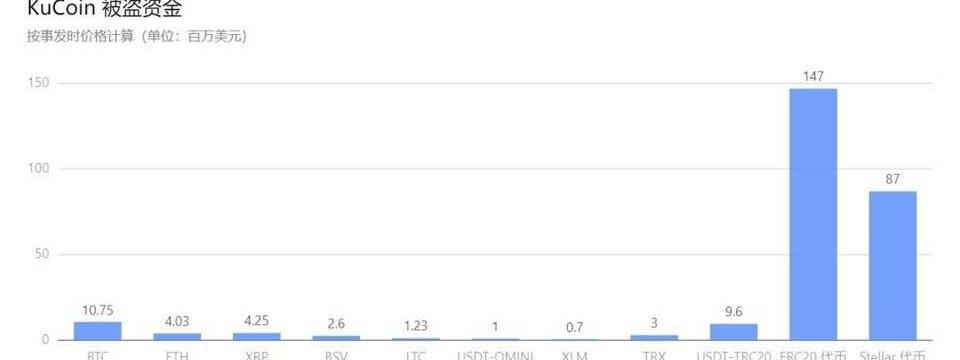

據KuCoin官網公告,北京時間2020年9月26日凌晨,KuCoin交易所的熱錢包地址出現大量異常的代幣提現,涉及BTC、ETH等主流幣以及LINK、OCEN等多種代幣,牽動了無數用戶的心。

圖1

據慢霧AML團隊統計,本次事件被盜資金超2.7億美元,具體如下圖:

慢霧:Spartan Protocol被黑簡析:據慢霧區情報,幣安智能鏈項目 Spartan Protocol 被黑,損失金額約 3000 萬美元,慢霧安全團隊第一時間介入分析,并以簡訊的形式分享給大家參考:

1. 攻擊者通過閃電貸先從 PancakeSwap 中借出 WBNB;

2. 在 WBNB-SPT1 的池子中,先使用借來的一部分 WBNB 不斷的通過 swap 兌換成 SPT1,導致兌換池中產生巨大滑點;

3. 攻擊者將持有的 WBNB 與 SPT1 向 WBNB-SPT1 池子添加流動性獲得 LP 憑證,但是在添加流動性的時候存在一個滑點修正機制,在添加流動性時將對池的滑點進行修正,但沒有限制最高可修正的滑點大小,此時添加流動性,由于滑點修正機制,獲得的 LP 數量并不是一個正常的值;

4. 隨后繼續進行 swap 操作將 WBNB 兌換成 SPT1,此時池子中的 WBNB 增多 SPT1 減少;

5. swap 之后攻擊者將持有的 WBNB 和 SPT1 都轉移給 WBNB-SPT1 池子,然后進行移除流動性操作;

6. 在移除流動性時會通過池子中實時的代幣數量來計算用戶的 LP 可獲得多少對應的代幣,由于步驟 5,此時會獲得比添加流動性時更多的代幣;

7. 在移除流動性之后會更新池子中的 baseAmount 與 tokenAmount,由于移除流動性時沒有和添加流動性一樣存在滑點修正機制,移除流動性后兩種代幣的數量和合約記錄的代幣數量會存在一定的差值;

8. 因此在與實際有差值的情況下還能再次添加流動性獲得 LP,此后攻擊者只要再次移除流動性就能再次獲得對應的兩種代幣;

9. 之后攻擊者只需再將 SPT1 代幣兌換成 WBNB,最后即可獲得更多的 WBNB。詳情見原文鏈接。[2021/5/2 21:17:59]

圖2

聲音 | 慢霧余弦:MimbleWimble并沒完全解決“交易隱私”問題:區塊鏈安全公司慢霧創始人余弦發微博稱,MimbleWimble并沒完全解決“交易隱私”問題,它讓交易在區塊鏈上不會暴露隱私,這個實現確實很漂亮,但由于它交易的特殊性,這導致相比其他匿名貨幣,基于 MimbleWimble 實現的在鏈下隱私與安全會遭遇更大挑戰。[2019/3/22]

值得注意的是,我們全面追蹤后發現黑客在這次攻擊事件中大量使用了Tornado.Cash來清洗ETH。在這篇文章中,我們將著重說明黑客如何將大量ETH轉入到Tornado.Cash,并對Tornado.Cash的轉出進行分析,以分解出被盜資金可能流向的地址。

Tornado.Cash是什么?

Tornado.Cash是一種完全去中心化的非托管協議,通過打破源地址和目標地址之間的鏈上鏈接來提高交易隱私。為了保護隱私,Tornado.Cash使用一個智能合約,接受來自一個地址的ETH和其他代幣存款,并允許他們提款到不同的地址,即以隱藏發送地址的方式將ETH和其他代幣發送到任何地址。這些智能合約充當混合所有存入資產的池,當你將資金放入池中時,就會生成私人憑據,證明你已執行了存款操作。而后,此私人憑據作為你提款時的私鑰,合約將ETH或其他代幣轉移給指定的接收地址,同一用戶可以使用不同的提款地址。

聲音 | 慢霧安全團隊:建議檢查充值所在的區塊來避免回滾交易攻擊:據 IMEOS 報道,針對凌晨出現的 BetDice 等大量頭部 DApp 遭受回滾交易攻擊的情況,慢霧安全團隊建議 EOS 交易所及中心化錢包在通過 RPC 接口 get_actions 處理熱錢包充值記錄時,應檢查充值 transaction 所在的 block_num 是否小于 last_irreversible_block(最新不可逆區塊),如果 block_num 大于 last_irreversible_block 則表示該區塊仍然是可逆的,存在“假充值”風險。[2018/12/19]

如何轉入?

攻擊得手后,黑客開始大范圍地將資金分批轉移到各大交易所,但還沒來得及變現就被多家交易所凍結了。在經歷了白忙一場的洗錢后,黑客將目光轉向了DeFi。

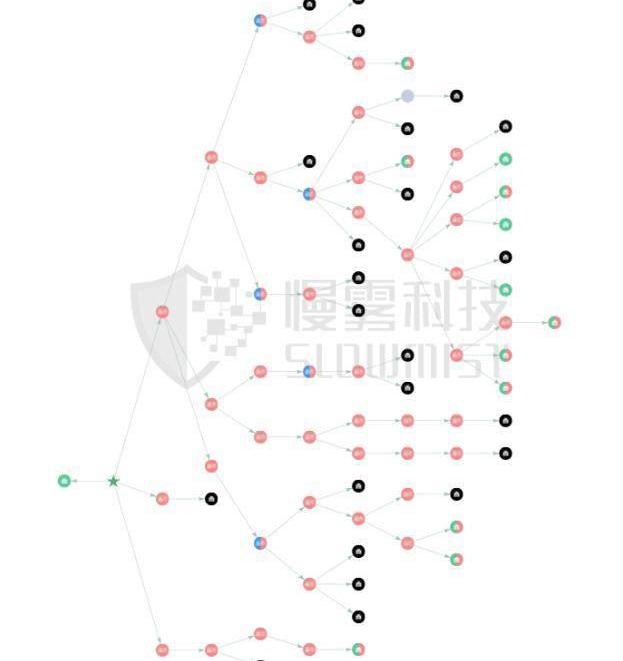

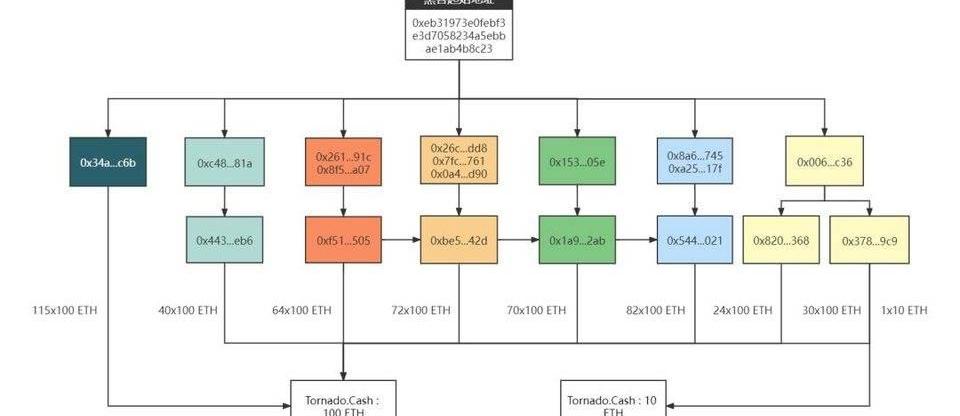

據慢霧AML旗下MistTrack反洗錢追蹤系統顯示,黑客(0xeb31...c23)先將ERC20代幣分散到不同的地址,接著使用Uniswap、1inch和Kyber將多數ERC20代幣換成了ETH。

突發 | 慢霧區提醒交易所自查USDT 此事件與用戶無關:慢霧區發布預警稱:“交易所涉及USDT 交易的,請交易所注意自查。”金色財經就此事聯系慢霧安全團隊,慢霧安全團隊告訴金色財經此次事件與用戶無關,主要是相關交易所平臺的邏輯缺陷。金色財經將會對此事件持續報道。[2018/6/28]

圖3

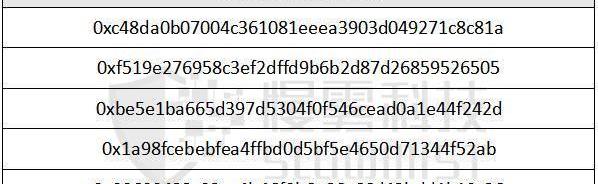

大部分ERC20代幣兌換成ETH后,被整合到了以下主要地址:

表1

在對ETH和ERC20代幣進行完整追蹤后,我們梳理出了資金是如何在黑客地址間移動,并分解出了資金是以怎樣的方式進入Tornado.Cash。

慢霧 x IMEOS市場預警:警惕數字貨幣轉賬地址劫持攻擊,這個攻擊鏈從錢包地址的展示到復制到最終黏貼環節都可能存在。從我們歷史審計經驗及慢霧區情報反饋來看,這個攻擊在交易所或錢包轉賬過程,暗網勒索過程等都有相關真實案例發生。這個攻擊從地下黑客風向標來看,已經頗具產業鏈形態,特此預警:在轉賬確認之前一定要再三確認目標錢包地址是否正確(不要僅看首尾字符串,需要嚴格一一驗證)。[2018/4/12]

圖4

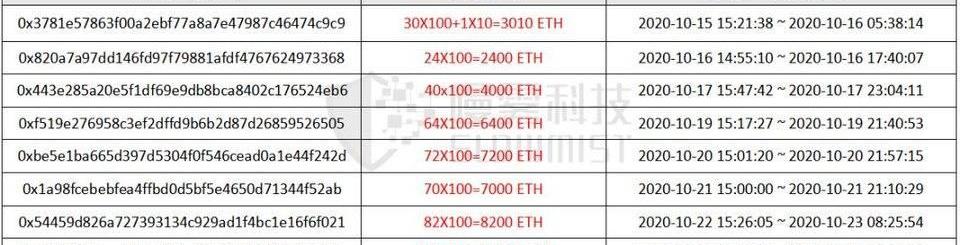

黑客將資金按時間先后順序轉入Tornado.Cash的詳情如下:

表2

轉到了哪?

猜想

1.巨額的ETH進入Tornado.Cash,會集中表現出一些可追蹤的特征。2.以黑客急于變現的行為分析,猜想黑客將資金存入Tornado.Cash后會隨即提款,或下次存入時提款。3.分析攻擊者使用洗幣平臺的方式和行為,可以獲得資金的轉移地址。

可能的鏈上行為

1.資金從Tornado.Cash轉出的時間范圍與黑客將資金轉入Tornado.Cash的時間范圍近似。2.一定時間段內,從Tornado.Cash轉出的資金會持續轉出到相同地址。

驗證

以黑客地址(0x34a...c6b)為例:

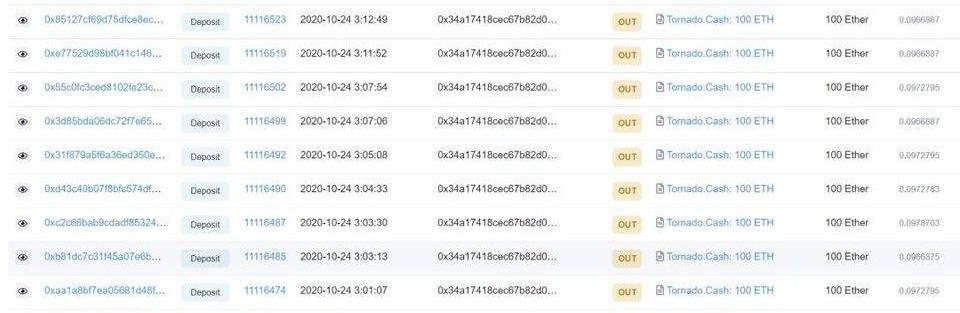

如表2結果所述,黑客在2020-10-2316:06:28~2020-10-2610:32:24(UTC)間,以每次100ETH,存115次的方式將11,500ETH存入Tornado.Cash。為了方便說明,我們只截取了該地址在2020-10-243:00:07~6:28:33(UTC)間的存款記錄,如下圖:

圖5

接著,我們查看_Tornado.Cash:100ETH_合約的交易記錄,找到地址(0x34a...c6b)在同一時間段的存款記錄,下圖紅框地址(0x82e...398)在此時間段內大量提款的異常行為引起了我們的注意。

圖6

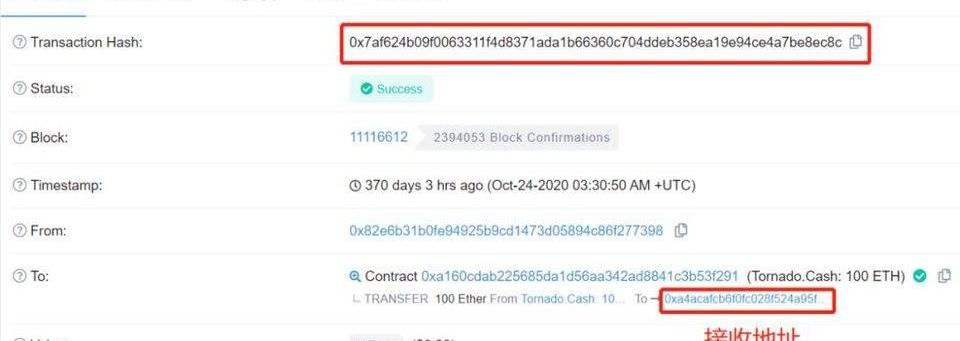

查看該地址(0x82e...398)在此時間段的交易哈希,發現該地址并沒有將ETH提款給自己,而是作為一個合約調用者,將ETH都提款到了地址(0xa4a...22f)。

圖7

圖8

同樣的方式,得出黑客地址(0x34a...c6b)經由Tornado.Cash提款分散到了其他地址,具體如下:

表3

經過核對,發現從Tornado.Cash提款到表3中六個地址的數額竟與黑客存款數額11,500ETH一致,這似乎驗證了我們的猜想。對其他地址的分析方法同理。

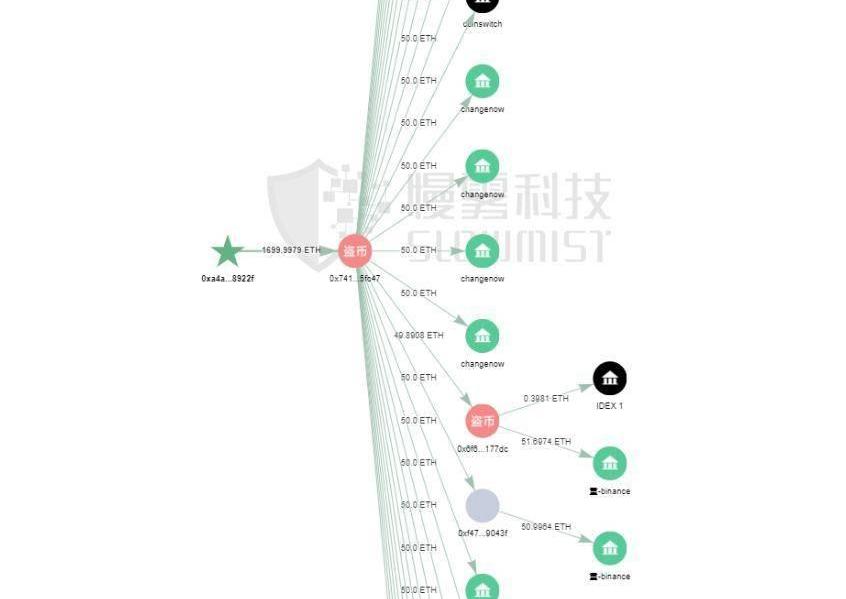

接著,我們繼續對這六個地址進行追蹤分析。據MistTrack反洗錢追蹤系統展示,黑客將部分資金以50~53ETH不等轉向了ChangeNOW、CoinSwitch、Binance等交易平臺,另一部分資金進入第二層后也被黑客轉入了上述交易平臺,試圖變現。

圖9

總結

本文主要說明了黑客是如何試圖使用Tornado.Cash來清洗盜竊的ETH,分析結果不由得讓我們思考:Tornado.Cash真的完全匿名嗎?一方面,既然能分析出部分提款地址,說明不存在絕對的匿名;另一方面,匿名性是具備的,或許只是Tornado.Cash不適合在短時間內混合如此大規模的資金而已。

截止目前,KuCoin官方表示已聯合交易所、項目方、執法和安全機構追回約2.4億美元資金。從各種攻擊事件看來,DeFi或許已成為黑客轉移資金的通道,而今監管已至,合規化的腳步愈發逼近,有合規需求的項目方,可以考慮接入慢霧AML系統(aml.slowmist.com),即使黑客使用了DeFi,也無處遁形。

如果您認為CryptoPunk銷售的利潤豐厚,那么最近一次的銷售一定會引起您的關注。5億美元可以買到很多東西,難道有人只喜歡JPEG圖像嗎?雖然我們不能排除這種可能,但是這次破紀錄的銷售背后有更.

1900/1/1 0:00:0011月17日消息,一家想要創建Web3.0版Quora的初創公司剛剛在由a16z領投的新一輪融資中籌集了310萬美元.

1900/1/1 0:00:00元宇宙的概念在2021年突然大火,以迅雷不及掩耳之勢席卷全球,被資本和各大互聯網巨頭所追捧,在股市和幣市拋起了一陣旋風.

1900/1/1 0:00:00一、夢起 人類有許多奇妙的夢,莊周夢見了蝴蝶,牛頓夢見了蘋果掉到頭上,凱庫勒夢見了苯環結構,門捷列夫夢見了元素周期表,密碼朋克們夢見了賽博空間,中本聰夢見了比特幣.

1900/1/1 0:00:00據彭博社11月2日報道,新加坡金管局局長孟文能受訪時表示,如果加密經濟能以某種方式起飛,我們希望成為領軍者之一。它能創造就業機會,創造附加值,我認為除金融部門外,其他行業也有望從中受益.

1900/1/1 0:00:00據華爾街日報11月1日消息,灰度母公司DCG以100億美元估值完成7億美元融資,系加密貨幣領域第二大投資.

1900/1/1 0:00:00