BTC/HKD+1.77%

BTC/HKD+1.77% ETH/HKD+0.96%

ETH/HKD+0.96% LTC/HKD-0.01%

LTC/HKD-0.01% ADA/HKD+0.75%

ADA/HKD+0.75% SOL/HKD+3.51%

SOL/HKD+3.51% XRP/HKD+0.53%

XRP/HKD+0.53%//前言

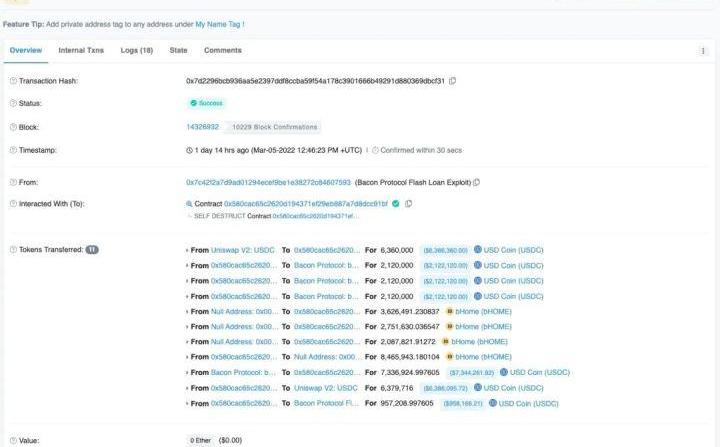

北京時間3月5日,知道創宇區塊鏈安全實驗室監測到BaconProtocol遭受黑客攻擊損失約958,166美元,本次攻擊利用重入漏洞,并憑借閃電貸擴大收益額。目前攻擊者地址還沒有被加入USDC的黑名單中。

//分析

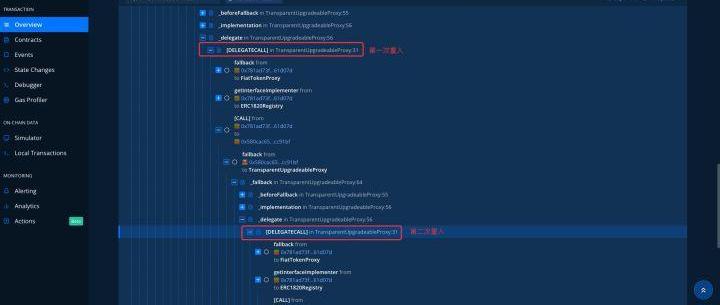

攻擊事件如下圖所示,該次攻擊事件的問題點在于lend()函數,攻擊者利用該函數進行重入攻擊。

2.1基礎信息

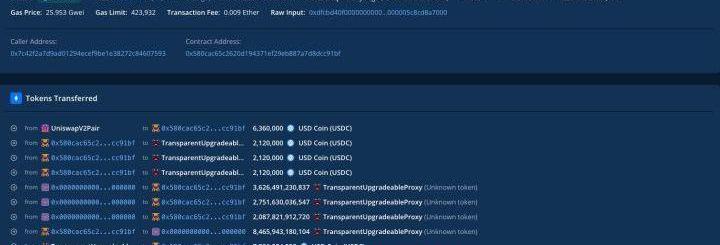

攻擊合約:0x580cac65c2620d194371ef29eb887a7d8dcc91bf

攻擊者地址:0x7c42f2a7d9ad01294ecef9be1e38272c84607593

攻擊tx:0x7d2296bcb936aa5e2397ddf8ccba59f54a178c3901666b49291d880369dbcf31

BHEX完成第二季度回購HBC銷毀:據BHEX官方公告,根據HBC通證模型2.0規則,BHEX已于2021年7月6日09:05:39 (UTC+8)銷毀共計226,225枚HBC,此次銷毀為HBC第二季度回購總量的80%,目前已累計銷毀HBC共計1,994,649枚,當前市場價值約3,950萬USDT。至此,HBC目前總量為19,005,351枚。

此外,第二季度回購HBC的20%共計56,556HBC,已空投至全體BHEX交易解鎖賬戶。其中15%按照第二季度隊長業績比例分配,5%按隊長人數均分。[2021/7/6 0:31:23]

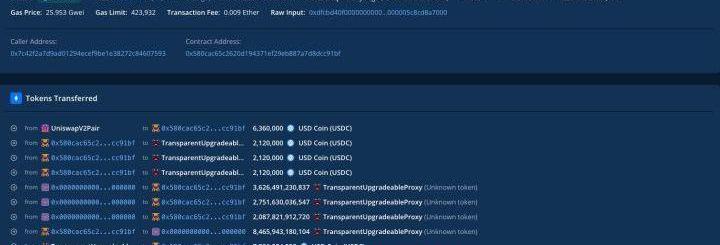

漏洞合約:0x781ad73f140815763d9A4D4752DAf9203361D07D

2.2流程

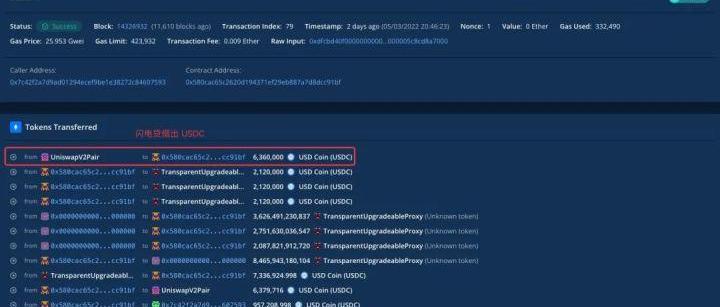

1.攻擊者通過UniswapV2閃電貸借出6,360,000USDC。

BHEX將于6月18日16:00上線DSCPL:據官方公告,BHEX將于6月18日16:00 (UTC+8) 上線DSCPL(DISCIPLINA),并開通DSCPL/USDT交易對,充值現已開啟。同時,BHEX還將于6月18日-24日舉行“充值瓜分1,000,000個DSCPL”和“交易打卡,瓜分2,000,000個DSCPL”活動。

DSCPL(DISCIPLINA)是一個教育和招聘領域的多功能區塊鏈平臺。DISCIPLINA會將一個人的學術成就的全部歷史記錄存儲在區塊鏈中,生成他們的個人分數。這將使招聘者可以根據其所需的專業知識和技能來簡化候選人搜索。[2021/6/18 23:47:16]

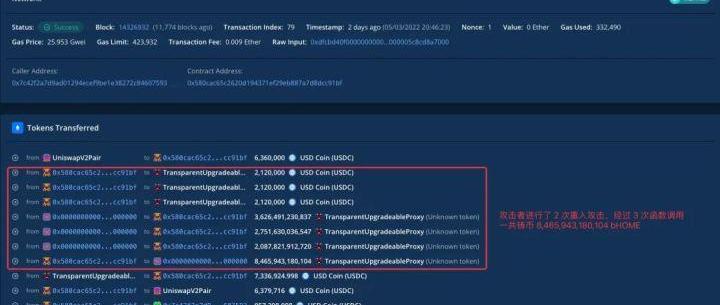

2.用閃電貸借出的6,360,000USDC分成3份,去bHOME中進行2次重入攻擊調用了3次lend()函數鑄造共8,465,943.180104bHOME。

Clubhouse安卓版正式上線:5月23日消息,Clubhouse在推特上宣布,Android版Clubhouse已正式上線。[2021/5/24 22:35:57]

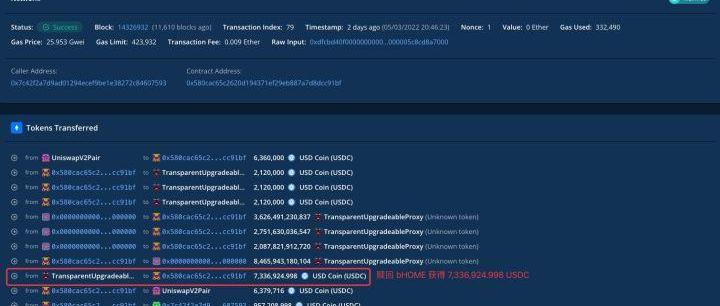

3.將剛才重入獲得的bHOME拿去銷毀贖回獲得7,336,924.998USDC。

4、歸還閃電貸借出的6,360,000USDC,并支付19,716的手續費,最后將剩余的957,208.998USDC轉入自己的賬戶。

2.3細節

該次攻擊事件重點在于lend()函數,由于合約https://etherscan.io/address/0x781ad73f140815763d9a4d4752daf9203361d07d#code并未驗證開源,所以我們只能從交易的Debugger中尋找線索。

聲音 | BHEX副總裁白洋:將盡快推出BSV等其他相對小眾但適應市場需求的合約對:今日,BHEX副總裁在做客合約交易社區合約帝時表示,BHEX會在保障主流品種正反向合約深度和體驗的基礎上,盡快推出如BSV等其他相對小眾但適應市場需求的合約對。

同時,白洋指出,目前合約市場白熱化階段,BHEX除了具備API系統穩定、不犯錯、合約深度等硬性要求外,高速度、強穩定、豐富的功能、齊全的訂單類型也能完全滿足用戶大量采用高頻高換手策略。[2020/2/21]

1、攻擊者通過UniswapV2閃電貸借出6,360,000USDC。

2.3細節

該次攻擊事件重點在于lend()函數,由于合約https://etherscan.io/address/0x781ad73f140815763d9a4d4752daf9203361d07d#code并未驗證開源,所以我們只能從交易的Debugger中尋找線索。

公告 | 韓國交易所Bithumb暫停BHPC存提款:2月14日消息,韓國交易所Bithumb發布公告:由于BHPC主網升級,故將于2月15日12:00暫停BHPC存提款服務。[2019/2/14]

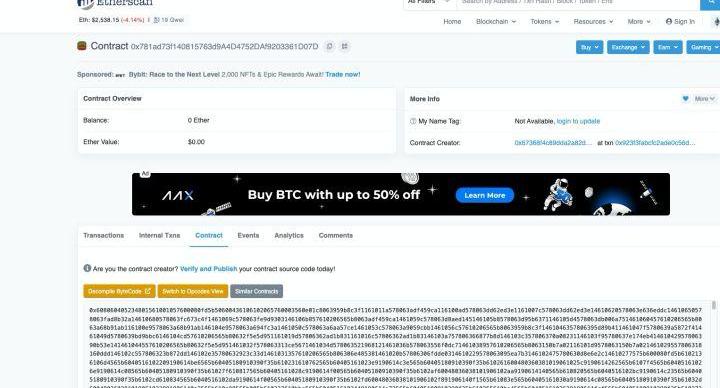

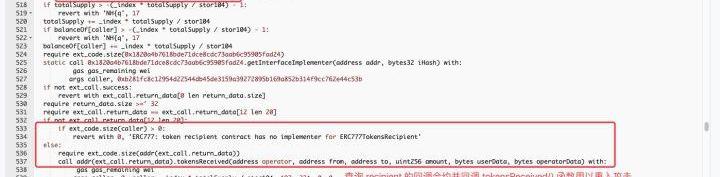

分析Debugger可以看到下圖是第一次調用函數,接著進行了2次重入。

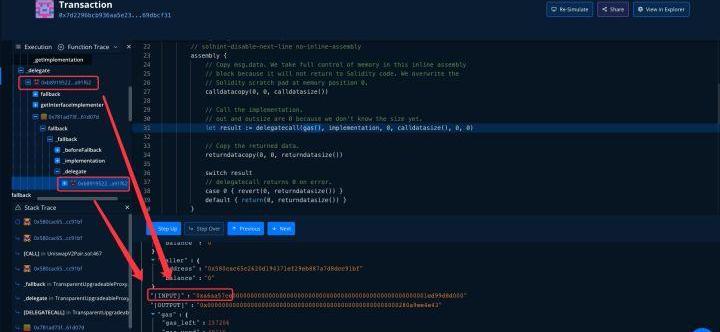

從重入攻擊中可以找到INPUT中調用函數的字節碼為0xa6aa57ce。

通過字節簽名可以知道重入攻擊調用的是lend()函數。

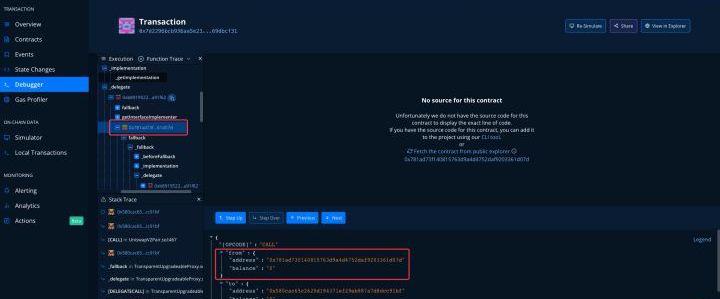

從Debugger中我們可以發現攻擊合約的地址0x781ad73f140815763d9a4d4752daf9203361d07d。

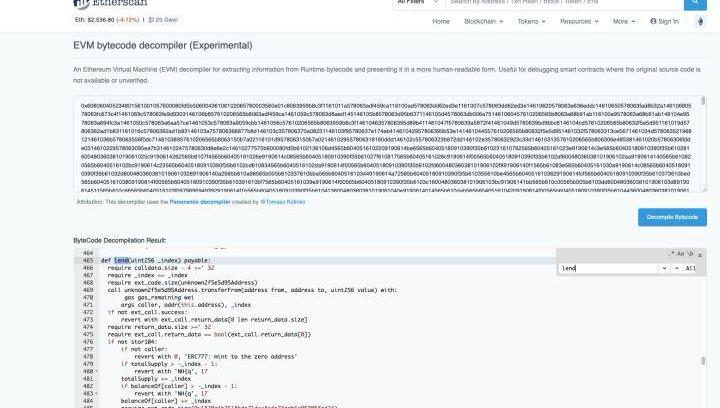

通過反編譯合約0x781ad73f140815763d9a4d4752daf9203361d07d得到合約偽代碼內容,可以找到lend()函數。

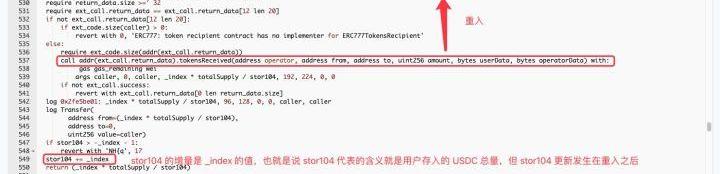

我們在反編譯的代碼中可以看到該合約使用的ERC777協議,會查詢recipient的回調合約并回調tokensReceived()函數用以重入攻擊。

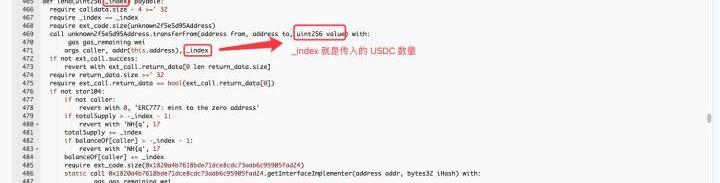

通過分析可以發現_index就是傳入的USDC數量。

totalSupply和balanceOf的增量都和_index是正比關系,和stor104是反比關系,并且這兩個變量的更新發生在重入攻擊之前,每次都會更新。

stor104記錄的是用戶存入的USDC總量,該變量的更新發生在重入之后,那么在重入的過程中stor104的值是不變的,而上面的totalSupply是在變大,所以最后return的值也會相應的增大,從而使得攻擊者通過重入攻擊鑄造得到比正常邏輯更多的bHOME代幣。

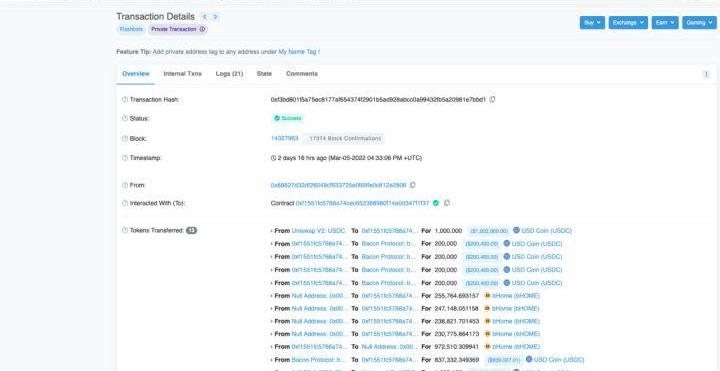

除了該次攻擊事件,BlockSecTeam還阻斷了后面發生的攻擊并將金額返還給了項目方。交易hash:0xf3bd801f5a75ec8177af654374f2901b5ad928abcc0a99432fb5a20981e7bbd1

3.總結

此次攻擊事件是由于項目方使用了ERC777協議但沒有對回調合約的安全性進行考慮從而導致了重入攻擊的發生,當項目合約有涉及資產的轉移時,建議使用「檢查-生效-交互」模式來保證邏輯代碼的安全,當然我們也可以使用OpenZeppelin官方提供的ReentrancyGuard修飾器來防止重入攻擊的發生。

來源/作者:美股時報 3月10日消息,根據公司披露,計劃將目前的1股拆成20股,該計劃仍需要獲得年度股東大會的批準,目前這項會議定于5月25日舉行.

1900/1/1 0:00:00來源:fortunechina 譯者:任文科 從一位極客老爸的故事說起大約是在2000年代初的時候,大衛·巴斯祖基在他孩子的中學科學展上搶盡了風頭.

1900/1/1 0:00:00來源:VR陀螺 作者:萬里 發布全球第一臺安卓智能手機一度成為安卓市場王者、全球第一個使用金屬手機機身,并被諸多友商借鑒直到現在仍然流行、第一家發布消費級(6DoF)VR頭顯……在HTC身上.

1900/1/1 0:00:00中央最高法發布新修改非法集資刑事司法解釋:增加虛擬幣交易等新型非法吸收資金的行為方式據金十援引最高人民法院消息,2月24日.

1900/1/1 0:00:00援引cointelegraph.com消息,雖然2021年第四季度全球對關鍵詞“metaverse”和“NFT”的搜索興趣激增,但谷歌趨勢數據顯示情況在改變.

1900/1/1 0:00:00虛擬人正處于“寸秒寸金”的時代。 鏈新原創作者|廖羽 據天眼查數據顯示,從2021年初至2022年2月23日,國內共有42起“虛擬人”相關的投融資事件,相關投資方既包括紅杉中國、騰訊、金沙江創投.

1900/1/1 0:00:00