BTC/HKD-0.28%

BTC/HKD-0.28% ETH/HKD-0.81%

ETH/HKD-0.81% LTC/HKD+0.2%

LTC/HKD+0.2% ADA/HKD-1.24%

ADA/HKD-1.24% SOL/HKD-1.57%

SOL/HKD-1.57% XRP/HKD-0.63%

XRP/HKD-0.63%據慢霧區情報,發現 NFT 釣魚網站如下:

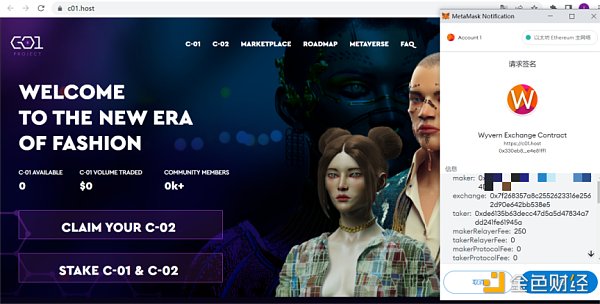

釣魚網站 1:https://c01.host/

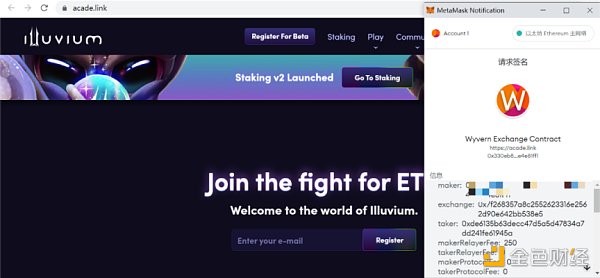

釣魚網站 2:https://acade.link/

進入網站連接錢包后,立即彈出簽名框,而當我嘗試點擊除簽名外的按鈕都沒有響應,看來只有一張圖片擺設。

我們先看看簽名內容:

Maker:用戶地址

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

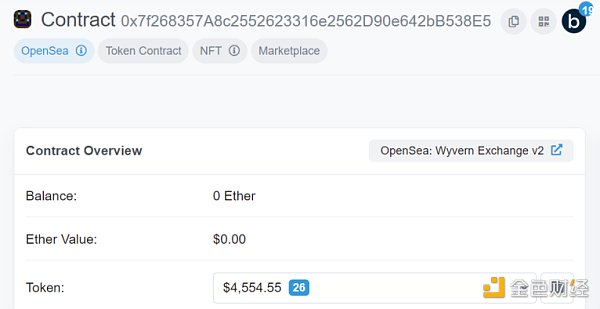

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查詢后顯示是 OpenSea V2 合約地址。

慢霧:JPEG'd攻擊者或已將全部6106.75枚ETH歸還給項目方:8月4日消息,慢霧MistTrack監測顯示,JPEG'd攻擊者或已將全部6106.75枚ETH歸還給項目方。[2023/8/4 16:18:46]

大概能看出,這是欺騙用戶簽名 NFT 的銷售訂單,NFT 是由用戶持有的,一旦用戶簽名了此訂單,騙子就可以直接通過 OpenSea 購買用戶的 NFT,但是購買的價格由騙子決定,也就是說騙子不花費任何資金就能「買」走用戶的 NFT。

此外,簽名本身是為攻擊者存儲的,不能通過 Revoke.Cash 或 Etherscan 等網站取消授權來廢棄簽名的有效性,但可以取消你之前的掛單授權,這樣也能從根源上避免這種釣魚風險。

慢霧:Poly Network再次遭遇黑客攻擊,黑客已獲利價值超439萬美元的主流資產:金色財經報道,據慢霧區情報,Poly Network再次遭遇黑客攻擊。分析發現,主要黑客獲利地址為0xe0af…a599。根據MistTrack團隊追蹤溯源分析,ETH鏈第一筆手續費為Tornado Cash: 1 ETH,BSC鏈手續費來源為Kucoin和ChangeNOW,Polygon鏈手續費來源為FixedFloat。黑客的使用平臺痕跡有Kucoin、FixedFloat、ChangeNOW、Tornado Cash、Uniswap、PancakeSwap、OpenOcean、Wing等。

截止目前,部分被盜Token (sUSD、RFuel、COOK等)被黑客通過Uniswap和PancakeSwap兌換成價值122萬美元的主流資產,剩余被盜資金被分散到多條鏈60多個地址中,暫未進一步轉移,全部黑客地址已被錄入慢霧AML惡意地址庫。[2023/7/2 22:13:22]

慢霧:去中心化期權協議Acutus的ACOWriter合約存在外部調用風險:據慢霧區消息,2022年3月29日,Acutus的ACOWriter合約遭受攻擊,其中_sellACOTokens函數中外部調用用到的_exchange和exchangeData參數均為外部可控,攻擊者可以通過此漏洞進行任意外部調用。目前攻擊者利用該手法已經盜取了部分授權過該合約的用戶的資產約72.6萬美金。慢霧安全團隊提醒使用過該合約的用戶請迅速取消對該合約的授權以規避資產被盜風險。[2022/3/29 14:25:07]

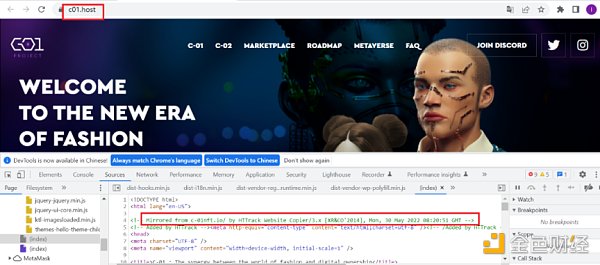

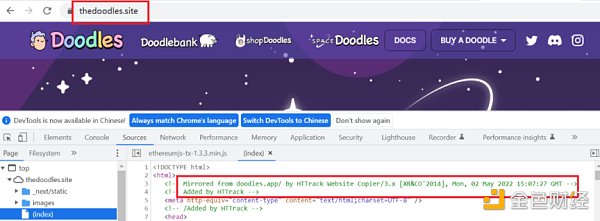

查看源代碼,發現這個釣魚網站直接使用 HTTrack 工具克隆 c-01nft.io 站點(真實網站)。對比兩個站點的代碼,發現了釣魚網站多了以下內容:

慢霧:Crosswise遭受攻擊因setTrustedForwarder函數未做權限限制:據慢霧區情報,2022年1月18日,bsc鏈上Crosswise項目遭受攻擊。慢霧安全團隊進行分析后表示,此次攻擊是由于setTrustedForwarder函數未做權限限制,且在獲取調用者地址的函數_msg.sender()中,寫了一個特殊的判斷,導致后續owner權限被轉移以及后續對池子的攻擊利用。[2022/1/19 8:57:48]

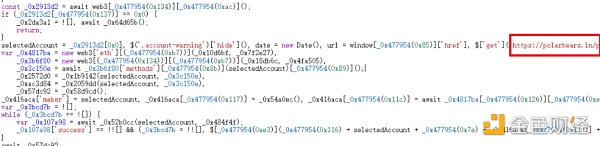

查看此 JS 文件,又發現了一個釣魚站點?https://polarbears.in。

如出一轍,使用 HTTrack 復制了?https://polarbearsnft.com/(真實站點),同樣地,只有一張靜態圖片擺設。

跟隨上圖的鏈接,我們來到?https://thedoodles.site,又是一個使用 HTTrack 的釣魚站點,看來我們走進了釣魚窩。

對比代碼,又發現了新的釣魚站點?https://themta.site,不過目前已無法打開。

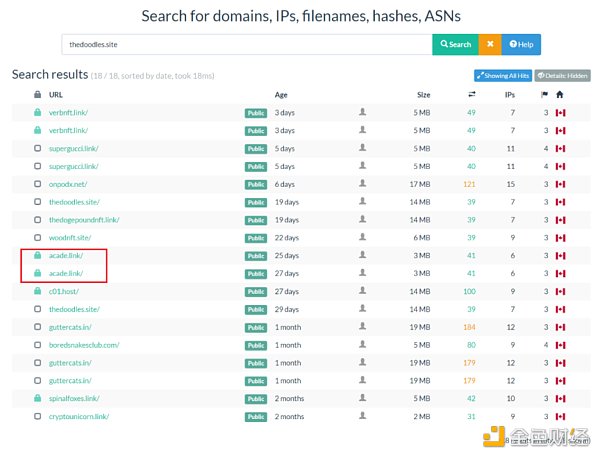

通過搜索,發現與釣魚站點 thedoodles.site 相關的 18 個結果。同時,釣魚網站 2(https://acade.link/)也在列表里,同一伙騙子互相 Copy,廣泛撒網。

同樣,點擊進去就直接彈出請求簽名的窗口:

且授權內容與釣魚站點 1 的一樣:

Exchange:OpenSea V2 合約

Taker:騙子合約地址

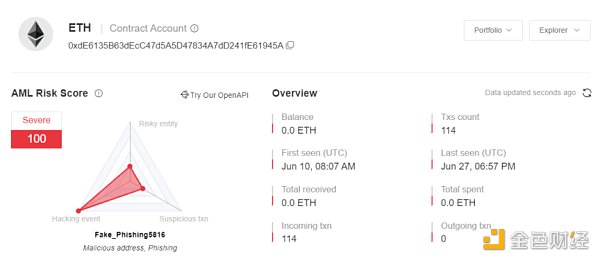

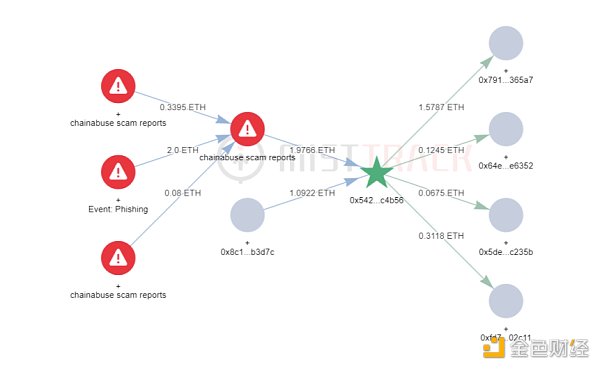

先分析騙子合約地址(0xde6...45a),可以看到這個合約地址已被 MistTrack 標記為高風險釣魚地址。

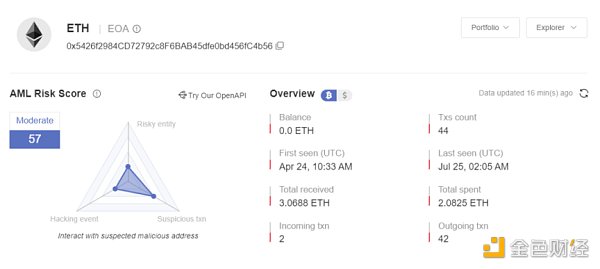

接著,我們使用 MistTrack 分析該合約的創建者地址(0x542...b56):

發現該釣魚地址的初始資金來源于另一個被標記為釣魚的地址(0x071...48E),再往上追溯,資金則來自另外三個釣魚地址。

本文主要是說明了一種較為常見的 NFT 釣魚方式,即騙子能夠以 0 ETH(或任何代幣)購買你所有授權的 NFT,同時我們順藤摸瓜,扯出了一堆釣魚網站。建議大家在嘗試登錄或購買之前,務必驗證正在使用的 NFT 網站的 URL。同時,不要點擊不明鏈接,也不要在不明站點批準任何簽名請求,定期檢查是否有與異常合約交互并及時撤銷授權。最后,做好隔離,資金不要放在同一個錢包里。

原文標題:《「零元購」NFT 釣魚分析》

撰文:Lisa

來源:ForesightNews

ForesightNews

個人專欄

閱讀更多

金色早8點

Bress

財經法學

PANews

成都鏈安

鏈捕手

Odaily星球日報

DeFi研究員Ignas表示,代幣經濟學的從0到1的創新非常困難,但偶爾出現的極具創新性的代幣,會改變行業的發展軌跡。新代幣經濟學的獨創性將推動行業向前發展,并有能力啟動一個新的牛市.

1900/1/1 0:00:00撰文:Eric,Foresight News2013 年 11 月,在比特幣創世區塊誕生近 5 年之后,以太坊白皮書問世.

1900/1/1 0:00:00以太坊合并很可能使以太坊成為首個經濟上長期可行的區塊鏈。 要點: - 目前沒有任何主流區塊鏈協議在經濟上長期可行,即收入超過區塊鏈的運行成本。- 加密貨幣技術的真正力量是去中心化.

1900/1/1 0:00:002022年9月14日,《上海檢察》公眾號發布一篇文章顯示,浦東新區檢察院公益訴訟檢察官最終以獲利的虛擬幣價值計算出公益損害賠償數額,本案中被告人獲利6000usdt.

1900/1/1 0:00:00現在 FUD 已經塵埃落定,熊市正適合決定誰是未來最大的贏家,這可能是我們進入 Avalanche 的好時機。如果你不知道應該從哪里開始了解 Avalanche?這篇文章應該可以幫助到你.

1900/1/1 0:00:00正如 Vitalik 所言,以太坊的合并預計將在 9 月13- 9 月 15 日發生,而今日的 Bellatrix 硬分叉升級,則是這次合并的前置準備工作,但它仍然會很重要.

1900/1/1 0:00:00