BTC/HKD-0.44%

BTC/HKD-0.44% ETH/HKD-0.7%

ETH/HKD-0.7% LTC/HKD+0.52%

LTC/HKD+0.52% ADA/HKD-0.69%

ADA/HKD-0.69% SOL/HKD-1.73%

SOL/HKD-1.73% XRP/HKD-0.87%

XRP/HKD-0.87%2022年3月27日,以太坊上的stakingDeFi項目RevestFinance遭到黑客攻擊,損失約200萬美元。BlockSecTeam團隊第一時間介入分析,并在tweeter上向社區分享了我們的分析成果。事實上,就在我們通過tweeter向社區分享我們的分析成果時,我們發現了RevestFinance的TokenVault合約中還存在著一個criticalzero-dayvulnerability。利用該漏洞,攻擊者可以用更加簡單的方式盜取協議中的資產。于是我們立刻聯系了RevestFinance項目方。在確定該漏洞已經被修復后,我們決定向社區分享這篇blog。

0.What'stheRevestFinanceFNFT

RevestFinance是針對DeFi領域中staking的解決方案,用戶通過RevestFinance參與的任何DeFi的staking,都可以直接生成一個NFT,即FNFT(FinanceNon-FungibleToken),該NFT代表了這個staking倉位的當前以及未來價值。用戶可以通過RevestFinance提供的3個接口和項目進行交互。質押自己的數字資產,mint出相應的FNFT。

?mintTimeLock:用戶質押的數字資產在一段時間之后才能被解鎖。

?mintValueLock:用戶質押的數字資產只有在升值或者貶值到預設數值才能被解鎖。

?mintAddressLock:用戶質押的數字資產只能被預設的賬戶解鎖。

RevestFinance通過以下3個智能合約完成對用戶存入的數字資產的鎖定和解鎖。

?FNFTHandler:繼承自ERC-1155token(openzepplin實現)。每次執行lock操作時,fnftId會進行自增(fnftId類似于ERC721中的tokenId)。FNFT在被創建時,用戶需要指定它的totalSupply。當用戶想要提走FNFT背后的underlyingasset,需要burn掉相應比例的FNTF。

CMC數據:比特幣市占率回升至50.1%:金色財經報道,6月25日,據CoinMarketCap(CMC)數據顯示,比特幣市占率回升至50.1%,以太坊市占率暫報19.9%;USDT、USDC穩定幣市值占比分別為6.99%、2.39%。

此外,據CoinGecko數據顯示,比特幣市占率回升至48.44%,以太坊市占率暫報18.42%;USDT、USDC穩定幣市值占比分別為6.81%、2.33%。[2023/6/25 21:59:00]

?LockManage:記錄FNFT被解鎖(unlock)的條件。

?TokenVault:接收和發送用戶存入的underlyingasset,并記錄每一種FNFT的metadata。例如fnftId=1的FNFT背后質押的資產類型。

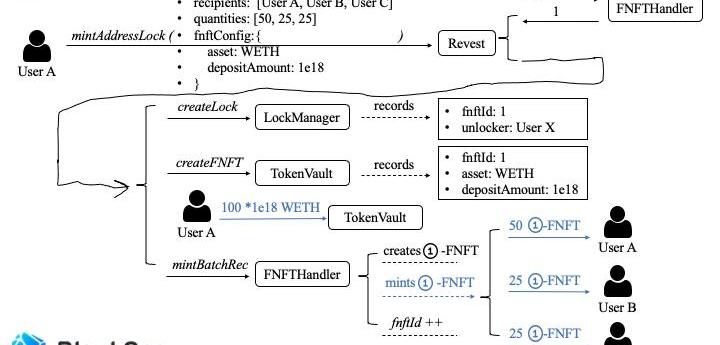

因為此次攻擊,黑客攻擊的入口是mintAddressLock函數,那么我們以該函數為例,講述FNFT的生命周期。

UserA調用Revest的mintAddressLock函數

?unlocker:UserX->只有UserX可以解鎖這筆資產?recipients:?quantities:->mint數量為100(sum(quantities)),UserA,UserB,UserC各擁有50,25,25枚。?asset:WETH->mint出的FNFT以WETH為抵押品。?depositAmount:1e18->每一枚FNFT背后的抵押品數量為1枚WETH(WETHdecimal為18)

假設當前系統中沒有其他FNFT,UserA通過mintAddressLock與系統進行交互,FNFTHandler返回的fnftId=1

LockManger為其添加相應的記錄

某未知地址將2000萬枚CRV轉至Aave V2:金色財經報道,據Whale Alert監測,某未知地址15:19(UTC+8)將2000萬枚CRV(約1900萬美元)轉移至Aave V2。[2023/3/21 13:17:11]

?fnftId:1?unlocker:UserX

TokenVault為其添加相應的記錄

?fnftId:1?asset:WETH?depoistAmount:1e18

接著TokenValut要從UserA這里轉走100*1e18數量的WETH。

最后系統分別給UserA,UserB,UserCmint50,25,25枚01-FNFT。

通過mintAddressLock函數鑄造FNFT就完成了。

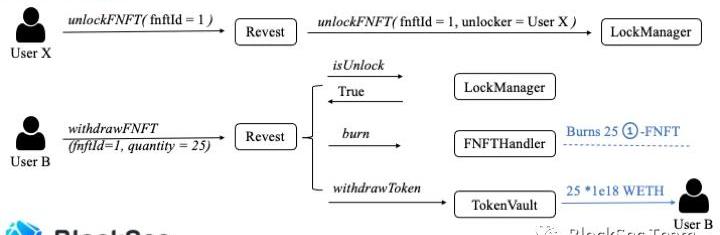

當UserX解鎖01-FNFT后,用戶B便可以通過withdrawFNFT提走underlyingasset。如圖二所示,UserB想要提取自己手中持有的25個01-FNFT質押的數字資產。

協議首先檢查01-FNTF是否已經unlock,如果已經unlock,那么協議會burn掉UserB的25個01-FNFT,并給他轉25*1e18數量的WETH。此時01-FNFT的totalSupply為75。

Revest合約還提供了另外一個接口,叫做depositAdditionalToFNFT,以便讓用戶為一個已經存在的FNFT添加更多的underlyingasset。下面我們用2張圖描述它的“正常”用法。

V神:哈希值在量子計算機中生存得很好:金色財經報道,以太坊聯合創始人Vitalik Buterin發推表示,你們中的許多人都把這個問題搞錯了。使用肖爾算法的量子計算機完全打破了橢圓曲線。哈希值(如SHA256)在量子計算機中生存得很好,盡管安全性有所下降,建議使用更長的哈希值長度。[2022/9/5 13:08:27]

這里有三種情況

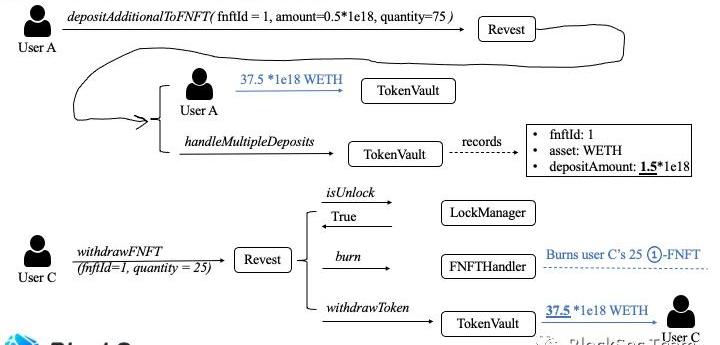

一.quantity==01-FNFT.totalSupply()如圖三所示

以圖二中的場景為上下文,UserA要為01-FNFT添加更多的抵押物。

?quantity=75->為75個01-FNFT追加質押。

?amount=0.5*1e18->每一枚01-FNFT追加0.5*1e18數量的WETH。

于是UserA需要向TokenVault轉入37.5*1e18WETHTokenVault修改系統記賬,將depositAmount修改為1.5*1e18。現在每一枚01-FNFT承載的資產為1.5*1e18WETH。

此時UserC調用withdrawFNFT,burn掉他持有的25枚01-FNFT,他可以拿走25*(1.5*1e18)=37.5*1e18WETH。

于是,此時01-FNFT的totalSupply為50。

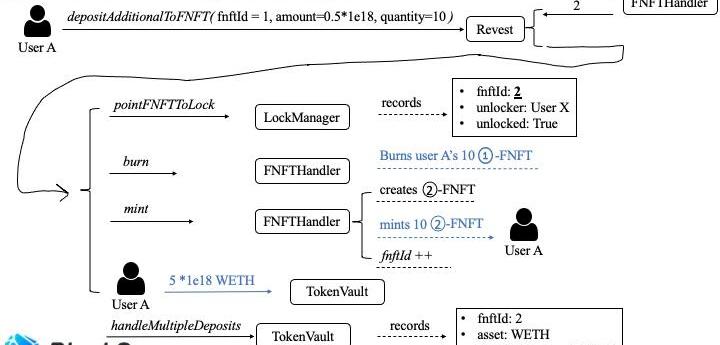

二.quantity<01-FNFT.totalSupply()如圖四所示

以圖三中的場景為上下文,UserA繼續為01-FNFT添加更多的抵押物。

?quantity=10->為10枚01-FNFT追加質押。?amount=0.5*1e18->為10枚01-FNFT每一枚追加0.5*1e18WETH

安全團隊:ANCHStakePool項目遭受價格操縱攻擊:8月5日,來自成都鏈安社區成員情報顯示,ANCHStakePool項目遭受價格操縱攻擊。成都鏈安安全團隊分析發現:攻擊者先通過閃電貸從LP池中貸出大量USDT,提高了USDT價格。由于獎勵代幣數量與USDT價格正相關,導致獎勵代幣的發放數量遠遠超過正常值,攻擊者能夠獲取到更多的ANCH獎勵代幣。本次攻擊者共獲利106,931個USDT,截至目前,攻擊者將獲利的37,872.53個USDT轉換為120個BNB并轉入Tornado.Cash,剩下的69,058.47個USDT仍存于攻擊者地址(0x1fb3572e71c48b7c5c9dcb656d545bc29bb92dda)上。后續成都鏈安鏈必追-虛擬貨幣案件智能研判平臺將持續對此地址進行監控和追蹤。[2022/8/5 12:05:18]

由于quantity<01-FNFT.totalSupply()于是,UserA向協議支付5*1e18WETH系統將會burn掉10枚01-FNFT,mint出10枚02-FNFT,并將burn掉的10枚01-FNFT承載的資產和UserA新轉入的資產,注入到02-FNFT中。于是就有

?fnftId:2?asset:WETH?depositAmount:2.0*1e18(1.5*1e18+0.5*1e18)

此時

?01-FNFT.totalSupply:4001-FNFT.depositAmount:1.5*1e18?02-FNFT.totalSupply:1002-FNFT.depositAmount:2.0*1e18

三.quantity>01-FNFT.totalSupply()

這種情況,交易會revert。

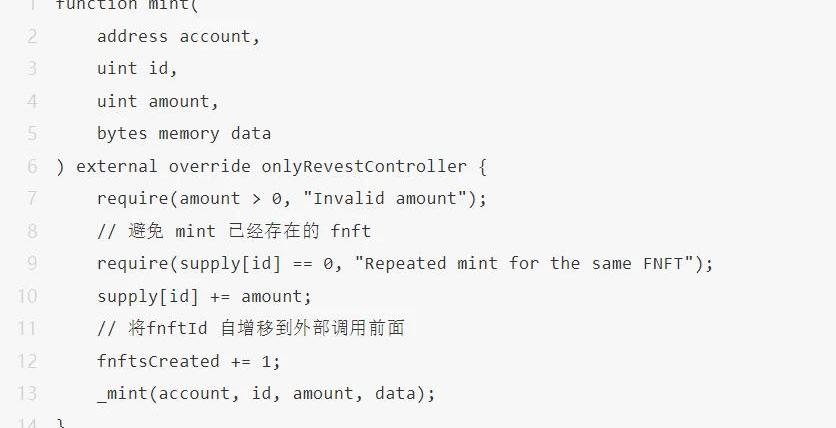

1.What'ttheRe-entrancyvulnerability

在理解了mintAddressLock函數和depositAdditionalToFNFT函數的基本工作流程后,來看一下攻擊者使用的重入手法。假定thelastestfnftId=1

日本通過穩定幣法案,未來數月內將推出管理穩定幣發行方的法規:6月3日消息,日本議會周五通過了一項法案,澄清了穩定幣的法律地位,將其本質上定義為數字貨幣。根據新法律,穩定幣必須與日元或其他法定貨幣掛鉤,并保證持有者有權按面值贖回。至此,日本成為首批圍繞穩定幣引入法律框架的主要經濟體之一。

該法律上的定義實際上意味著穩定幣只能由持牌銀行、注冊轉賬代理機構和信托公司發行,注重投資者保護。該法案沒有涉及Tether等海外發行方發行的穩定幣或算法穩定幣。據悉,日本的加密交易所沒有上線穩定幣。

新的法律框架將在一年內生效。日本金融廳表示,將在未來幾個月推出管理穩定幣發行方的法規。(彭博社)[2022/6/3 4:00:02]

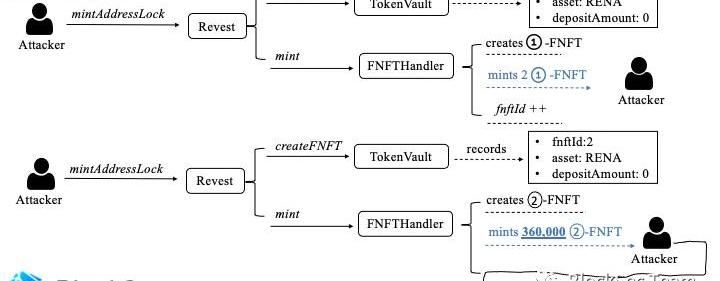

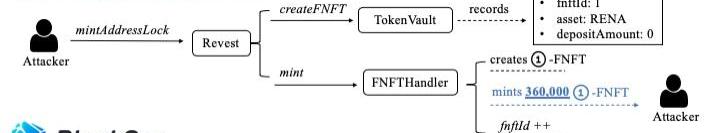

如圖五所示第一步:攻擊者調用mintAddressLock函數

?depositAmount=0

?quantities=

mint出了2枚01-FNFT,由于攻擊者將depositAmount設置為0,因此他沒有轉入任何數字資產。相當于01-FNFT背后承載的underlyingasset為0。

第二步:攻擊者再次調用mintAddressLock函數

?depositAmount=0

?quantities=準備mint36w枚02-FNFTdepositAmount為0。

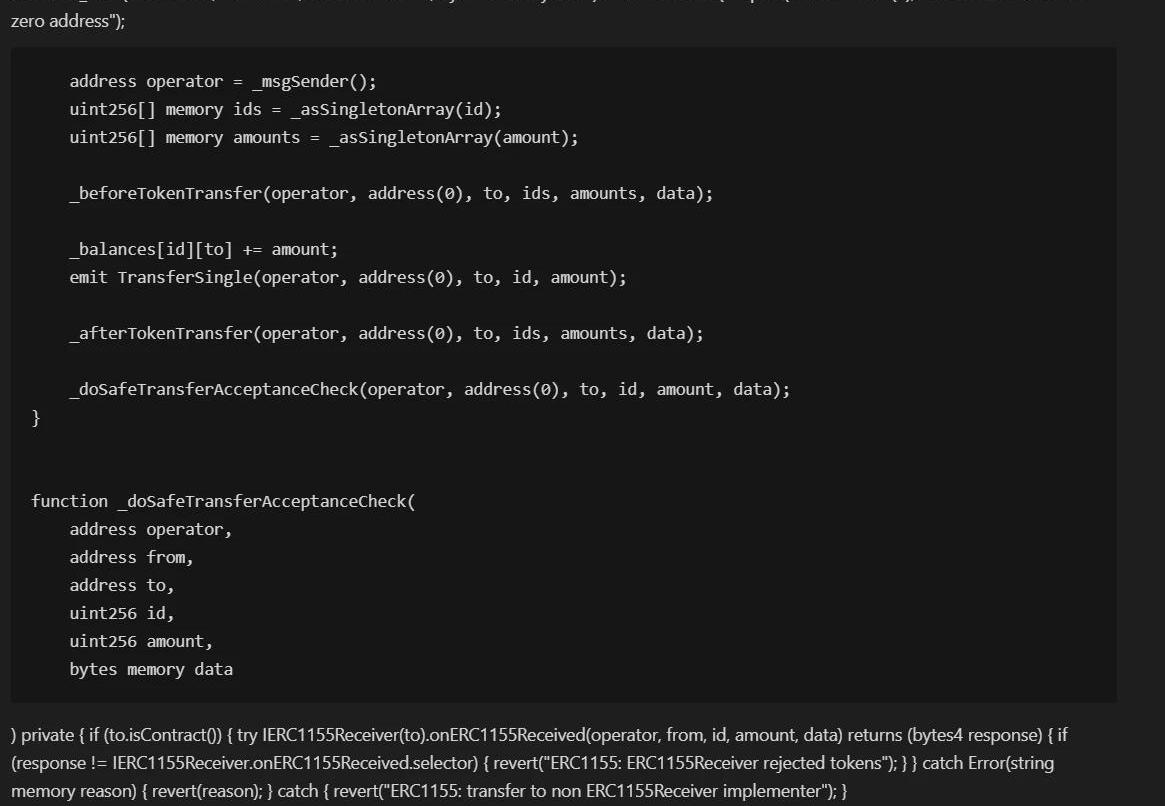

在mint的最后一步,攻擊者利用ERC-1155的call-back機制重入了depositAdditionalToFNFT函數。

在depositAdditionalToFNFT中,攻擊者傳入

?quantity=1

?amount=1*1e18

?fnftId=1

因為quantity<fntfId.totalSupply(),因此協議會burn掉攻擊者1枚01-FNFT,鑄造1枚02-FNFT。(02-FNFT在協議中已經存在,但是fnftId更新延遲)然后修改fnftId=2的depositAmount為amount。相信你已經發現,這一步,攻擊者通過重入將fnftId=2的depositAmount從0修改為1.0*1e18,僅僅花費1*1e18RENA就獲得了(360000+1)*1*1e18RENA的系統記賬。

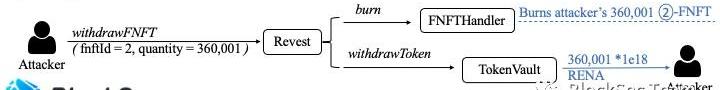

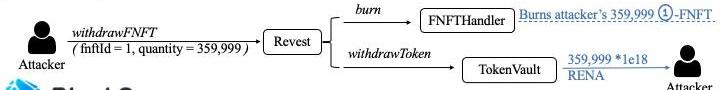

最后攻擊者調用withdrawNFNFT函數,burn掉360,001枚02-FNFT,取走了360,001*1e18RENA。

建議修復方法

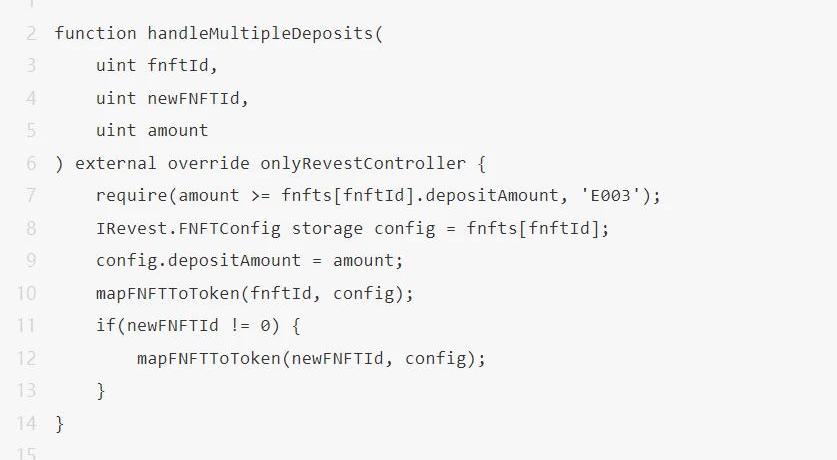

2.theNewZero-dayVulnerability

在blockSecTeam團隊分析RevestFinance的代碼時,handleMultipleDeposits函數引起了我們的注意。

當用戶調用depositAdditionToNFT函數追加抵押物時,該函數會改變FNFT的depositAmount。從代碼中我們可以發現,當newFNFTId!=0時,該函數既改變了fnftId對應的FNFT的depositAmount也改變了newFNFTId對應的depositAmount。

按照常理,當newFNFTId!=0時,系統應該只記錄newNFTId對應的depositAmount。不應該改變fnftId對應的depositAmount。

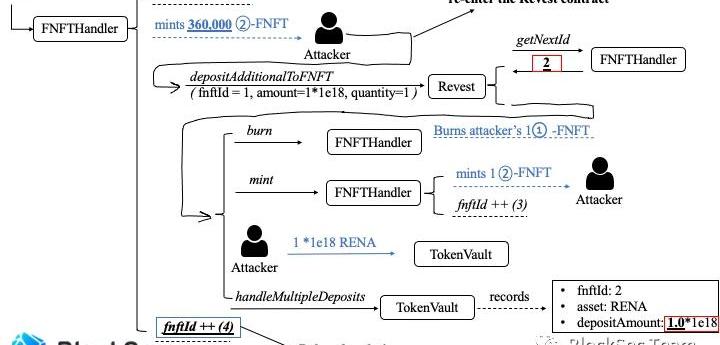

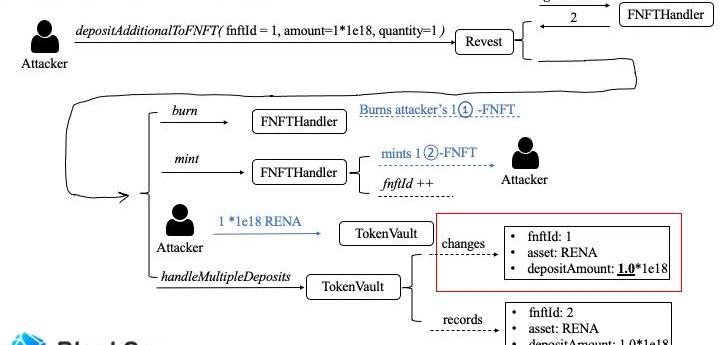

我們認為這是一個非常嚴重的邏輯bug,利用該漏洞,攻擊者可以很輕松提走系統中的數字資產。下面用3張圖描述模擬攻擊的原理。假定thelatestfnftId=1

首先攻擊者調用mintAddressLock函數,mint出360000個01-FNFT。攻擊者將amount設置為0因此他不必轉入任何資產到RevestFinance協議中。mint結束后,攻擊者擁有360000枚depositAmount=0的01-FNFT。

然后攻擊者調用depositAdditionalToFNFT函數,參數如下

?fnftId=1

?amount=1*1e18

?quantity=1

協議轉走攻擊者amount*quantity數量的代幣,即1*1e18RENA協議會burn掉攻擊者1枚01-FNFT,并為其鑄造一枚02-FNFT按照handleMultipleDeposits函數中的邏輯,fnftId=2的資產,其depositAmount會被設置為1.0*1e18。但是fnftId=1的資產,其depositAmount也會被設置為1.0*1e18,而這個值本應該為0!

第三步,攻擊者直接提款,將手中所有的01-FNFT提現。不考慮gas費,他將凈賺359,999*1e18數量的REAN代幣。

很顯然,使用這種方式進行攻擊,比真實的重入攻擊更加簡單直接。

建議修復方法

針對該漏洞,blockSecTeam團隊給出了相應的patch方法。

3.項目方的修復方式

由于TokenVaultandFNFTHandler兩個漏洞合約存儲了許多關鍵的狀態,無法在短時間內重新部署它們,為了快速恢復使用,RevestFinance官方重新部署了Revest合約(https://etherscan.io/address/0x36c2732f1b2ed69cf17133ab01f2876b614a2f27#code)的精簡版本。該版本關閉了大部分復雜的功能,以避免被進一步攻擊。項目方將在未來遷移狀態并重新部署修復過的合約。

4.總結

提升DeFi項目的安全性不是一件容易的事情。除了代碼審計,我們認為社區應該采取更加主動的方式,例如項目監控預警、甚至是攻擊阻斷使得DeFi社區更加安全。(https://mp.weixin.qq.com/s/o41Da2PJtu7LEcam9eyCeQ).

參考文獻

*:https://blocksecteam.medium.com/revest-finance-vulnerabilities-more-than-re-entrancy-1609957b742f

據官方消息,PoloniexExchange已成為波場聯合儲備的第三個成員和白名單機構,獲得鑄造USDD的權利.

1900/1/1 0:00:002021年,數字資產市場快速擴張,總價值飆升至超過2萬億美元。然而,同年,犯罪分子利用監管弱點從不斷擴大的生態系統中吸走了創紀錄的140億美元.

1900/1/1 0:00:00包括二次方投票在內的所有投票的弱點之一是,對于任何大規模的問題,每個人影響結果的能力是如此之小。因此,深刻反映和理解自己對問題的真實信念的動力是微乎其微的。以美國大選為例.

1900/1/1 0:00:00版權NFT交易平臺Euterpe今日宣布獲得HKICEx(香港國際商品交易所)投資。HKICEx隸屬于HKFAEx。香港金融資產交易集團是香港三大交易所之一.

1900/1/1 0:00:002022年1月31日,WorldMobile“除夕不眠夜”活動已完美結束,共抽取四名幸運粉絲,目前空投已全部發放完畢.

1900/1/1 0:00:00區塊鏈技術提供了多種可以增強安全性的設計配置和應用程序。然而,盡管區塊鏈市場具有所有所謂的安全優勢,但區塊鏈市場仍充斥著安全問題.

1900/1/1 0:00:00