BTC/HKD+3.02%

BTC/HKD+3.02% ETH/HKD+5.7%

ETH/HKD+5.7% LTC/HKD+2.29%

LTC/HKD+2.29% ADA/HKD+7.05%

ADA/HKD+7.05% SOL/HKD+4.92%

SOL/HKD+4.92% XRP/HKD+5.39%

XRP/HKD+5.39%

北京時間2022年4月15日11點18分,CertiK審計團隊監測到RikkeiFinance被攻擊,導致約合701萬元人民幣資產遭受損失。

由于缺乏對函數`setOracleData`的訪問控制,攻擊者將預言機修改為惡意合約,并獲取了從合約中提取USDC、BTCB、DAI、USDT、BUSD和BNB的權限。攻擊者隨后將這些代幣全部交易為BNB,并通過tornado.cash將這些BNB轉移一空。

攻擊步驟

①攻擊者向rBNB合約發送了0.0001個BNB以鑄造4995533044307111個rBNB。

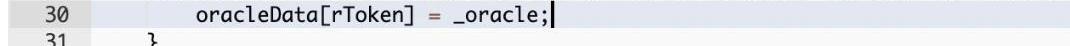

②攻擊者通過公共函數`setOracleData()`將預言機設置為一個惡意的預言機。

比特幣快速支付應用Strike推出全球匯款功能:12月6日消息,比特幣快速支付應用Strike宣布推出全球匯款功能“Send Globally”,通過與非洲支付平臺Bitnob合作實現了對非洲的即時支付。

此前消息,比特幣快速支付應用Strike完成9000萬美元融資,由Ten31領投,華盛頓大學圣路易斯捐贈基金會、懷俄明大學捐贈基金會和Susquehanna參投。Strike是基于閃電網絡的加密支付應用,該公司致力于在日常支付方面挑戰信用卡巨頭Visa和萬事達卡。(Business Wire)[2022/12/6 21:25:56]

③由于預言機已被替換,預言機輸出的rTokens價格被操縱。

④攻擊者用被操縱的價格借到了346,199USDC。

⑤攻擊者將步驟4中獲得的USDC換成BNB,并將BNB發送到攻擊合約中。

Rikkei Finance攻擊者將2600 BNB轉至TornadoCash:4月15日消息,PeckShieldAlert發推表示,元宇宙DeFi協議Rikkei Finance攻擊者將2600 BNB轉至以太坊隱私保護混幣器TornadoCash。[2022/4/15 14:26:16]

⑥攻擊者重復步驟4和5,耗盡BTCB、DAI、USDT和BUSD。

⑦攻擊者使用函數`setOracleData()`再次改變預言機,還原了該預言機的狀態。

合約漏洞分析

SimplePrice預言機:

https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code

Cointroller:https://bscscan.com/address/0x00aa3a4cf3f7528b2465e39af420bb3fb1474b7b#code

加密貨幣交易所Crypto任命Henrik Johansson為其全球增長主管:加密貨幣交易所Crypto任命Spotify前高管Henrik Johansson為其全球增長主管。在加入Crypto交易所之前,Johansson在Spotify領導全球增長團隊長達八年。Crypto一直在積極招聘,現在擁有1,500名員工。該公司表示,其用戶群在過去12個月內增長了五倍多,超過1000萬。(coindesk)[2021/8/4 1:34:31]

資產地址:Rtoken0x157822ac5fa0efe98daa4b0a55450f4a182c10ca

新的預言機:

0xa36f6f78b2170a29359c74cefcb8751e452116f9

原始價格:416247538680000000000

更新后的價格:416881147930000000000000000000000

聲音 | 比特幣百萬富翁Erik Finman:P2P支付應用Metal Pay是Libra殺手:加密貨幣支付應用Metal以完整版的形式發布,其創建者表示,相對于Facebook的Libra,它將主導市場。最年輕的比特幣百萬富翁Erik Finman證實,用戶現在可以收發一系列加密貨幣,他曾與前QuickCoin聯合創始人Marshall Hayner共同創立 Metal Pay。P2P支付應用Metal現在支持各種代幣,包括BTC和ETH。之前,該應用程序支持的唯一支付選項是其內部代幣Metal(MTL)。Finman表示,“我們最終會給人們帶來加密貨幣——以Facebook Libra希望做到的方式。它是Libra殺手。” (Cointelegraph)[2019/8/20]

RikketFinance是利用Cointroller中的SimplePrice預言機來計算價格的。然而,函數`setOracleData()`沒有權限控制,也就是說它可以被任何用戶調用。攻擊者使用自己的預言機來替換原有的預言機,并將rToken的價格從416247538680000000000提升到4168811479300000000000000。

資產去向

攻擊者在兩次交易中獲得了2671枚BNB。攻擊者已使用tornado.cash將所有的代幣進行了轉移。

其他細節

漏洞交易:

●https://bscscan.com/tx/0x4e06760884fd7bfdc076e25258ccef9b043401bc95f5aa1b8f4ff2780fa45d44

●https://bscscan.com/tx/0x93a9b022df260f1953420cd3e18789e7d1e095459e36fe2eb534918ed1687492

相關地址:

●攻擊者地址:

0x803e0930357ba577dc414b552402f71656c093ab

●攻擊者合約:

0x9aE92CB9a3cA241D76641D73B57c78F1bCF0B209

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

●惡意預言機:

https://bscscan.com/address/0x99423d4dfce26c7228238aa17982fd7719fb6d7f

https://bscscan.com/address/0xa36f6f78b2170a29359c74cefcb8751e452116f9

●攻擊者地址:

0x803e0930357ba577dc414b552402f71656c093ab

●攻擊者合約:

0x9aE92CB9a3cA241D76641D73B57c78F1bCF0B209

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

●惡意預言機:

https://bscscan.com/address/0x99423d4dfce26c7228238aa17982fd7719fb6d7f

https://bscscan.com/address/0xa36f6f78b2170a29359c74cefcb8751e452116f9

●被攻擊預言機地址:

https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code

寫在最后

該次事件可通過安全審計發現相關風險。CertiK的技術團隊在此提醒大家,限制函數的訪問權限是不可忽略的一步。

作為區塊鏈安全領域的領軍者,CertiK致力于提高加密貨幣及DeFi的安全和透明等級。迄今為止,CertiK已獲得了3200家企業客戶的認可,保護了超過3110億美元的數字資產免受損失。

歡迎點擊CertiK公眾號底部對話框,留言免費獲取咨詢及報價!

前言 在我上一篇文章之后,我收到了很多關于DAO的問題。在Twitter上,加入一個DAO,參加會議,等待任務,獲得獎勵。這個流程看起來很容易。但這真的那么容易嗎?讓我們來探討一下.

1900/1/1 0:00:00MA是什么? MA英文全稱為MovingAverage,中文譯作移動平均線,也簡稱均線,是由美國投資專家JosephE.Granville于20世紀中期創建的技術分析指標.

1900/1/1 0:00:002022.2.21第106期 本期關鍵字 摩根大通發布元宇宙研究報告;PayPal推出賣家保護計劃;伯克希爾哈撒韋增持加密友好數字銀行Nubank股票;蘇富比接受加密貨幣支付;超級碗期間的加密廣.

1900/1/1 0:00:00Polkadot生態研究院出品,必屬精品波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察.

1900/1/1 0:00:00格林納達常駐世界貿易組織代表、特命全權大使、波場TRON創始人孫宇晨先生閣下受邀參與的紀錄片《AligningTheFuture》中英字幕完整版已正式上線.

1900/1/1 0:00:005月6日,波場聯合儲備宣布AlamedaResearch成為其首位成員及白名單機構,有權鑄造去中心化算法穩定幣USDD。USDD是由數學模型與算法支撐的完全去中心化穩定幣.

1900/1/1 0:00:00