BTC/HKD+0.11%

BTC/HKD+0.11% ETH/HKD-0.3%

ETH/HKD-0.3% LTC/HKD+0.5%

LTC/HKD+0.5% ADA/HKD-1.1%

ADA/HKD-1.1% SOL/HKD-0.77%

SOL/HKD-0.77% XRP/HKD-0.06%

XRP/HKD-0.06%本文作者:yudan@慢霧安全團隊前言

今早,bZx疑似遭遇第二次攻擊,不同的是本次的對象是ETH/sUSD交易對,但也許有人會有疑問,sUSD不是對標USD的穩定幣嗎?這都能被攻擊?攻擊手法具體是怎樣的?帶著這樣的疑問,針對此次事件,慢霧安全團隊接下來將復盤這兩次攻擊過程。在第一次攻擊中,攻擊者結合Flashloan和Compound中的貸款,對bZx實施攻擊,主要分成以下幾步:從dYdX借了10000個ETH到Compound用5500ETH借了112個BTC準備拋售到bZx中用1300個ETH開5倍杠桿做空,換了51.345576個BTC,而這里換取的BTC是通過KyberNetwork來獲取價格的,然而KyberNetwork最終還是調用Uniswap來獲取價格,5倍杠桿開完后兌換回來的51個BTC實際上是拉高了UniSwap中BTC/ETH的價格,換取價格是1/109,但是實際上大盤的價格不會拉到這么多用從Compound借來的112個BTC來在UniSwap中賣掉,由于第三步中bZx中的5倍杠桿已經把價格拉高,所以這個時候出售ETH肯定是賺的,然后賣了6871個ETH歸還dYdX中的借貸第二次攻擊與之前稍有不同,但核心都在于控制預言機價格,并通過操縱預言機價格獲利。注:下文中出現的WETH是ETH的token化代幣,可統一認為是ETH。與ETH之間的兌換比例是1:1細節剖析

慢霧:Apple Store惡意釣魚程序可模仿正常應用程序,盜取賬號密碼以繞過2FA:7月25日消息,慢霧首席信息安全官23pds發推提醒用戶注意Apple ID出現的最新攻擊案例,其中Apple Store出現惡意釣魚程序,通過模仿正常應用程序盜取用戶賬號和密碼,然后攻擊者把自己的號碼加入雙重認證的信任號碼,控制賬號權限,用來繞過蘋果的2FA。“加密貨幣用戶務必注意,因為目前有不少用戶、錢包的備份方案是iCloud備份,一旦被攻擊,可能造成資產損失”。[2023/7/25 15:56:56]

本次發生攻擊的交易哈希為:0x762881b07feb63c436dee38edd4ff1f7a74c33091e534af56c9f7d49b5ecac15通過etherscan上的分析,我們看到這筆交易中發生了大量的token轉賬。

慢霧:過去一周加密領域因安全事件累計損失3060萬美元:7月24日消息,據慢霧統計,上周加密領域因遭遇攻擊累計損失3060萬美元,攻擊者利用了不同的攻擊向量。這些事件包括Alphapo熱錢包被盜(損失2300萬美元)、Conic Finance遭閃電貸攻擊(損失30萬美元)以及重入攻擊(損失320萬美元)、GMETA發生RugPull(損失360萬美元)、BNO遭閃電貸攻擊(損失50萬美元)等。[2023/7/24 15:55:56]

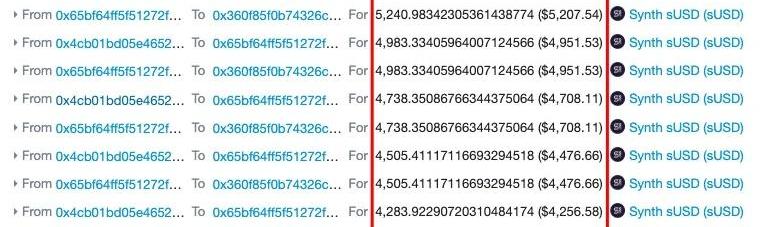

這么多轉賬交易中,攻擊者一共購買了20次sUSD,最終獲利離場,那么攻擊者具體是怎么操作的呢?我們使用區塊瀏覽器bloxy.info來做進一步分析。1、賽前準備

慢霧:正協助Poly Network追查攻擊者,黑客已實現439萬美元主流資產變現:7月2日消息,慢霧首席信息安全官23pds在社交媒體發文表示,慢霧團隊正在與Poly Network官方一起努力追查攻擊者,并已找到一些線索。黑客目前已實現價值439萬美元的主流資產變現。[2023/7/2 22:13:24]

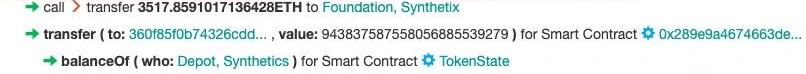

和第一次一樣,首先攻擊者需要從Flashloan借入一定的金額開始本次的攻擊,第一次攻擊是從dYdX借入10000ETH,這次,攻擊者選擇從bZx本身支持的Flashloan下手,借入7500個ETH。

慢霧:2021年上半年共發生78起區塊鏈安全事件,總損失金額超17億美元:據慢霧區塊鏈被黑事件檔案庫統計,2021年上半年,整個區塊鏈生態共發生78起較為著名的安全事件,涉及DeFi安全50起、錢包安全2起,公鏈安全3起,交易所安全6起,其他安全相關17起,其中以太坊上27起,幣安智能鏈(BSC)上22起,Polygon上2起,火幣生態鏈(HECO)、波卡生態、EOS上各1起,總損失金額超17億美元(按事件發生時幣價計算)。

經慢霧AML對涉事資金追蹤分析發現,約60%的資金被攻擊者轉入混幣平臺,約30%的資金被轉入交易所。慢霧安全團隊在此建議,用戶應增強安全意識,提高警惕,選擇經過安全審計的可靠項目參與;項目方應不斷提升自身的安全系數,通過專業安全審計機構的審計后才上線,避免損失;各交易所應加大反洗錢監管力度,進一步打擊利用加密資產交易的洗錢等違規行為。[2021/7/1 0:20:42]

2、發球

聲音 | 慢霧:Ghostscript存在多個漏洞:據慢霧區消息,Google Project Zero發布Ghostscript多個漏洞預警,遠端攻擊者可利用漏洞在目標系統執行任意代碼及繞過安全限制。Ghostscript 9.26及更早版本都受影響。軟件供應商已提供補丁程序。[2019/1/24]

在完成從bZx的借入之后,攻擊者開始通過Kyber進行sUSD的買入操作,第一次使用了540個ETH購買了92,419.7個sUSD,這個操作令WETH/sUSD的價格瞬間拉低,捧高了sUSD的價格。這次的交易兌換的比例大概為1:170,而Kyber最終是通過UniSwap來進行兌換的,所以此時Uniswap的WETH/sUSD處于低位,反過來,sUSD/WETH升高。在完成第一次的540個ETH的兌換之后,攻擊者再次在Kyber進行18次小額度的兌換,每次使用20個ETH兌換sUSD,從etherscan我們能夠看到,每一次的兌換回來的sUSD金額在不斷減少。

這表明sUSD/WETH的價格被進一步拉升,這加劇了Uniswap中sUSD/WETH的價格,此時價格已經達到頂峰了,大概是1:157。在完成以上兩步操作之后,攻擊者已經完成狩獵前的準備,隨時可以開始攻擊。3、一桿進洞

在完成對sUSD/WETH的拉升后,攻擊者此時需要采集大量的sUSD,為后續兌換WETH做準備。為了達成這個目的,攻擊者向Synthetix發起sUSD的購買,通過向Synthetix發送6000ETH購買sUSD,直接把Synthetix中的sUSD買空,Synthetix合約返還2482個ETH給攻擊者。

完成了上面的操作后,攻擊者直接對bZx發動總攻,直接用之前操作得來的一共1,099,841個sUSD向bZx兌換WETH,此時由于bZx兌換還是要去查詢Uniswap的sUSD/WETH的價格,而這個價格已經被攻擊者人為拉得很高了,此時兌換,就能通過1,099,841個sUSD換取大量的WETH,此次交易一共用1,099,841個sUSD換取了6792個WETH,此時攻擊已經完成。4、歸還借貸

完成了對bZx的攻擊之后,將7500ETH歸還給bZx,完成閃電貸流程,從bZx來,再回到bZx去,還使bZx遭受了損失。賽后復盤

通過分析攻擊者的攻擊手法,我們統計下攻擊者在攻擊過程中的支出和收入情況。收入

7500=>bZx閃電貸+2482=>Synthetix返還+6792=>使用sUSD在bZX兌換WETH=16774ETH支出

540+(20*18)=>拉高sUSD/WETH價格+6000=>買空sUSD+7500=>歸還bZx閃電貸=14400ETH總的收益為:16774-14400=2374ETH防御建議

兩次攻擊的主要原因還是因為Uniswap的價格的劇烈變化最終導致資產的損失,這本該是正常的市場行為,但是通過惡意操縱市場,攻擊者可通過多種方式壓低價格,使項目方造成損失。針對這種通過操縱市場進行獲利的攻擊,慢霧安全團隊給出如下建議:項目方在使用預言機獲取外部價格的時候,應設置保險機制,每一次在進行代幣兌換時,都應保存當前交易對的兌換價格,并與上一次保存的兌換價格進行對比,如果波動過大,應及時暫停交易。防止市場被惡意操縱,帶來損失。

與中本聰在白皮書里面描述的方向「點對點電子現金系統」不同,經歷了十年左右的發展和沉淀,現如今比特幣成為了絕大多數人口中的——數字黃金.

1900/1/1 0:00:00編者按:本文來自:以太坊愛好者,作者:EdFelten,翻譯&校對:IANLIU&阿劍,Odaily星球日報經授權轉載.

1900/1/1 0:00:00編者按:本文來自藍狐筆記,Odaily星球日報經授權轉載。前言:傳統web應用架構存在安全性問題,為了確保更高程度的安全,企業耗費巨資,不過依然無法從根本上解決問題.

1900/1/1 0:00:00Odaily星球日報譯者|余順遂根據來自許多不同來源的媒體報道,一個取代推特首席執行官杰克·多爾西的計劃已經在行動中.

1900/1/1 0:00:002020年2月15日,TRON正式宣布收購去中心化內容社區Steem,但一向站在風口浪尖上的孫宇晨并不是安安靜靜完成這場收購,而是掀起了“聯合交易所控制Steem網絡”的輿論之爭.

1900/1/1 0:00:00編者按:本文來自量化踢馬河,Odaily星球日報經授權轉載。自從央行數字貨幣的概念興起以來,有近80%的中央銀行都正在以某種形式開發中央銀行數字貨幣.

1900/1/1 0:00:00