BTC/HKD+0.41%

BTC/HKD+0.41% ETH/HKD+0.56%

ETH/HKD+0.56% LTC/HKD+0.68%

LTC/HKD+0.68% ADA/HKD-0.08%

ADA/HKD-0.08% SOL/HKD-0.21%

SOL/HKD-0.21% XRP/HKD+0.22%

XRP/HKD+0.22%

2022年,區塊鏈行業迎來新的發展時期,但各類安全風險也在不斷升級。成都鏈安新推出的《安全研究季報》欄目,將為大家盤點每季度全球區塊鏈安全態勢。今天,跟著我們一起來回顧,2022年Q1區塊鏈安全生態都發生了什么。一、2022年Q1區塊鏈安全生態概覽

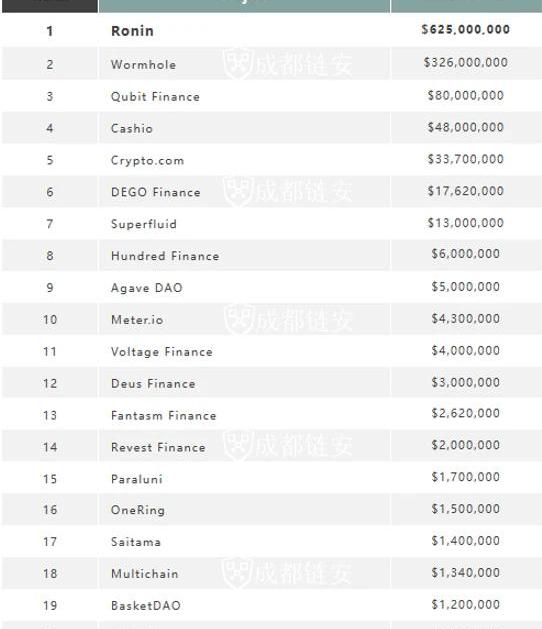

安全事件造成的損失高達約12億美元2022年第一季度,根據成都鏈安監測到的數據統計,攻擊類安全事件造成的損失高達約12億美元,較去年同期的1.3億美元上漲約9倍。同時也比2021年的任何一個季度損失的金額都要高。2022年3月,Ronin攻擊事件造成6.25億美元資金被盜,超越2021年8月PolyNetwork被攻擊的6.1億美元,登上Defi黑客攻擊損失榜第一位。當然,不是每個項目都能像PolyNetwork一樣能夠追回資金。截止本報告撰寫時,Ronin的黑客依舊在分批次進行洗錢。

從鏈平臺來看

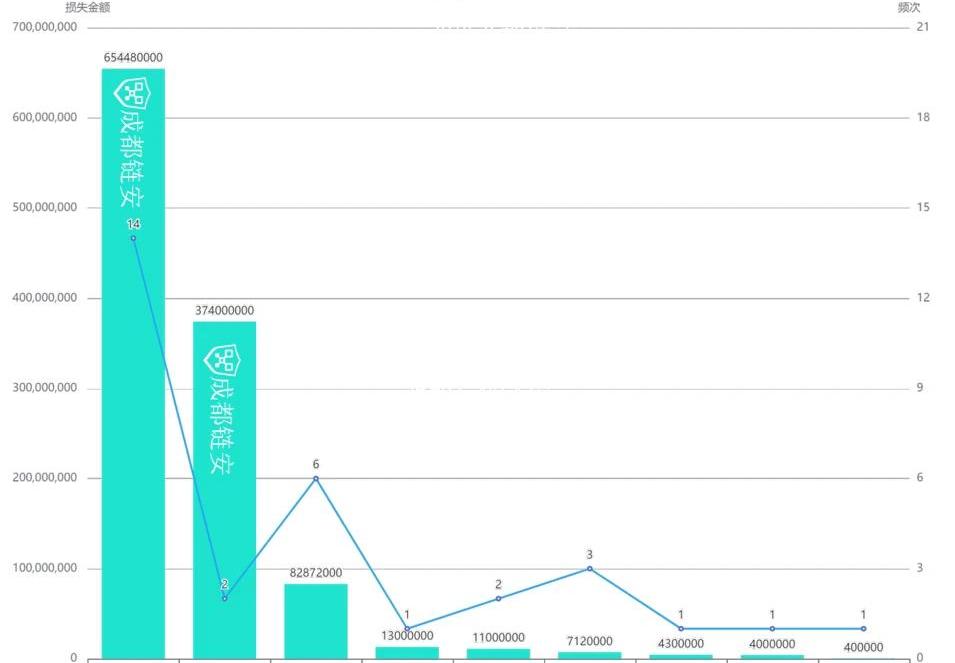

Ethereum和BNB依舊是被攻擊頻次最高的兩條鏈,但高攻擊頻次并不意味著高損失金額。2022年第一季度,我們監測到Solana鏈典型攻擊事件2起,損失金額卻高達3億7400萬美元,遠遠多于BNBChain上的損失。從資金流向來看

外媒:2022年烏茲別克斯坦政府向加密公司征收超30萬美元費用:2月4日消息,援引烏茲別克斯坦加密行業監管機構在新聞發布會上透露,獲得許可的加密公司已在2022年期間支付了35億烏茲別克斯坦索姆(超過310,000美元)。目前有五個加密平臺被授權在該國合法運營,國家控制的交易所Uznex和四個較小的交易所,Crypto Trade NET、Crypto Market、Crypto Express和Coinpay。

自去年10月以來,烏茲別克斯坦的加密貨幣服務提供商需要為其活動支付固定的月費,Uznex等加密貨幣交易所需支付10,000多美元,而較小的交易平臺(也稱為“加密貨幣商”)的 500美元左右之間。

此外,根據現行法律,在烏茲別克斯坦運營的與加密貨幣交易相關的個人和組織須納稅。[2023/2/4 11:47:14]

80%的情況下,黑客都會最終將盜取資金轉入Tornado.Cash進行混幣。有10%的情況,黑客會將資金暫時留在自己的地址,有時要等待幾個月,甚至幾年才對贓款進行轉移。有少部分黑客會主動歸還盜取資金。從攻擊手法來看

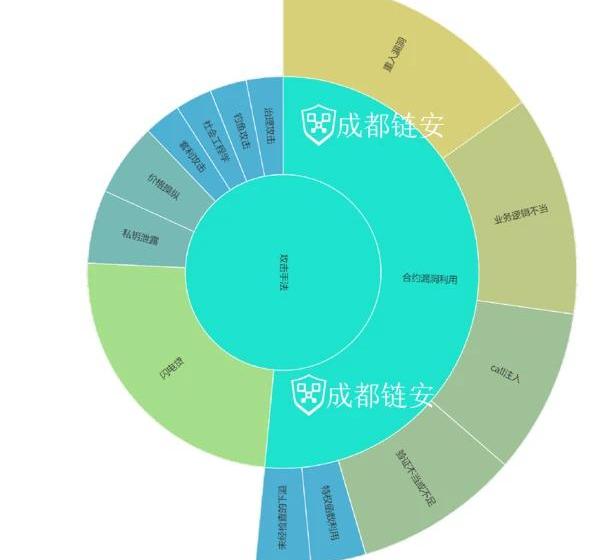

合約漏洞利用和閃電貸攻擊是黑客最常使用的手段。50%的攻擊手法為合約漏洞利用。從審計情況來看

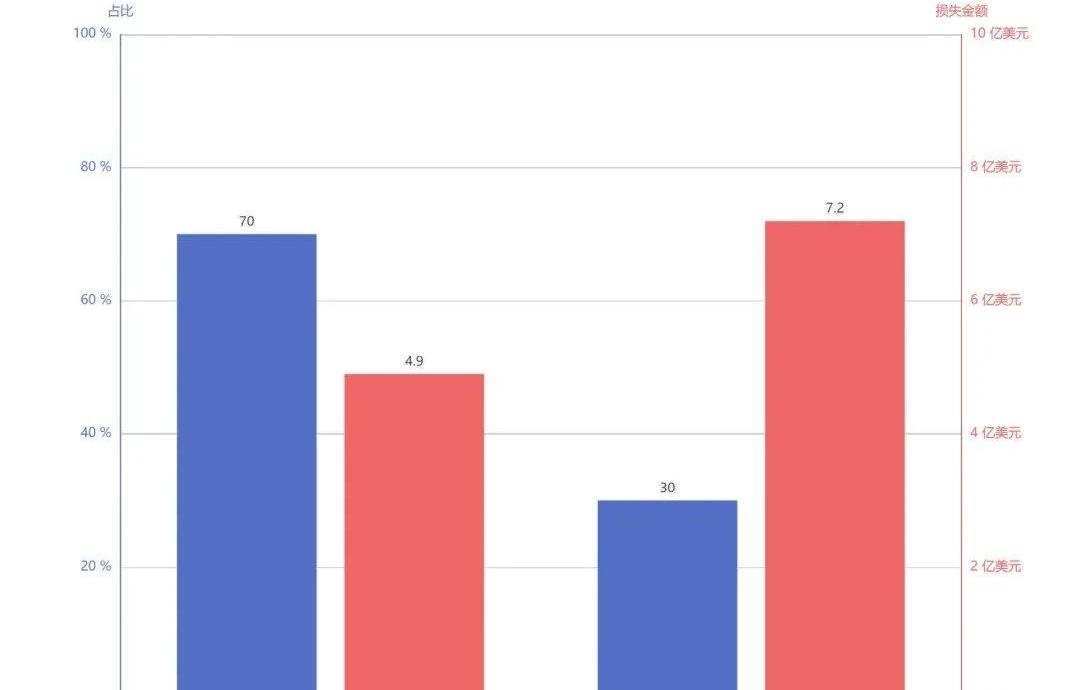

在被攻擊的項目中,70%的項目經過了第三方安全公司的審計。然而在剩余30%未經審計的項目中,因攻擊事件遭受的損失卻占了整個損失金額的60%以上。從項目類型來看

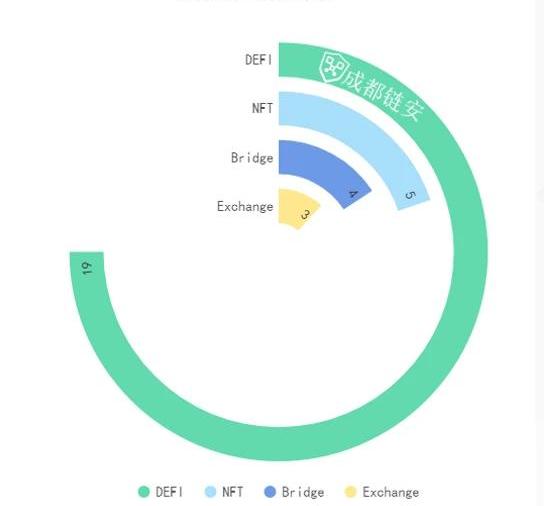

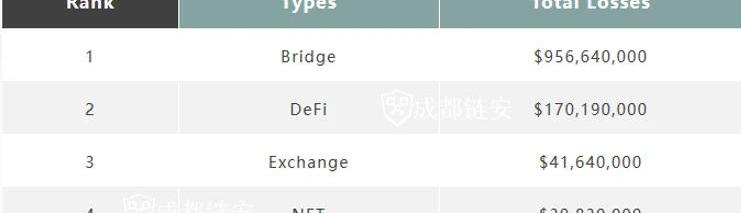

DEFI項目依舊是黑客攻擊的熱點領域,占了總共被攻擊項目數量的60%。而跨鏈橋雖然被攻擊的次數不多,但涉及的金額卻巨大。

Ripple正在測試兼容EVM的側鏈,計劃于2023年正式推出:10月17日消息,Ripple正在測試兼容EVM的側鏈,目前該側鏈已在Ripple的開發者網絡上線,并已開放測試。Ripple表示,該側鏈將于2023年初實現無需許可化,允許任何人加入。之后計劃于2023年第二季度對該側鏈進行全面部署。(CoinDesk)[2022/10/17 17:29:25]

二、Q1發生典型攻擊事件超30起

跨鏈橋類項目損失慘重2022年第一季度,區塊鏈領域共發生典型安全事件約30起。總損失金額約為12億美元,與去年同期相比增長了823%。在前20排名里,損失金額最高的Ronin為6.25億,約是金額最低的BuildFinance的558倍。

從統計圖表可以看到,Ronin和Wormhole兩個項目的損失金額達到了9億5000萬美元,占2022年Q1總損失金額的80%。值得注意的是,這兩者均為跨鏈橋類項目。三、被攻擊項目類型方面

DeFi仍為黑客攻擊的重點領域2022年第一季度,區塊鏈領域,DeFi項目仍為黑客攻擊的重點領域,共發生19起安全事件,約60%的攻擊發生在DeFi領域。

新加坡2021年金融科技融資額有望增加兩倍至30億美元:11月8日消息,新加坡金管局(MAS)首席金融科技官Sopnendu Mohanty周一受訪時表示,到今年年底,該國金融科技行業的融資總額有望達到約30億美元,較2020年增加兩倍。Mohanty表示數字銀行業構成了更廣泛的金融科技發展的一部分,隨著相關參與方推出手機產品,它將變得比傳統銀行更具競爭力。新加坡去年為非銀行公司頒發了4張提供金融服務的牌照,包括Grab與新加坡電信的合資公司、Sea Ltd.以及螞蟻集團在當地的子公司。這些數字銀行預計將從2022年初開始運營。(彭博社)[2021/11/8 6:38:38]

此外,針對NFT的攻擊事件在2022年第一季度有所上升,跨鏈橋項目被攻擊了4次,造成的損失卻高達9億5000萬美元,占到2022年一季度損失金額的80%,跨鏈橋安全事件頻發,涉及金額巨大。

四、鏈平臺損失金額方面

Ethereum損失金額占比最高2022年第一季度,Ethereum和Solana鏈上攻擊損失金額排名前2,分別為6億5448萬和3億7400萬美元。Ethereum被攻擊的頻次也是最多的,占到了總頻次的45%;排名第二的是BNBChain,占比19%。Solana鏈上的兩次攻擊事件都造成了巨額損失:Wormhole損失3億2600萬美元,Cashio損失4800萬美元。兩者的攻擊手法同為合約漏洞利用。

BSN將于2021年整合穩定幣:區塊鏈服務網絡(BSN)將于2021年整合穩定幣。北京紅棗科技創始人何亦凡稱,穩定幣將使公共城市節點提供者與BSN門戶之間實現立即結算,但目前尚未決定將哪種穩定幣納入該項目。(Cointelegraph)[2020/8/24]

鏈平臺損失金額占比此外,一些TVL排名靠前的公鏈在2022年第一季度未檢測到重大安全事件,如:Terra、Avalanche、Tron等。五、攻擊手法分析

合約漏洞利用和閃電貸最常見2022年第一季度,區塊鏈安全生態領域,約50%的攻擊方式為合約漏洞利用,24%的攻擊方式為閃電貸。有12%的攻擊為私鑰泄露、釣魚攻擊和社會工程學攻擊。此類攻擊源于項目方沒有保管好私鑰或警惕性不足。

被黑客利用的合約漏洞中,最常見的漏洞為重入漏洞,其次分別為業務邏輯不當、call注入攻擊和驗證不當或不足;其中絕大部分漏洞都可以通過安全審計盡早發現和修復。六、典型安全事件分析

案例一:TreasureDAO被攻擊事件

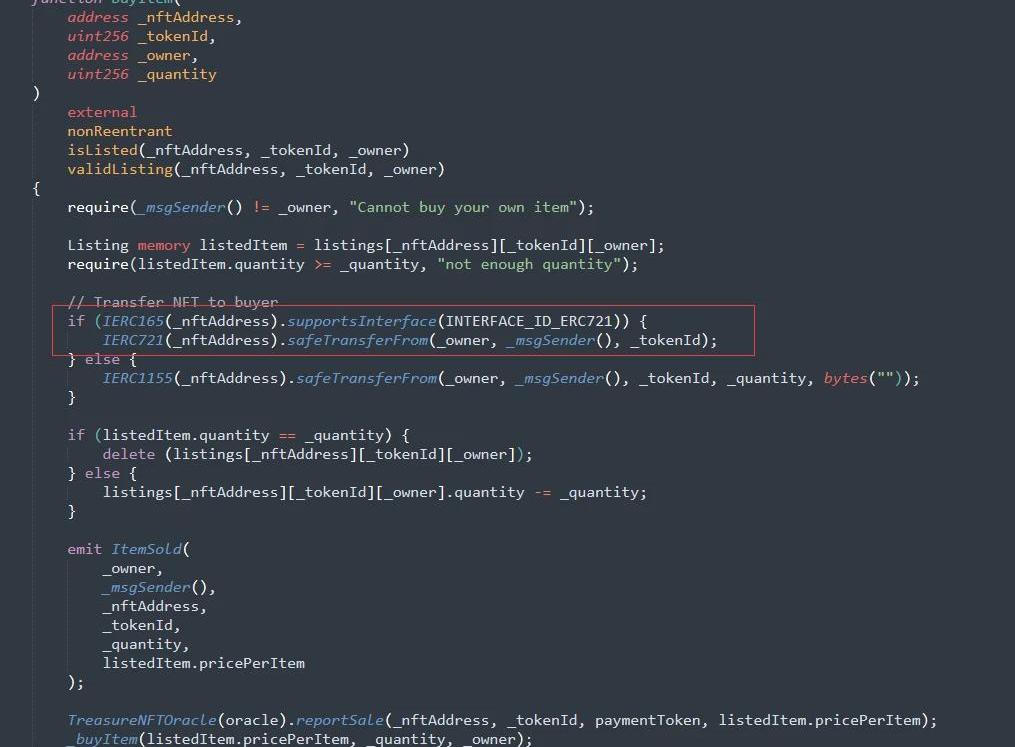

背景:3月3日,TreasureDAONFT交易市場被曝發現漏洞,導致100多個NFT被盜。然而在事件發生幾小時后,攻擊者卻開始歸還被盜NFT。詳情:交易發起者通過合約的buyItem函數傳入了數值為0的_quantity參數,從而無需費用就能購買TokenID為5490的ERC-721代幣。

分析:ETH在2020年表現優于BTC,并有望延續趨勢:ETH是2020年表現最好的主要加密貨幣,年初至今回報率為88%,而BTC為34%。DeFi的采用一直是ETH價格上漲的主要催化劑。以太坊礦工每日費用收入比比特幣礦工還高。ETH 2.0和第二層擴展基礎設施可能會繼續推動以太坊和DeFi的采用。

區塊鏈和加密風險投資基金Pantera Capital認為,ETH和其他一些山寨幣在2020年的表現將持續優于BTC。此外,隨著市場的成熟,Pantera預計2021年山寨幣將占據比比特幣更大的市場份額,這意味著BTC的主導地位將遠低于50%。(Cryptobriefing)[2020/6/25]

項目合約的buyItem函數代碼從代碼上來看,合約的buyItem函數在傳入_quantity參數后,并沒有做代幣類型判斷,直接將_quantity與_pricePerItem相乘計算出了totalPrice,因此safeTransferFrom函數可以在ERC-20代幣支付數額只有0的情況下,調用合約的buyItem函數來進行代幣購買。然而在調用buyItem函數時,函數只對購買代幣類型進行了判斷,并沒有對代幣數量進行非0判斷,導致ERC-721類型的代幣可以在無視_quantity數值的情況下直接購買,從而實現了漏洞攻擊。建議:本次安全事件主要原因是ERC-1155代幣和ERC-721代幣混用導致的邏輯混亂,ERC-721代幣并沒有數量的概念,但是合約卻使用了數量來計算代幣購買價格,最后在代幣轉賬時也沒有進行分類討論。建議開發者在開發多種代幣的銷售販賣合約時,需要根據不同代幣的特性來進行不同情況的業務邏輯設計。案例二:BuildFinance項目遭遇治理攻擊

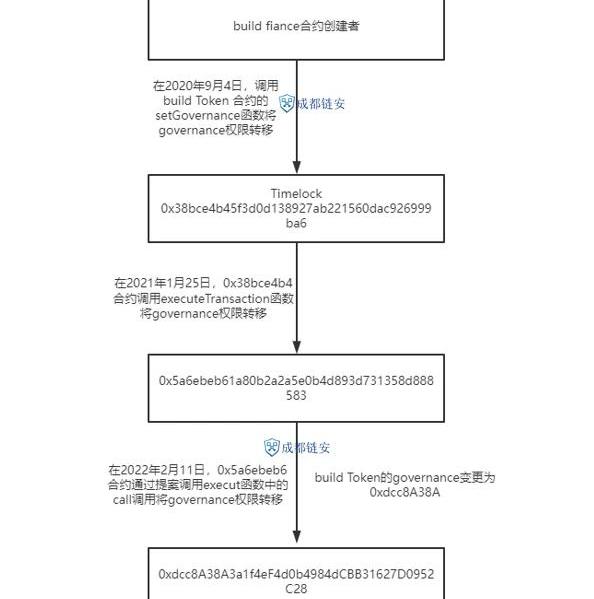

背景:2月15日,DAO組織BuildFinance表示遭遇惡意治理攻擊,攻擊者通過獲得足夠多的投票成功了控制其Token合約。詳情:在2020年9月4日的一筆交易中,BuildFinance合約創建者通過setGovernance函數將治理權限轉移。通過查找內部的Storage,發現權限轉移給了0x38bce4b地址。繼續跟進0x38bce4b地址,發現是一個Timelock合約,而合約中可以調用setGovernance函數的只有executeTransaction函數。

BuildFinance被攻擊流程繼續跟進發現,在2021年1月25日,0x38bce4b地址調用executeTransaction函數將權限轉移到了0x5a6ebe地址。2022年2月11日,由于投票設置的閾值較低導致提案通過,0x5a6ebe地址的治理權限變更為了0xdcc8A38A地址。在獲取到治理權限后,攻擊者惡意鑄幣并耗盡了交易池的流動性。建議:DAO合約應該設置合適的投票閾值,實現真正的去中心化治理,避免很少的投票數量就使得提案通過并成功執行,建議可以參考openzeppelin官方提供的治理合約的實現。案例三:Ronin6億美元盜幣案

背景:3月23日,SkyMavis的Ronin驗證器節點和AxieDAO驗證器節點遭到破壞,攻擊者使用被黑的私鑰來偽造假提款,獲利約6.25億美元。而RoninNetwork直到3月29日才發現自己遭受到了攻擊。詳情:SkyMavis的Ronin鏈目前由9個驗證節點組成。為了識別存款事件或取款事件,需要九個驗證者簽名中的五個。攻擊者設法控制了SkyMavis的四個Ronin驗證器和一個由AxieDAO運行的第三方驗證器。此后Ronin官方表示,所有證據都表明這次攻擊或與社會工程學相關。

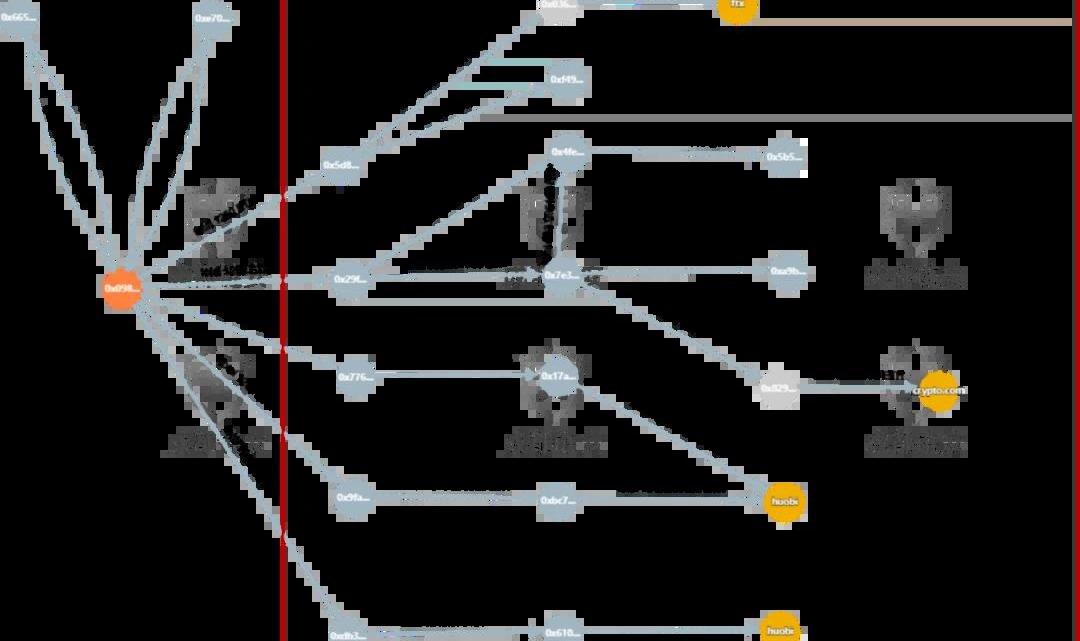

Ronin黑客洗錢過程建議:1、注意簽名服務器的安全性;2、簽名服務在相關業務下線時,應及時更新策略,關閉對應的服務模塊,并且可以考慮棄用對應的簽名賬戶地址;3、多簽驗證時,多簽服務之間應該邏輯隔離,獨立對簽名內容進行驗證,不能出現部分驗證者能夠直接請求其它驗證者進行簽名而不用經過驗證的情況;4、項目方應實時監控項目資金異常情況。七、被盜資金流向分析

Tornado.Cash或為黑客洗錢慣用途徑80%的情況里,黑客在得手后,會立刻或幾天內將盜取資金轉入Tornado.Cash進行混幣。10%的情況里,黑客會暫時將贓款留在自己地址,等待幾個月至幾年才將資金轉出。例如去年12月被盜的交易所AscendEX,黑客等到今年2月、3月才開始進行分批次洗錢。而今年Ronin的攻擊者目前依然在進行頻繁的洗錢操作。

有少部分黑客會歸還盜取資金。Cashio的攻擊者在盜取4800萬美元的資金后,公開留言表示將向價值在10萬美元以下賬戶進行退還,并聲稱“我的目的只是從不需要的人那里拿錢,而不是從需要的人那里拿錢”。目前Tornado.cash依舊為黑客慣用的洗錢途徑。八、項目審計情況分析

30%未經審計的項目損失金額占總量的60%項目審計情況:70%的被攻擊項目經過了第三方安全公司的審計;30%未審計的項目,損失金額達7.2億美元,占第一季度總損失金額的60%;項目上線之前的審計依舊重要。在未審計的項目中,50%的攻擊手法都為合約漏洞利用。因此,盡早審計和及時修復代碼漏洞,可以避免上線后項目被攻擊造成的嚴重損失。

項目審計情況及總損失金額九、2022年Q1結語

安全事件頻發,涉及金額大幅增加2022年第一季度,區塊鏈領域攻擊類安全事件造成的損失高達約12億美元,比2021年的任何一個季度損失的金額都要高。跨鏈橋項目被盜取金額巨大,DeFi項目被攻擊頻次最高,這兩個領域今后或許也是黑客重點盯上的攻擊目標。項目方應及時關注資金異常情況,成都鏈安可以讓項目方和用戶及時發現風險交易,從而快速采取措施。例如立刻暫停相關服務,或告知用戶取消授權等,避免后續更大的損失。項目安全審計依舊重要,約50%的攻擊方式為合約漏洞利用,這其中絕大多數漏洞都可以通過安全審計及早發現和修復。

文章提要NFT賽道分析 回首2021,無疑是NFT賽道里程碑式的一年,它像一場風暴,以迅雷不及掩耳的態勢席卷了全球.

1900/1/1 0:00:00關鍵要點 鑒于整體市場降溫,數字地塊的二級銷售下降了54%,但仍比2021年第三季度增長了865%。一級銷售量因新地塊的發行而增長23%.

1900/1/1 0:00:00來源:Web3Revolution播客編譯:JC、AliceFang、Hana花醬與鏈捕手Web3Revolution簡介:這是關于一檔探索Web3領域的英文播客,通過對話.

1900/1/1 0:00:00撰文:0xCookie,律動BlockBeats經過一年多的發展,NFT市場,這個交易量超過500億美元的全新領域,已經有了足夠多的項目樣本.

1900/1/1 0:00:00撰文:MartinLee,Nansen編譯:TechFlowIntern本文我們將深入研究Apes的世界,了解它們的全部內容,以及通過鏈上數據來了解其炒作是否屬實。 介紹 NFT已經占領了世界.

1900/1/1 0:00:00隨著Centrifuge的波卡平行鏈上線,我們接下來的重點是擴展現實世界Assets,并將DeFi變成最好的基礎設施,以這些Asset進行Borrowing.

1900/1/1 0:00:00