BTC/HKD-0.67%

BTC/HKD-0.67% ETH/HKD-2.44%

ETH/HKD-2.44% LTC/HKD-2.48%

LTC/HKD-2.48% ADA/HKD-1.27%

ADA/HKD-1.27% SOL/HKD-2.13%

SOL/HKD-2.13% XRP/HKD-2.97%

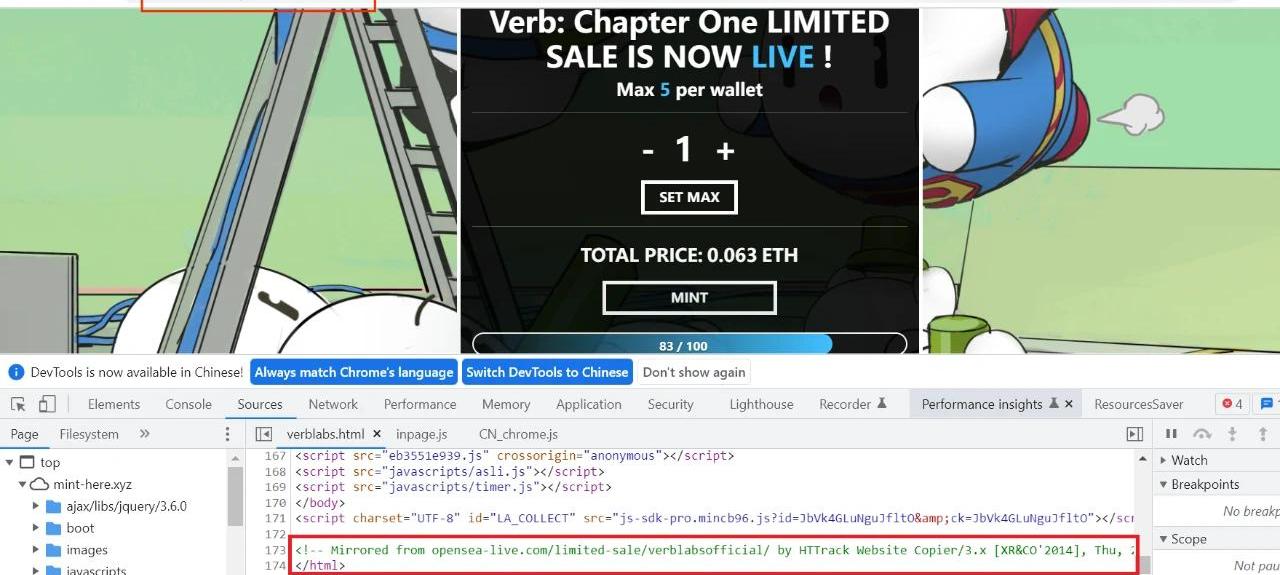

XRP/HKD-2.97%據慢霧區情報,發現NFT項目verb釣魚網站如下:釣魚網站1:https://mint-here.xyz/verblabs.html釣魚網站2:https://verb-mint.netlify.app我們先來分析釣魚網站1:

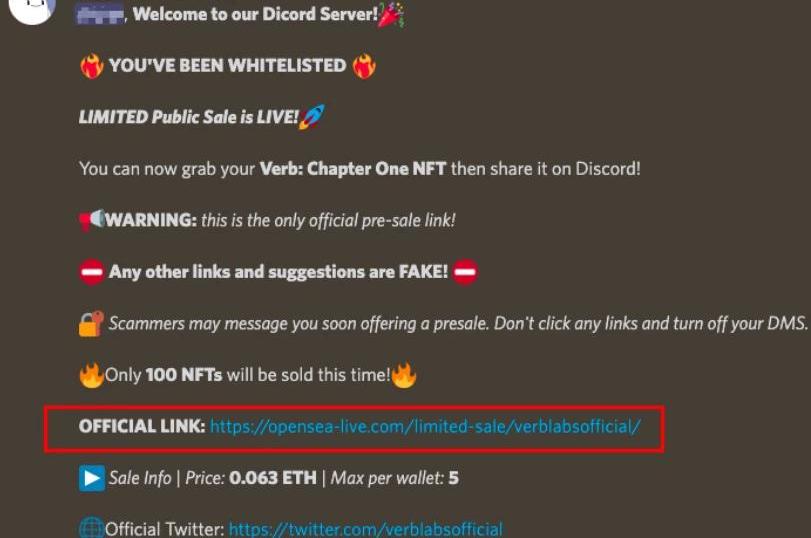

查看源代碼,發現這個釣魚網站直接使用HTTrack工具克隆http://opensea-live.com/limited-sale/verblabsofficial/站點。此被克隆的站點非常可疑,似乎也是釣魚網站。

慢霧:遠程命令執行漏洞CVE-2023-37582在互聯網上公開,已出現攻擊案例:金色財經報道,據慢霧消息,7.12日Apache RocketMQ發布嚴重安全提醒,披露遠程命令執行漏洞(CVE-2023-37582)目前PoC在互聯網上公開,已出現攻擊案例。Apache RocketMQ是一款開源的分布式消息和流處理平臺,提供高效、可靠、可擴展的低延遲消息和流數據處理能力,廣泛用于異步通信、應用解耦、系統集等場景。加密貨幣行業有大量平臺采用此產品用來處理消息服務,注意風險。漏洞描述:當RocketMQ的NameServer組件暴露在外網時,并且缺乏有效的身份認證機制時,攻擊者可以利用更新配置功能,以RocketMQ運行的系統用戶身份執行命令。[2023/7/14 10:54:22]

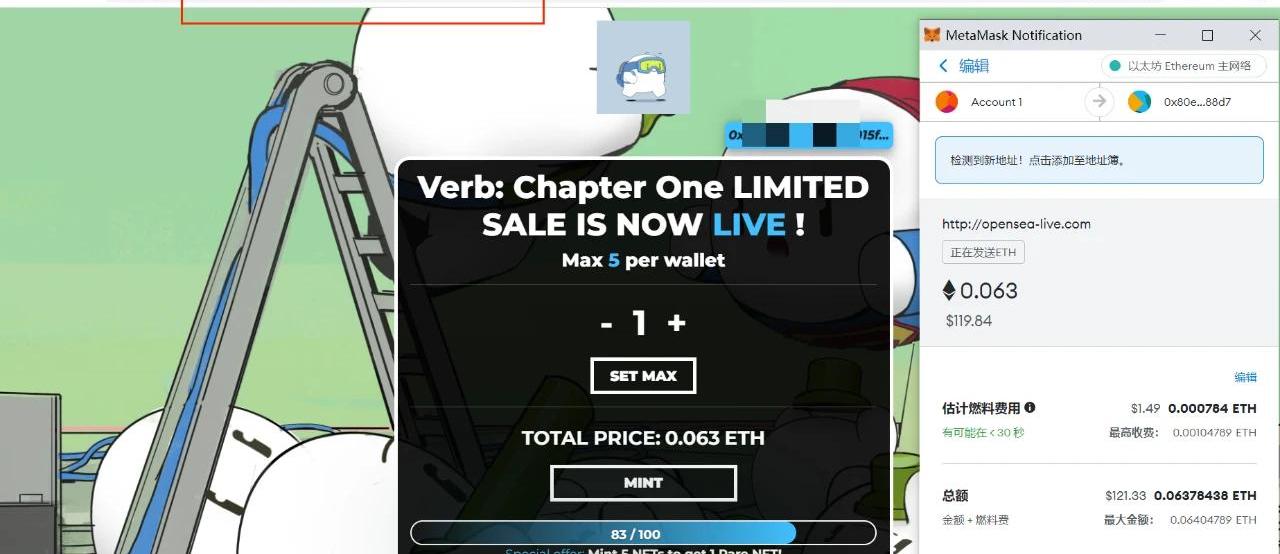

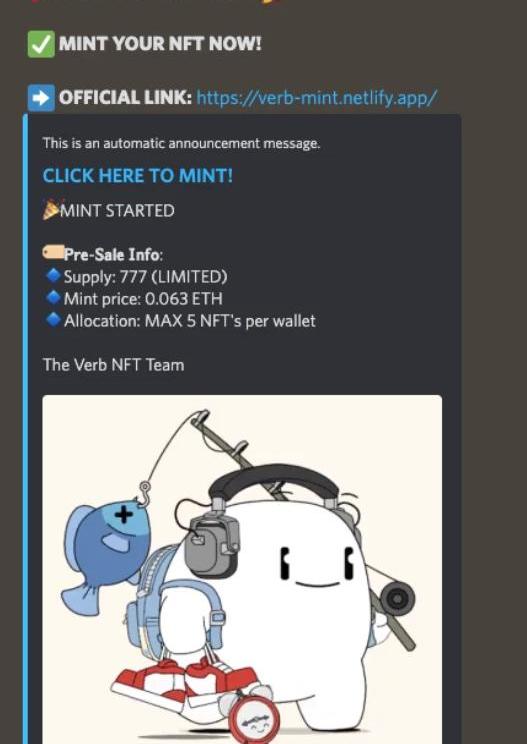

再來看下釣魚網站2:

慢霧:跨鏈互操作協議Nomad橋攻擊事件簡析:金色財經消息,據慢霧區消息,跨鏈互操作協議Nomad橋遭受黑客攻擊,導致資金被非預期的取出。慢霧安全團隊分析如下:

1. 在Nomad的Replica合約中,用戶可以通過send函數發起跨鏈交易,并在目標鏈上通過process函數進行執行。在進行process操作時會通過acceptableRoot檢查用戶提交的消息必須屬于是可接受的根,其會在prove中被設置。因此用戶必須提交有效的消息才可進行操作。

2. 項目方在進行Replica合約部署初始化時,先將可信根設置為0,隨后又通過update函數對可信根設置為正常非0數據。Replica合約中會通過confirmAt映射保存可信根開始生效的時間以便在acceptableRoot中檢查消息根是否有效。但在update新根時卻并未將舊的根的confirmAt設置為0,這將導致雖然合約中可信根改變了但舊的根仍然在生效狀態。

3. 因此攻擊者可以直接構造任意消息,由于未經過prove因此此消息映射返回的根是0,而項目方由于在初始化時將0設置為可信根且其并未隨著可信根的修改而失效,導致了攻擊者任意構造的消息可以正常執行,從而竊取Nomad橋的資產。

綜上,本次攻擊是由于Nomad橋Replica合約在初始化時可信根被設置為0x0,且在進行可信根修改時并未將舊根失效,導致了攻擊可以構造任意消息對橋進行資金竊取。[2022/8/2 2:52:59]

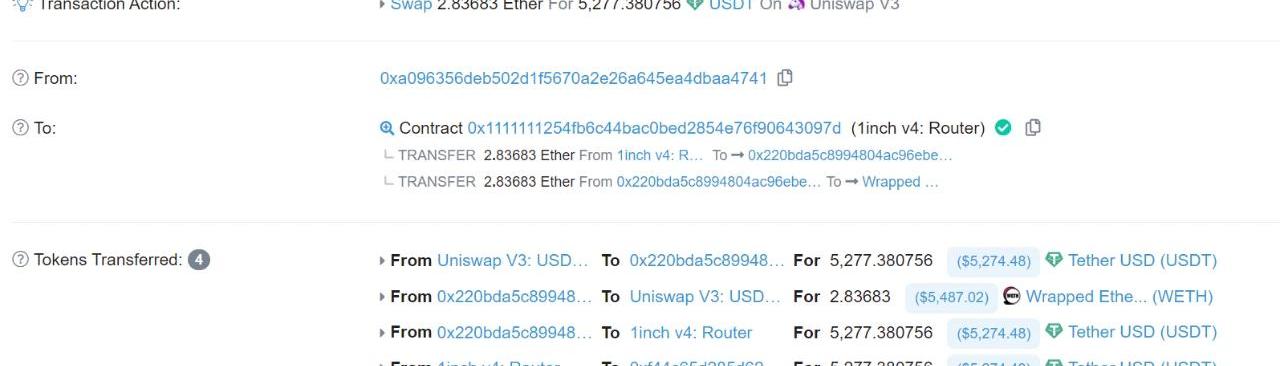

這三個站點仿佛都是一個模版生成出來的。對照三個釣魚網站分別揪出釣魚地址:釣魚地址1:0xe7b2AAa70D6133c78006A078b95dF8Be3613385E釣魚地址2:0xa096356DeB502d1F5670A2E26a645eA4dbAA4741釣魚地址3:0x80eE5caDf0f04058b9dF853017542Ab3dF9D88d7

慢霧:BXH于BSC鏈被盜的ETH、BTC類資產已全部跨鏈轉至相應鏈:11月3日消息,10月30日攻擊BXH的黑客(BSC: 0x48c94305bddfd80c6f4076963866d968cac27d79)在洗幣過程中,多次使用了 AnySwap、PancakeSwap、Ellipsis 等兌換平臺,其中部分 ETH 代幣被兌換成 BTC。此外,黑客現已將 13304.6 ETH、642.88 BTCB 代幣從 BSC 鏈轉移到 ETH、BTC 鏈,目前,初始黑客獲利地址仍有 15546 BNB 和價值超 3376 萬美元的代幣。慢霧 AML 將持續監控被盜資金的轉移,拉黑攻擊者控制的所有錢包地址,提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2021/11/3 6:28:49]

聲音 | 慢霧:Dapp、交易所等攻擊事件造成損失已近41億美金:慢霧數據顯示Dapp、交易所等攻擊事件造成的損失已達4098587697.68美金,半月增加近3億美金。據2月28日報道,慢霧區上線“被黑檔案庫(SlowMist Hacked)”,目前各類攻擊事件共造成約 3824082630.12 美金的損失。[2019/3/13]

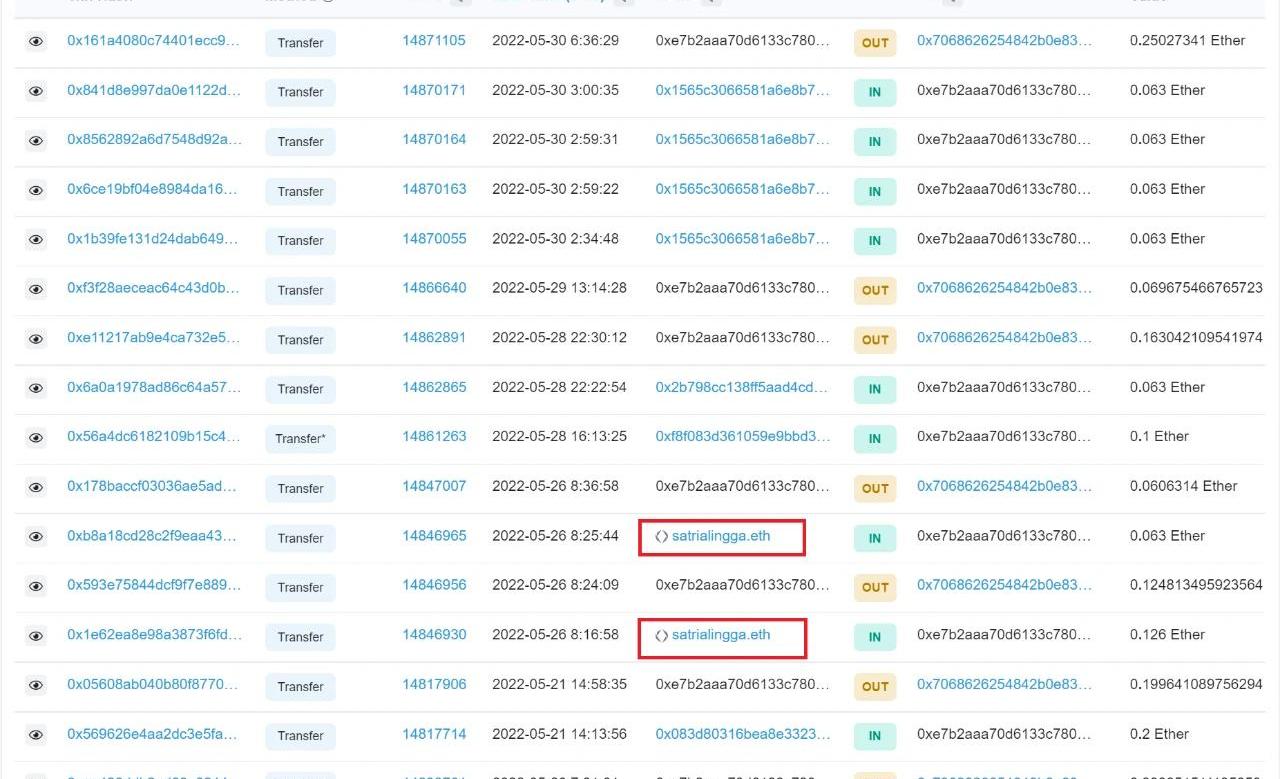

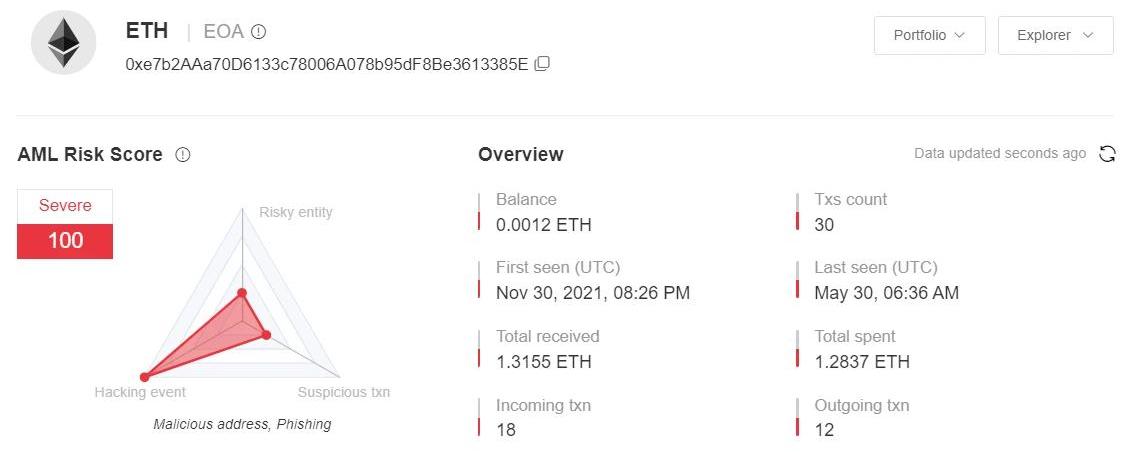

先分析釣魚地址1(0xe7b…85E):

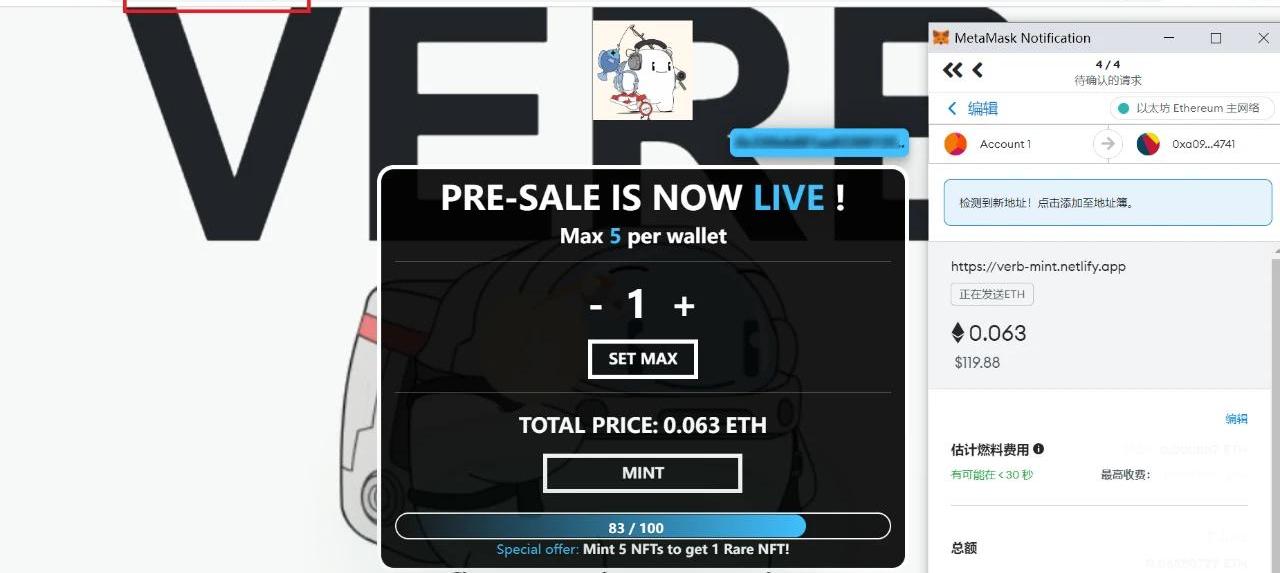

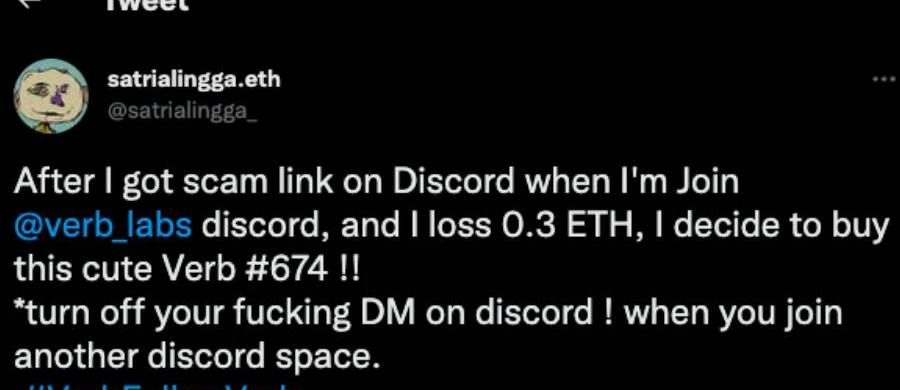

發現地址satrialingga.eth轉入過兩筆ETH,分別是0.063和0.126。隨后在Twitter上找到了用戶@satrialingga_,發現該用戶在5月26日6:48PM發文稱自己被騙了0.3枚ETH,并提醒大家在加入Discord時要關閉私信。顯然是遭遇了私信釣魚。

根據用戶@satrialingga_的信息,我們加入@verb_labs的Discord,剛加入就有2個機器人發私信進行釣魚詐騙。

騙子直接留了個釣魚形象的NFT圖片,生怕別人認不出來這是釣魚網站么?

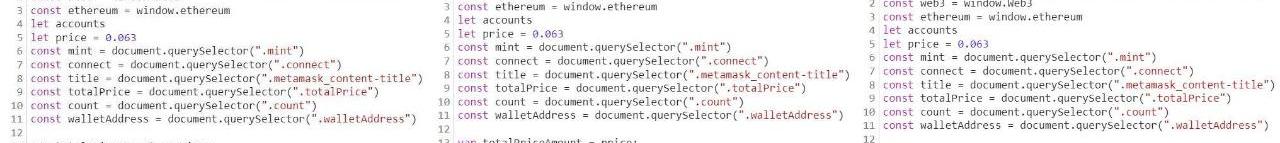

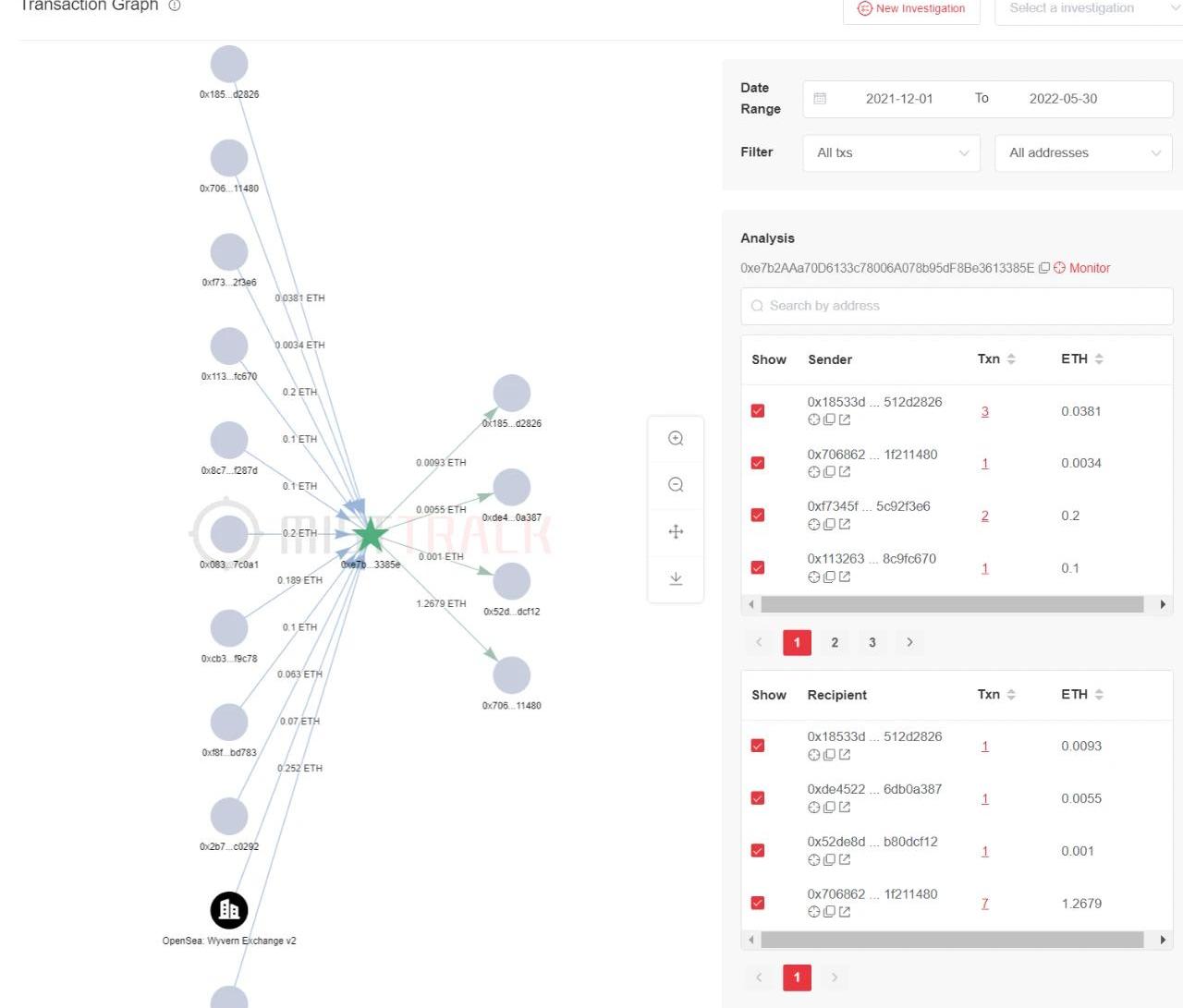

接著,我們使用MistTrack分析釣魚地址1:

發現盜來的錢基本被立馬轉走。

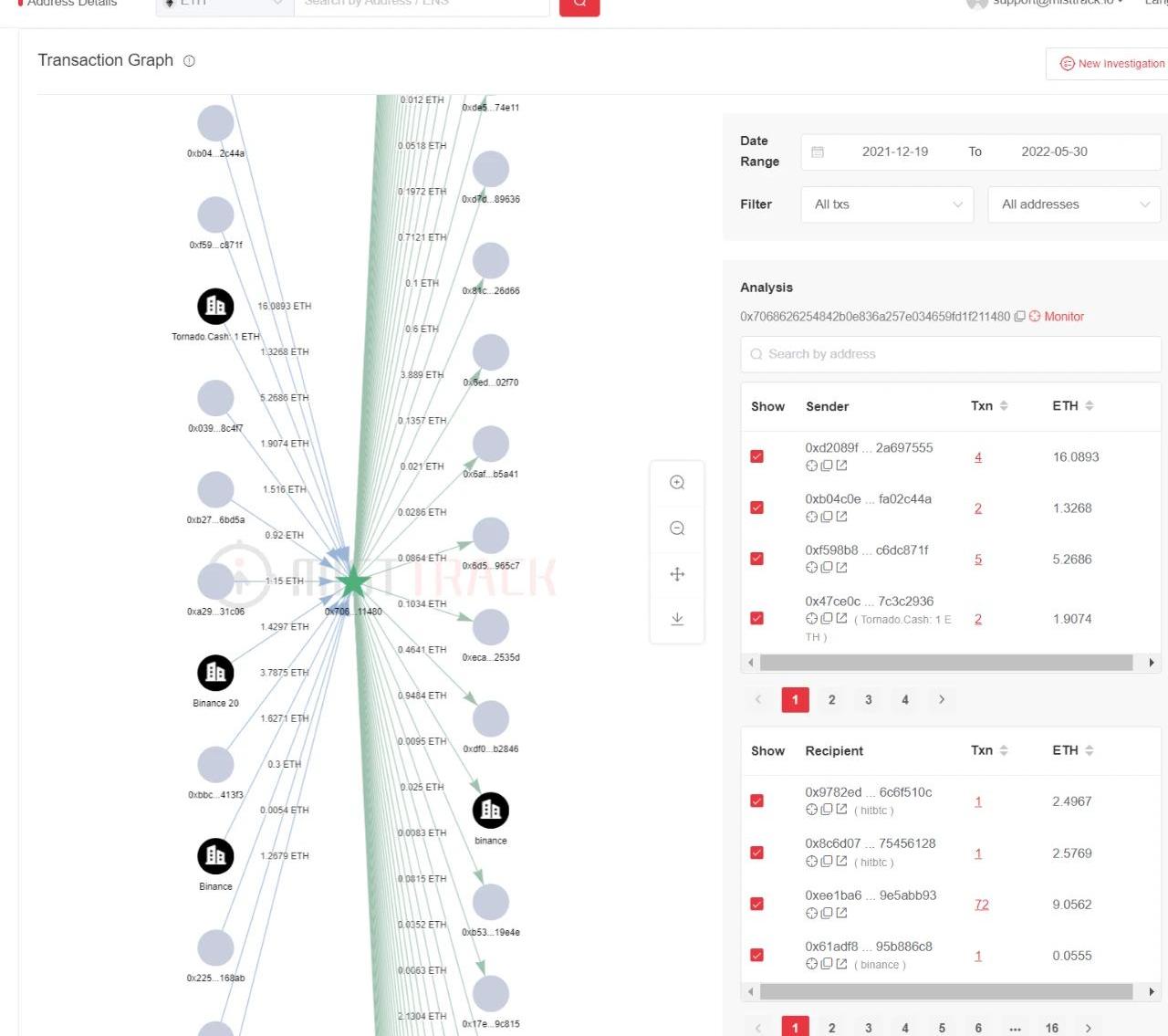

查看交易數較大的這個地址:0x7068626254842b0e836a257e034659fd1f211480:

該地址初始資金來自TornadoCash轉入的兩筆1ETH,總共收到約37ETH,并通過189筆轉出洗幣,有從Binance提幣和入金的交易記錄。接著,我們來分析釣魚網站2。發現地址2將盜來的大部分ETH都被換成USDT,并轉到地址0xf44c65d285d6282c36b85e6265f68a2876bf0d39,目前未轉移。

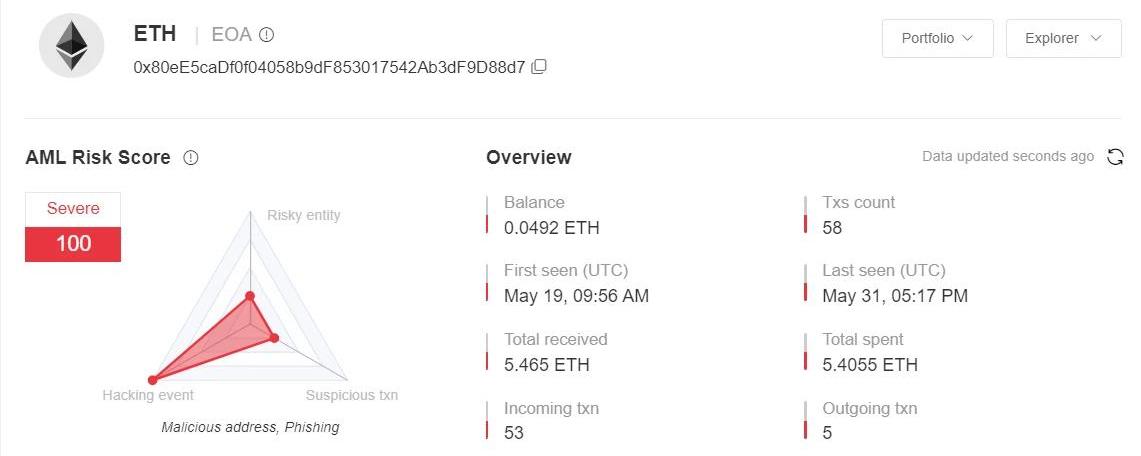

來看看最后一個釣魚網站3:經MistTrack分析,地址3共收到約5.5ETH,入金交易有53筆,看來被騙的人挺多。

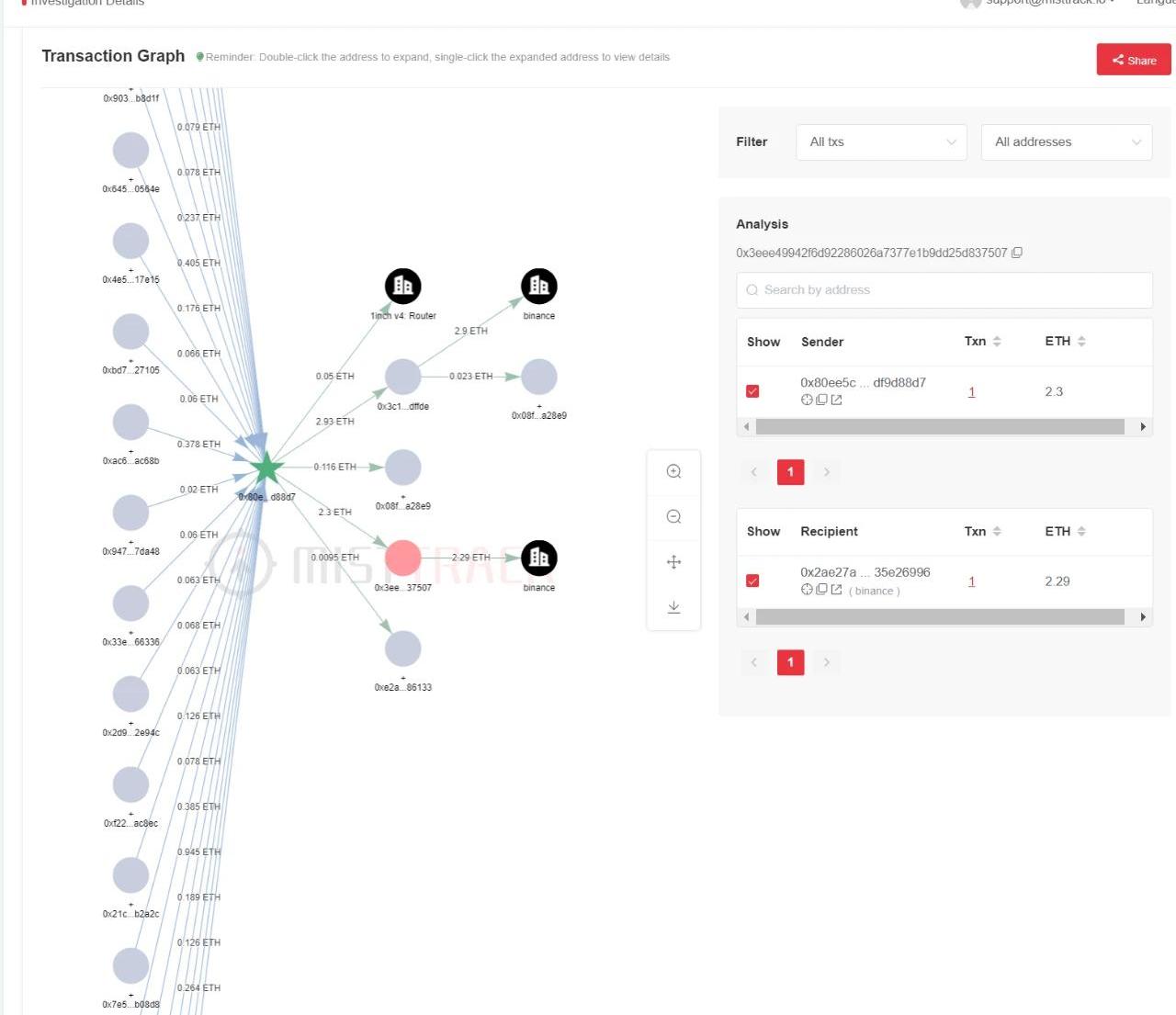

繼續追蹤,發現大部分ETH轉入Binance地址0x2ae27a28ffa6b08d4568133632268d1335e26996:

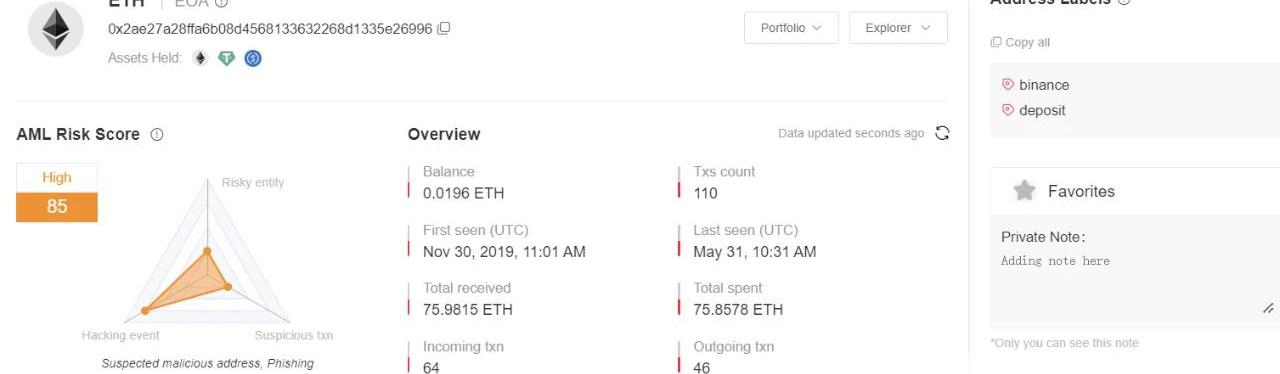

此地址在MistTrack的風險等級為高風險,共收到約76ETH。

以上就是本次關于Verb釣魚網站的全部分析內容。總結

本文主要是說明了由兩個小釣魚網站分析出一個大釣魚網站的事件。NFT釣魚網站層出不窮,制作成本非常低,已經形成流程化專業化的產業鏈,這些騙子通常直接使用一些工具去copy比較出名的NFT項目網站,誘騙用戶輸入私鑰助記詞或者是誘導用戶去授權。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT網站的URL。同時,不要點擊不明鏈接,盡量通過官方網頁或者官方的媒體平臺去加入Discord等,這也能避免一些釣魚。

Tags:ETHVERERBROCeth大學申請條件Rari Governance Tokentogetherbnb游戲官網ROCKET幣

KeyTakeaway Web2的社交媒體具有流量壟斷地位,Web3帶來了一些變量,使用戶走在產品開發之前。同時社交媒體巨頭正在進軍NFT領域,并嘗試與自己的業務場景做融合.

1900/1/1 0:00:00今日早間,加密貨幣分析師Otteroooo于個人推特發布了一篇關于CeFi巨頭BlockFi資金狀況的詳盡調查,得出結論稱BlockFi很有可能也將陷入流動性危機.

1900/1/1 0:00:00NFT數據日報是由Odaily星球日報與NFT數據整合平臺NFTGO.io合作的一檔欄目,旨在向NFT愛好者與投資者展示近24小時的NFT市場整體規模、交易活躍度、子領域市占比.

1900/1/1 0:00:00在全球范圍內,NFT正越來越多地進入日常使用。從2021年2月開始,NFT開始爆炸式增長,每周交易量超過200萬美元,并在數月的時間里的時間里,大型NFT項目的總市值增長高達2000%.

1900/1/1 0:00:00隨著加密貨幣在世界范圍內的使用率和關注度不斷增長,圍繞著加密加密貨幣而出現的各種投資案例也在增長.

1900/1/1 0:00:00今年以來,受到多國貨幣政策收緊和全球疫情反復的多重影響,加密市場轉入了劇烈的震蕩下行趨勢。根據CoinGecko的統計,6月14日加密市場的總市值跌破了1萬億美元關口,這是自2021年2月以來的.

1900/1/1 0:00:00