BTC/HKD+0.17%

BTC/HKD+0.17% ETH/HKD+0.22%

ETH/HKD+0.22% LTC/HKD+0.8%

LTC/HKD+0.8% ADA/HKD-1.96%

ADA/HKD-1.96% SOL/HKD+1.41%

SOL/HKD+1.41% XRP/HKD-1.1%

XRP/HKD-1.1%事件背景

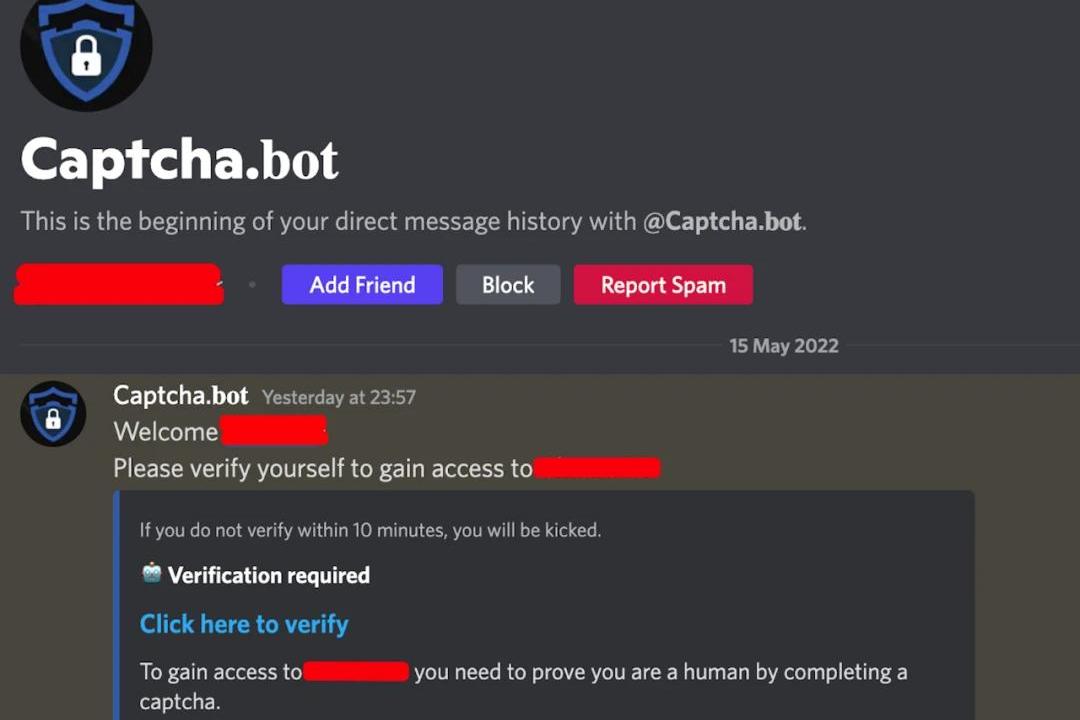

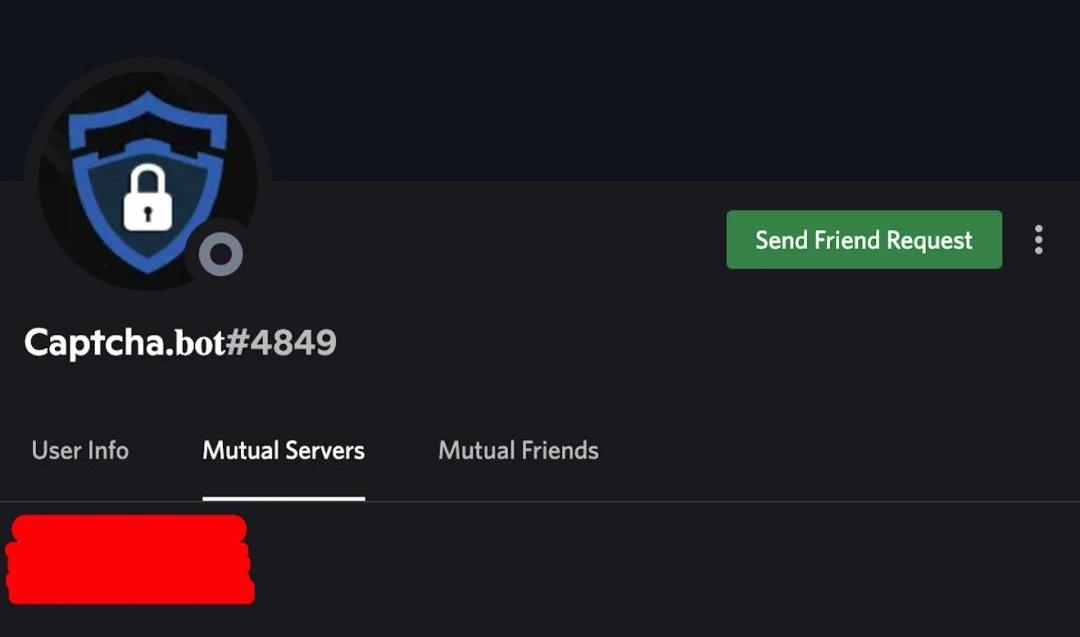

5月16日凌晨,當我在尋找家人的時候,從項目官網的邀請鏈接加入了官方的Discord服務器。在我加入服務器后立刻就有一個"機器人"(Captcha.bot)發來私信要我進行人機驗證。這一切看起來相當的合理。我也點擊了這個驗證鏈接進行查看。

釣魚手法分析

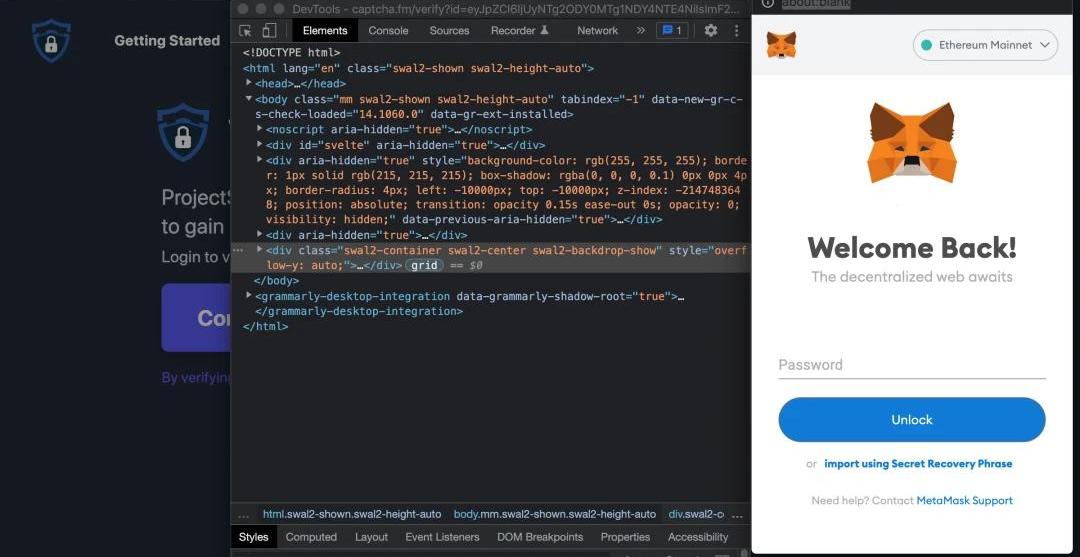

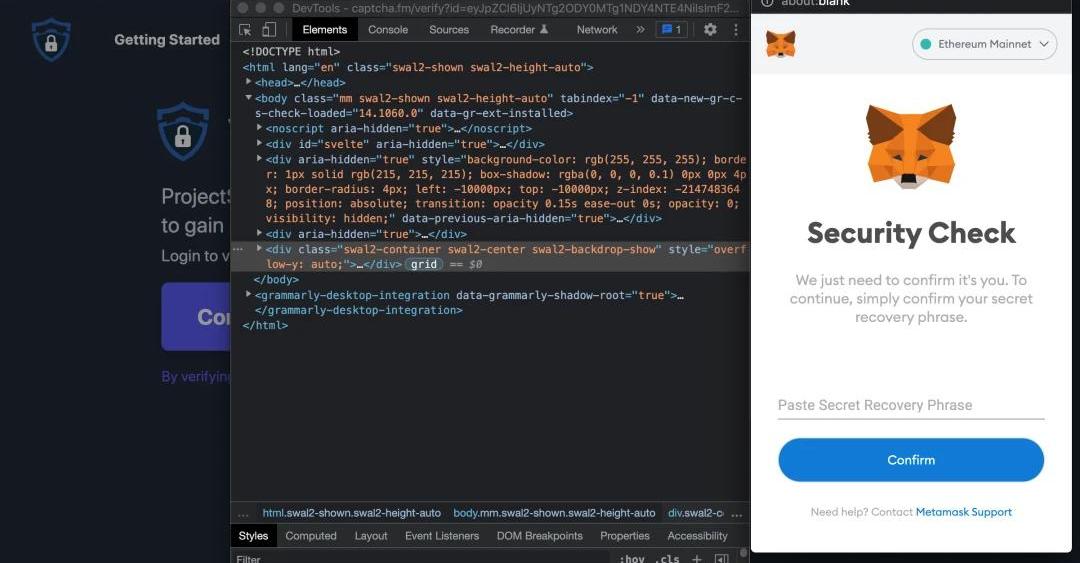

我訪問"機器人"(Captcha.bot)發來的鏈接后,是有讓我進行人機驗證的,但是當我驗證通過后,發現它要求喚起我的小狐貍(MetaMask)錢包,喚起的錢包界面挺真實的,如下圖所示,但是我看到了錢包的地址欄顯示"about:blank"這引起了我的警惕,如果是插件喚起的就不會有這個"about:blank"的地址欄了。接下來我隨意輸入了密碼,并且通過審查元素查看,確定這個小狐貍(MetaMask)界面是由虛假網站"https://captcha.fm/"彈出的,并不是真實的錢包界面,于是我開始調試這個錢包。

慢霧:CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus:7月26日消息,慢霧發推稱,CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus Group。慢霧表示,TGGMvM開頭地址收到了與Alphapo事件有關TJF7md開頭地址轉入的近1.2億枚TRX,而TGGMvM開頭地址在7月22日時還收到了通過TNMW5i開頭和TJ6k7a開頭地址轉入的來自Coinspaid熱錢包的資金。而TNMW5i開頭地址則曾收到了來自Atomic攻擊者使用地址的資金。[2023/7/26 16:00:16]

慢霧:LendHub疑似被攻擊損失近600萬美金,1100枚ETH已轉移到Tornado Cash:金色財經報道,據慢霧區情報,HECO生態跨鏈借貸平臺LendHub疑似被攻擊,主要黑客獲利地址為0x9d01..ab03。黑客于1月12日從Tornado.Cash接收100ETH后,將部分資金跨鏈到Heco鏈展開攻擊后獲利,后使用多個平臺(如TransitSwap、Multichain、Uniswap、Curve和OptimismBridge)跨鏈或兌換被盜資金。截至目前,黑客已分11筆共轉1,100ETH到Tornado.Cash。被攻擊的具體原因尚待分析,慢霧安全團隊將持續跟進此事件。[2023/1/13 11:10:43]

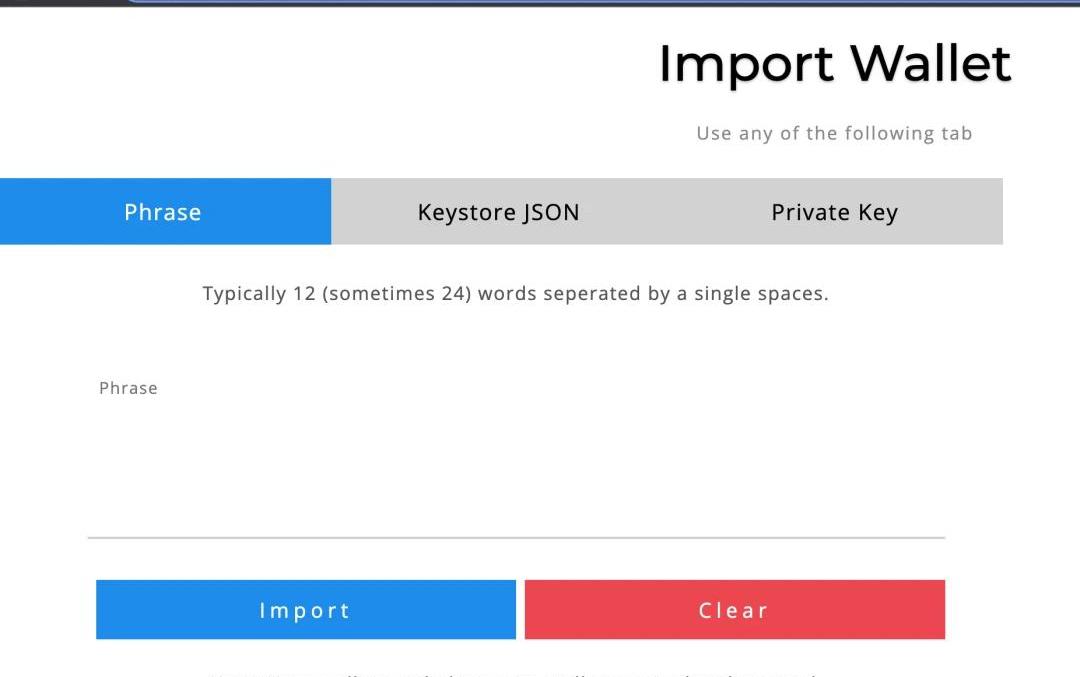

在隨意輸入密碼后,這個虛假的錢包界面進入到"SecurityCheck"界面,要求我輸入助記詞進行驗證。注意,輸入的密碼和和助記詞會被加密發送到惡意站點的服務端。

慢霧:yearn攻擊者利用閃電貸通過若干步驟完成獲利:2021年02月05日,據慢霧區情報,知名的鏈上機槍池yearnfinance的DAI策略池遭受攻擊,慢霧安全團隊第一時間跟進分析,并以簡訊的形式給大家分享細節,供大家參考:

1.攻擊者首先從dYdX和AAVE中使用閃電貸借出大量的ETH;

2.攻擊者使用從第一步借出的ETH在Compound中借出DAI和USDC;

3.攻擊者將第二部中的所有USDC和大部分的DAI存入到CurveDAI/USDC/USDT池中,這個時候由于攻擊者存入流動性巨大,其實已經控制CruveDAI/USDC/USDT的大部分流動性;

4.攻擊者從Curve池中取出一定量的USDT,使DAI/USDT/USDC的比例失衡,及DAI/(USDT&USDC)貶值;

5.攻擊者第三步將剩余的DAI充值進yearnDAI策略池中,接著調用yearnDAI策略池的earn函數,將充值的DAI以失衡的比例轉入CurveDAI/USDT/USDC池中,同時yearnDAI策略池將獲得一定量的3CRV代幣;

6.攻擊者將第4步取走的USDT重新存入CurveDAI/USDT/USDC池中,使DAI/USDT/USDC的比例恢復;

7.攻擊者觸發yearnDAI策略池的withdraw函數,由于yearnDAI策略池存入時用的是失衡的比例,現在使用正常的比例體現,DAI在池中的占比提升,導致同等數量的3CRV代幣能取回的DAI的數量會變少。這部分少取回的代幣留在了CurveDAI/USDC/USDT池中;

8.由于第三步中攻擊者已經持有了CurveDAI/USDC/USDT池中大部分的流動性,導致yearnDAI策略池未能取回的DAI將大部分分給了攻擊者9.重復上述3-8步驟5次,并歸還閃電貸,完成獲利。參考攻擊交易見原文鏈接。[2021/2/5 18:58:47]

聲音 | 慢霧:采用鏈上隨機數方案的 DApp 需緊急暫停:根據近期針對EOS DApp遭遇“交易排擠攻擊”的持續性威脅情報監測:EOS.WIN、FarmEOS、影骰、LuckBet、GameBet、Fishing、EOSDice、STACK DICE、ggeos等知名DAPP陸續被攻破,該攻擊團伙(floatingsnow等)的攻擊行為還在持續。在EOS主網從根本上解決這類缺陷之前,慢霧建議所有采用鏈上隨機數方案的DAPP緊急暫停并做好風控機制升級。為了安全起見,強烈建議所有競技類DAPP采用EOS官方很早就推薦的鏈下隨機種子的隨機數生成方案[2019/1/16]

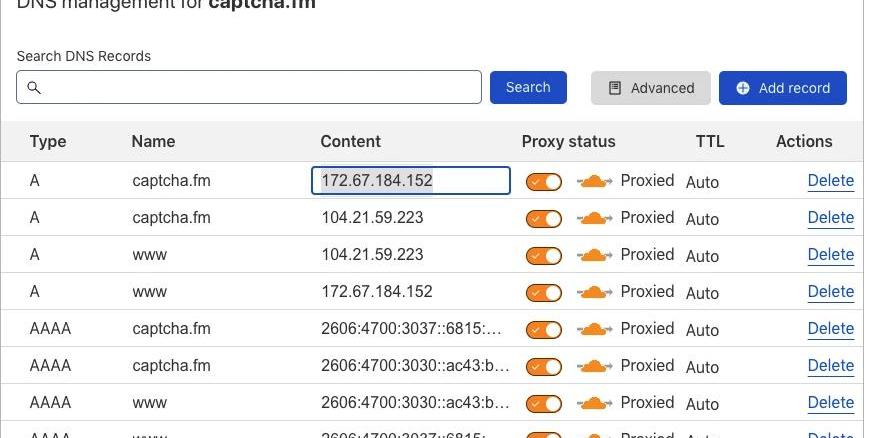

通過分析域名可以發現,這惡意域名captcha.fm解析到了172.67.184.152和104.21.59.223,但是都是托管在cloudflare上,只能是反手一個舉報了。

分析惡意賬號

下載保存好惡意站點的源碼后,我將情報發給了項目方團隊,并開始分析這次釣魚攻擊的賬號。由于我剛加入家人群,就收到了下面的這個地址發來的驗證消息。經過分析,這個賬號是一個偽裝成Captcha.bot機器人的普通賬號,當我加入到官方服務器后,這個假Captcha.bot機器人立刻從官方服務器私發我假的人機驗證鏈接,從而引導我輸入錢包密碼和助記詞。

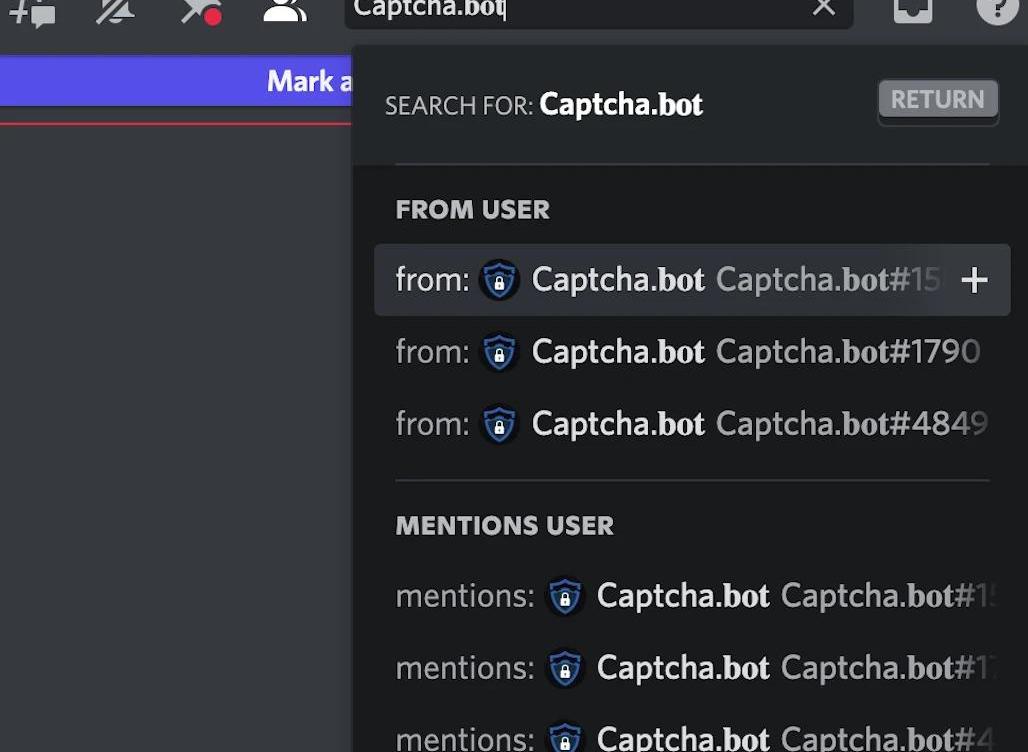

我在相關頻道里面搜索了Captcha.bot,發現有好幾個假Captcha.bot,于是將這幾個賬號也一并同步給了項目方團隊,項目方團隊很給力,也很及時地進行了處理,把這幾個假Captcha.bot刪除了,并一起討論了可能的防范方式。

再次收到釣魚鏈接

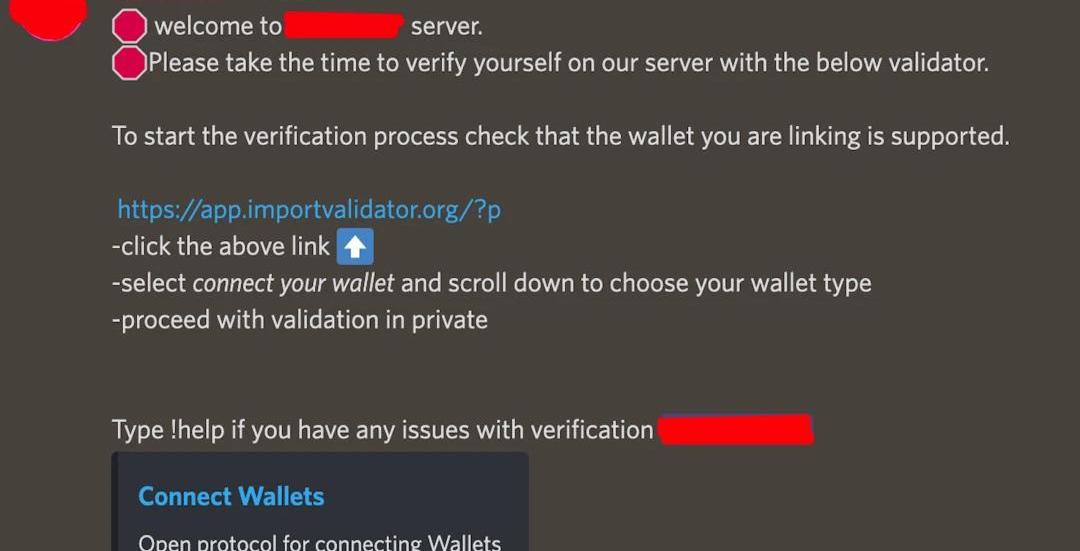

事情還沒結束,第二天早上又一位慢霧的小伙伴加入到官方Discord服務器中,再次收到惡意賬戶發來的私信,里面包含著一個釣魚鏈接,不同的是,這次的釣魚者直接偽裝成官方的賬戶發送私信。

這次釣魚者講的故事是在鏈接中導入助記詞進行身份驗證,然而不是采用假小狐貍(MetaMask)的界面來欺騙用戶,而是直接在頁面上引導用戶輸入助記詞了,這個釣魚手法就沒這么真。釣魚網站的域名和IP是app.importvalidator.org47.250.129.219,用的是阿里云的服務,同樣反手一個舉報。

釣魚防范方式

各種釣魚手法和事件層出不窮,用戶要學會自己識別各種釣魚手法避免被騙,項目方也要加強對用戶安全意識的教育。用戶在加入Discord后要在隱私功能中禁止服務器中的用戶進行私聊。同時用戶也需要提高自己的安全意識,學會識別偽裝MetaMask的攻擊手法,網頁喚起MetaMask請求進行簽名的時候要識別簽名的內容,如果不能識別簽名是否是惡意的就拒絕網頁的請求。在參與Web3項目的時候無論何時何地都不要在網頁上導入私鑰/助記詞。盡可能地使用硬件錢包,由于硬件錢包一般不能直接導出助記詞或私鑰,所以可以提高助記詞私鑰被盜門檻。項目方團隊也要時刻關注社區用戶的反饋,及時在社區Discord服務器中刪除惡意賬戶,并在用戶剛加入Discord服務器時進行防釣魚的安全教育。Discord隱私設置和安全配置參考鏈接:https://discord.com/safety/360043857751-Four-steps-to-a-super-safe-accounthttps://support.discord.com/hc/en-us/articles/217916488-Blocking-Privacy-Settings-

頭條 以太坊將進行硬分叉升級,以將難度炸彈推遲大約2-3個月星球日報訊官方消息,以太坊主網將在區塊高度15050000進行GrayGlacier硬分叉升級,以將難度炸彈推遲大約2-3個月.

1900/1/1 0:00:00NFT數據日報是由Odaily星球日報與NFT數據整合平臺NFTGO.io合作的一檔欄目,旨在向NFT愛好者與投資者展示近24小時的NFT市場整體規模、交易活躍度、子領域市占比.

1900/1/1 0:00:002021年3月11日,一副名為《每一天:前5000天》的NFT數字藝術品在英國拍賣行佳士得,以6935萬美元成交,約合人民幣4.5億元.

1900/1/1 0:00:00北京時間5月24日晚,由Terra創始人DoKwon提出“重建Terra生態計劃2”提案經過社區投票正式通過.

1900/1/1 0:00:00免責聲明:以下內容不屬于財務建議,作者擁有文章中所涉及的一些代幣。這篇文章概述了大部分加密貨幣生態系統,特別是作者認為最有趣的協議和領域的發展.

1900/1/1 0:00:00近兩天在市場行情疲軟的環境下,粉絲代幣卻集體迎來一波小高潮。根據Coinmarketcap數據,近24小時,98%的粉絲代幣均處于上升趨勢中,平均漲幅近13%,其中最高漲幅約為43%.

1900/1/1 0:00:00