BTC/HKD-0.56%

BTC/HKD-0.56% ETH/HKD-2.49%

ETH/HKD-2.49% LTC/HKD-2.48%

LTC/HKD-2.48% ADA/HKD-0.53%

ADA/HKD-0.53% SOL/HKD-2%

SOL/HKD-2% XRP/HKD-2.18%

XRP/HKD-2.18%DNSHijacking(劫持)大家應該都耳濡目染了,歷史上MyEtherWallet、PancakeSwap、SpiritSwap、KLAYswap、ConvexFinance等等以及今天的CurveFinance,十來個知名加密貨幣項目都遭遇過。但很多人可能不一定知道其劫持的根本原因,更重要的是如何防御,我這里做個簡單分享。DNS可以讓我們訪問目標域名時找到對應的IP:Domain->IP_REAL如果這種指向關系被攻擊者替換了:Domain->IP_BAD(攻擊者控制)那這個IP_BAD所在服務器響應的內容,攻擊者就可以任意偽造了。最終對于用戶來說,在瀏覽器里目標域名下的任何內容都可能有問題。DNS劫持其實分為好幾種可能性,比如常見的有兩大類:域名控制臺被黑,攻擊者可以任意修改其中的DNSA記錄(把IP指向攻擊者控制的IP_BAD),或者直接修改Nameservers為攻擊者控制的DNS服務器;在網絡上做粗暴的中間人劫持,強制把目標域名指向IP_BAD。第1點的劫持可以做到靜默劫持,也就是用戶瀏覽器那端不會有任何安全提示,因為此時HTTPS證書,攻擊者是可以簽發另一個合法的。第2點的劫持,在域名采用HTTPS的情況下就沒法靜默劫持了,會出現HTTPS證書錯誤提示,但用戶可以強制繼續訪問,除非目標域名配置了HSTS安全機制。重點強調下:如果現在有Crypto/Web3項目的域名沒有強制HTTPS(意思是還存在HTTP可以訪問的情況),及HTTPS沒有強制開啟HSTS(HTTPStrictTransportSecurity),那么對于第2點這種劫持場景是有很大風險的。大家擦亮眼睛,一定要警惕。對于項目方來說,除了對自己的域名HTTPS+HSTS配置完備之外,可以常規做如下安全檢查:檢查域名相關DNS記錄(A及NS)是否正常;檢查域名在瀏覽器里的證書顯示是否是自己配置的;檢查域名管理的相關平臺是否開啟了雙因素認證;檢查Web服務請求日志及相關日志是否正常。對于用戶來說,防御要點好幾條,我一一講解下。對于關鍵域名,堅決不以HTTP形式訪問,比如:http://examplecom而應該始終HTTPS形式:https://examplecom如果HTTPS形式,瀏覽器有HTTPS證書報錯,那么堅決不繼續。這一點可以對抗非靜默的DNS劫持攻擊。對于靜默劫持的情況,不管是DNS劫持、還是項目方服務器被黑、內部作惡、項目前端代碼被供應鏈攻擊投等,其實站在用戶角度來看,最終的體現都一樣。瀏覽器側不會有任何異常,直到有用戶的資產被盜才可能發現。那么這種情況下用戶如何防御呢?用戶除了保持每一步操作的警惕外。我推薦一個在Web2時代就非常知名的瀏覽器安全擴展:@noscript(推特雖然很久很久沒更新,不過驚喜發現官網更新了,擴展也更新了),是@ma1的作品。NoScript默認攔截植入的JavaScript文件。

以太坊客戶端Prysm已通過慢霧安全審計:發現2個低風險和1個建議漏洞:金色財經報道,慢霧(SlowMist)宣布已正式完成了對以太坊共識層客戶端 Prysm 的安全審計服務,發現了2個低風險和1個建議漏洞,目前問題已得到解決,并由審計人員再次審查并通過。Prysm是當前用戶規模最大的以太坊客戶端,目前有超過 42% 的驗證節點都在使用 Prysm 驗證交易,由以太坊核心開發團隊 Prysmatic Labs 開發。[2023/2/23 12:23:48]

慢霧:Transit Swap黑客攻擊交易被搶跑,套利機器人獲利超100萬美元:10月1日消息,據慢霧安全團隊情報,Transit Swap 黑客轉移用戶 BSC 鏈 BUSD 資產時被套利機器人搶跑,區塊高度為21816885,獲利107萬BUSD。套利機器人相關地址列表如下:0xa957...70d2、0x90b5...8ff4、0xcfb0...7ac7、

截止到目前,在各方的共同努力下,黑客已將 70% 左右的被盜資產退還到Transit Swap開發者地址,建議套利機器人所屬人同樣通過service@transit.finance或鏈上地址與Transit Swap取得聯系,共同將此次被盜事件的受害用戶損失降低到最小。[2022/10/2 18:37:44]

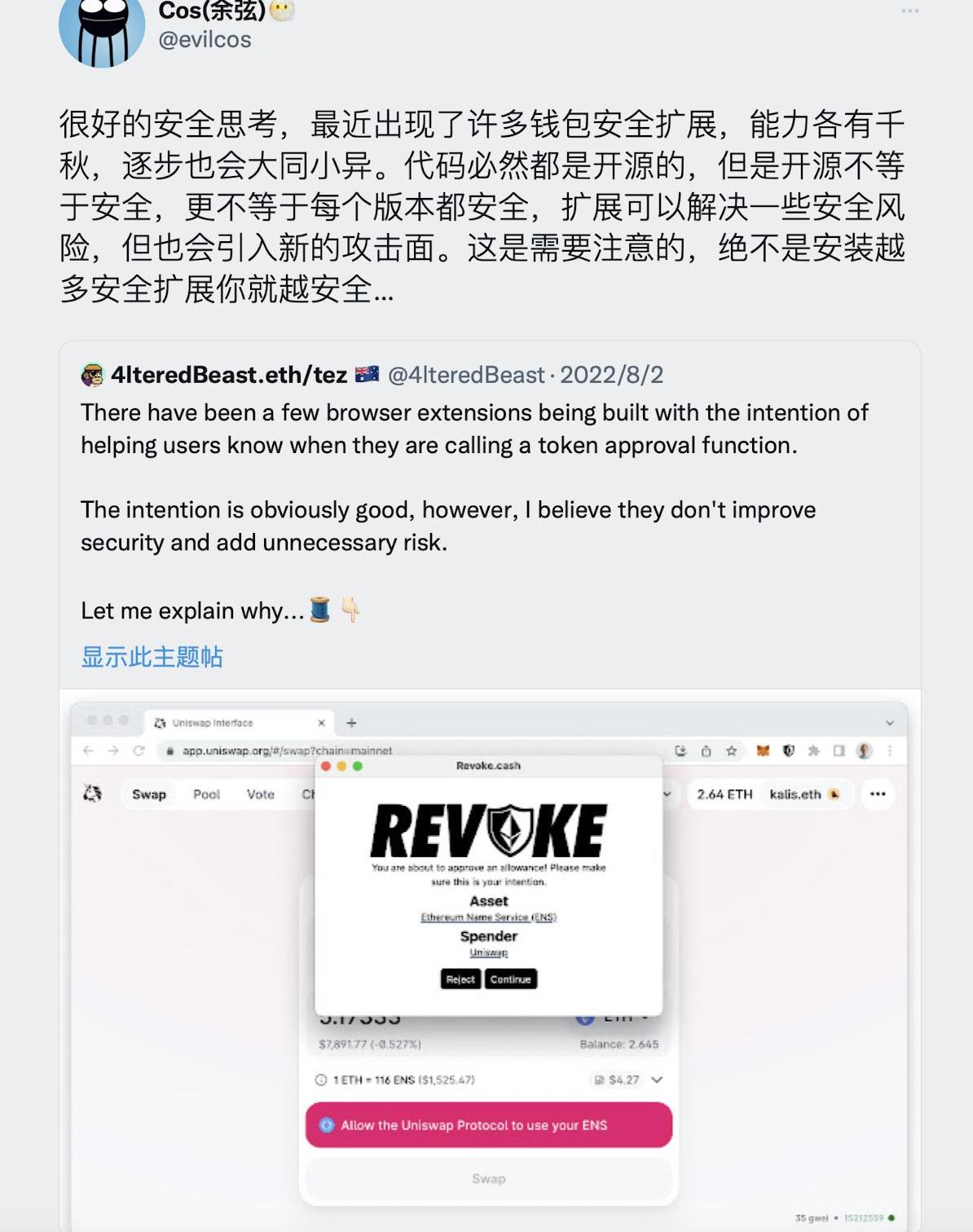

但是NoScript有一點的上手習慣門檻,有時候可能會很煩,我的建議是對于重要的域名訪問可以在安裝了NoScript的瀏覽器(比如Firefox)上進行,其他的盡管在另一個瀏覽器(如Chrome)上進行。隔離操作是一個很好的安全習慣。許多你可能覺得繁瑣的,駕馭后、習慣后,那么一切都還好。但是這并不能做到完美防御,比如這次@CurveFinance的攻擊,攻擊者更改了其DNSA記錄,指向一個IP_BAD,然后污染了前端頁面的:https://curvefi/js/app.ca2e5d81.js植入了盜幣有關的惡意代碼。如果我們之前NoScript信任了Curve,那么這次也可能中招。可能有人會說了要不要多安裝一些瀏覽器安全擴展,我的看法之前已經提過:

慢霧MistTrack:DeFi項目Pickle Finance pDAI池被盜資金再次發生異動,多次使用Uniswap進行兌換:據慢霧MistTrack監測信息顯示,2020-11-22 攻擊 pickle pDAI池的黑客地址(0x701781...7a4E08)繼1月8日異動后,再次于1月14日發生異動。此前黑客地址轉移了1500萬DAI到五個新地址,現除了地址5(0x64bA3e...fF62DB),其余四個地址均發生異動,其中地址1(0x607d65...04e461)和地址2(0x17d4fe...2b7a39)分別向另一個地址3(0x157b0f...862a01)轉入400萬DAI。除此之外,慢霧MistTrack監測到1月9日、11日,黑客均向地址3(0x157b0f...862a01)分別轉入176萬DAI、300萬DAI,緊接著地址3(0x157b0f...862a01)于當天通過Uniswap、1inch將一部分DAI兌換成CORN或COMP,另一部分DAI轉到地址1(0x607d65...04e461)、地址2(0x17d4fe...2b7a39)。

目前地址1(0x607d65...04e461)有1億9千萬cDAI,地址2(0x17d4fe...2b7a39)有4億3千萬cDAI,地址3(0x157b0f...862a01)有32萬DAI,地址5(0x64bA3e...fF62DB)有400萬 DAI。[2021/1/15 16:15:10]

慢霧安全團隊發布 BEC智能合約無限轉幣漏洞分析及預警:據了解,4月22日13時左右,BEC出現異常交易。慢霧安全團隊第一時間分析發現,BEC智能合約(https://etherscan.io/address/0xc5d105e63711398af9bbff092d4b6769c82f793d)中的batchTransfer批量轉賬函數存在漏洞,攻擊者可傳入很大的value數值,使cnt*value后超過unit256的最大值使其溢出導致amount變為0。

通過此次分析,慢霧安全團隊建議智能合約開發者在批量轉賬時嚴格校驗轉出總額amount是否大于0,及在for循環內執行balances[msg.sender].sub(value)操作。

這類漏洞屬于不可逆的破壞型漏洞,慢霧安全團隊建議其他智能合約發布方及時自查。[2018/4/23]

這個話題我暫時先介紹到這,目的是盡可能把其中要點進行安全科普。至于其他一些姿勢,后面有機會我再展開。原地址

ENS在上線至今5年多的時間里,已從最初的以太坊地址解析逐步發展為Web3世界的名片,并且隨著ENS的發展采用以及Web3的變革極有可能成為Web3中的.com頂級域.

1900/1/1 0:00:007月28日,以太坊二層隱私解決方案AztecNetwork宣布開源EVM編程語言Huff。該語言由AztecNetwork創始人ZacWilliamson在2019年創建,是一種類匯編語言,允許.

1900/1/1 0:00:00NFT 數據日報是由Odaily星球日報與NFT數據整合平臺NFTGO合作的一檔欄目,旨在向NFT愛好者與 投資 法官通過NFT向黑客送達向原告償還近100萬USDT的判決:金色財經報道.

1900/1/1 0:00:00序言 當前的比特幣網絡或者以太坊網絡,全網都會有不少等待區塊打包確定的交易。這種交易等待確認機制,極大地打擊用戶使用的體驗,交易擁堵是整個行業現在亟待解決的問題.

1900/1/1 0:00:008月10日,一個項目以StealthDrop(隱形發射)形式發售,全部freeMint,僅需付gas費,在發售一天之內最高漲到2.45ETH,這意味著它在一日之內就完成了將近千倍的收益.

1900/1/1 0:00:00隨著以太坊合并升級逐漸臨近,加密圈內關于“升級后以太坊礦工將何去何從”的話題再次被廣泛討論,近日常駐美國的加密老玩家郭宏才建立以太坊分叉討論群.

1900/1/1 0:00:00