BTC/HKD-0.49%

BTC/HKD-0.49% ETH/HKD-2.16%

ETH/HKD-2.16% LTC/HKD-2.55%

LTC/HKD-2.55% ADA/HKD-0.64%

ADA/HKD-0.64% SOL/HKD-1.94%

SOL/HKD-1.94% XRP/HKD-2.79%

XRP/HKD-2.79%今天下午,加密用戶3155.eth發文稱,一些頂級MEV機器人正成為黑客的攻擊目標,其「三明治攻擊」中的交易模塊被替換,目前已造成超過2000萬美元的損失,這可能成為整個MEV生態系統的主要轉折點。Odaily星球日報查詢發現,黑客攻擊發生在約10小時前,黑客使用了八個錢包地址,對五個MEV機器人實施攻擊,分別是:

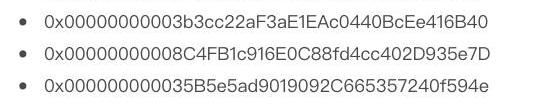

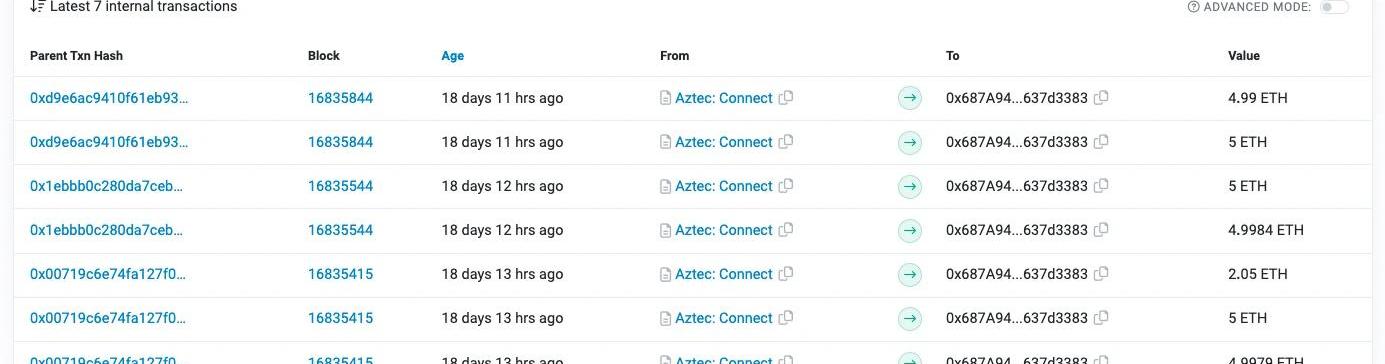

根據鏈上分析機構Lookonchain統計,目前總損失約2520萬美元,主要涉及五大幣種,具體如下:7461個WETH、530萬美元USDC、300萬美元USDT、65個WBTC以及170萬美元DAI。在了解本次攻擊前,我們首先需要知道什么是MEV以及MEV是如何實現三明治攻擊的?所謂MEV是“礦工可提取價值”或“最大可提取價值”的縮寫。礦工或者驗證者,有能力在區塊內對交易進行排序,從而使得部分交易可以搶先交易。通常的做法是,一些MEV機器人會支付高昂的GAS費用從而獲得驗證者優先排序處理交易,通過價差獲利;當然,也會有驗證者直接下場,沒有支付高昂GAS費用但優先打包自己的交易。良性的MEV形式是套利、清算,而被DeFi玩家詬病的則是「三明治攻擊」,即在原始交易之前就“插隊”進行自己的交易購買資產,然后加價賣給原始購買者。通常而言,bundle可以拆分為三筆交易:1)大量買入,2)被夾用戶的交易;3)大量賣出。安全公司CertiK告訴Odaily星球日報,本次黑客攻擊之所以能夠成功,在于黑客自己成為驗證器,可以看到MEV機器人的bundle原始信息,從而將第二步替換了成自己的交易,用便宜的Token換走了MEV機器人的資金。“驗證者一般需要訪問某些特定信息來挖掘交易,而惡意驗證者其實可以從中諸如公共內存池中獲取bundle的信息。flashbot驗證者通常比較可靠,因為他們都要通過MevHUB的KYC驗證,以保證數據來源安全可信。在這種情況下,因為驗證者掌握了信息,所以能先于MEV搜尋者或MEV機器人發起搶先交易。”Odaily星球日報查詢鏈上數據發現,以太坊區塊16964664屬于Slot6137846,由驗證器552061提議,該驗證器的32ETH資金是黑客在18天通過隱私保護協議AztecNetwork進行轉賬,匯入0x873f73開頭的地址,如下所示:

前10大LADYS巨鯨地址的未實現利潤總計超過2000萬美元:金色財經報道,據The Block Research通過Nansen和Lookonchain分析的鏈上數據,排名前10的LADYS巨鯨地址的未實現利潤總計超過2000萬美元。根據鏈上數據,雖然一些鯨魚已經出售了一些資產,但他們仍然持有超過 176 萬億個LADYS,約占其總供應量的 20%。根據鏈上數據,排名前 10 位的母鯨中有 6 家的賬面利潤超過 100 萬美元。然而,前三名的鯨魚地址已被列入黑名單,這意味著他們可能永遠無法兌現。[2023/5/16 15:06:32]

Solana驗證者正試圖通過恢復到舊軟件來恢復網絡速度:金色財經報道,據官方推特消息,Solana 驗證者正試圖通過恢復到舊版本軟件來恢復網絡速度,該修復過程或將需要幾個小時事件,重置網絡目前被視為恢復網絡的“最后手段”。(Coindesk)[2023/2/25 12:29:25]

在完成了前期準備之后,攻擊者會試探MEV機器人是否會搶跑交易。例如下圖中,我們可以看到攻擊者通過0.04WETH試探MEV機器人,勾引MEV機器人進行搶跑套利;發現UniswapV2的ETH/Threshold池中確實有MEV機器人進行監控,并且還會使用其所有的資金進行套利。在此期間,黑客也一直在試探MEV是否使用自己的驗證器進行出塊。

衍生品鏈上做市商Rysk Finance完成140萬美元融資:金色財經報道,衍生品鏈上做市商 Rysk Finance 完成 140 萬美元融資,由 Lemniscap 領投、Encode Club、Ascensive Assets、Starbloom、Yunt Capital 和 Manifold Trading,以及天使投資人 Hype。eth、Ivangbi、Windra Thio等參投。這筆資金將用于增強平臺安全性,推動工程和研究工作,并加快推出去中心化期權交易做市商協議 Rysk Beyond。[2023/1/31 11:38:57]

Gemini向愛爾蘭的客戶和機構推出服務,促進歐洲擴張:10月12日消息,據官方博客,加密貨幣交易所Gemini宣布,愛爾蘭的客戶和機構現在可以開設Gemini賬戶來存放、交易和托管大約100種加密貨幣。

愛爾蘭的金融機構、金融科技公司和其他公司現在可以訪問Gemini 的機構級加密原生平臺,通過該平臺他們可以在一個地方訪問托管、清算、交易執行、價格發現和投資組合管理服務。[2022/10/12 10:32:00]

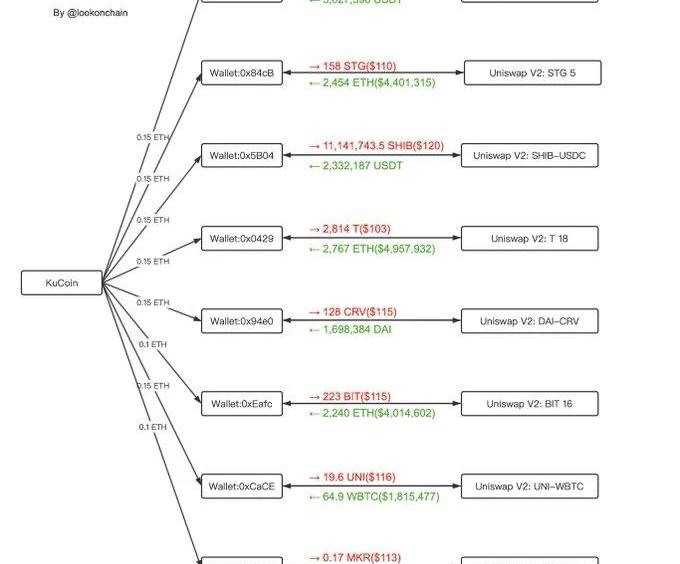

試探成功后,黑客會使用預先在UniswapV3中兌換出來的大量代幣,在低流動性的V2池內進行兌換操作,勾引MEV使用全部的WETH進行搶跑購買不值錢的Threshold代幣;再用Threshold代幣換走MEV機器人投入的所有WETH。由于MEV進行搶跑的WETH已經被攻擊交易兌換出來,所以MEV機器人想要重新換回WETH的操作會執行失敗。除了上面提到的Threshold代幣,黑客還還操縱其他七個地址對UniswapV2池中的AAVE、STG、SHIB、CRV、BIT、UNI以及MKR等七個代幣進行價格操縱,實現獲利,如下所示:

安全公司Beosin認為,黑客能夠成功的原因主要有三個:一是MEV每次在低流動性池中套利會使用自身所有的資金,沒有風險控制;二是V2池流動性不高,并被黑客操縱;三是具有驗證節點權限,可以修改bundle。本次攻擊事件,也給MEV搜尋者提了個醒,為了避免「三明治攻擊」,需要及時調整交易策略,并選擇一些有驗證歷史記錄的“靠譜”驗證者。鏈上數據顯示,夾擊MEV機器人的惡意驗證者目前已被Slash懲罰并踢出驗證者隊列,相關資金已經匯聚到下面三個地址中,等待下一步行動,Odaily星球日報也將持續關注后續動向:0x3c98d617db017f51c6a73a13e80e1fe14cd1d8eb;0x5B04db6Dd290F680Ae15D1107FCC06A4763905b6;0x27bf8f099Ad1eBb2307DF1A7973026565f9C8f69

3月30日,Binance再度宣布上線Arbirum生態RadiantCapital的原生TokenRDNT,繼支持了MAGIC、GNS、GMX等Arbitrum生態項目后.

1900/1/1 0:00:00近日,監管方面頻頻出手,讓加密世界再次陷入震動之中。CFTC對幣安提出了指控,稱其在未獲得授權的情況下向美國公民提供了衍生品交易服務,并未遵守反洗錢法律和反恐怖主義融資法規.

1900/1/1 0:00:00頭條 OPNX上線首日交易額僅為1.26美元,FLEX24小時跌幅近30%Odaily星球日報訊三箭資本(3AC)聯合創始人KyleDavies和SuZhu共同創立的破產索賠交易所OPNX自周二.

1900/1/1 0:00:00區塊鏈的去中心化、不可篡改和透明的特性使得它可以應用于許多領域,如CBDC、產權保護、供應鏈管理同時也包括了很重要的數據存儲等.

1900/1/1 0:00:00原文作者:AlexXu一.前言DeFi是MintVentures長期關注和看好的加密商業賽道,而Curve則是DeFi領域中我們最關注的項目之一.

1900/1/1 0:00:00Odaily星球日報譯者|Moni 3月2日,加密友好銀行SilvergateBank控股公司SilvergateCapitalCorporation宣布推遲向美國證券交易委員會(SEC)提交年.

1900/1/1 0:00:00