BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+0.92%

ETH/HKD+0.92% LTC/HKD+1.21%

LTC/HKD+1.21% ADA/HKD+4.35%

ADA/HKD+4.35% SOL/HKD+1.74%

SOL/HKD+1.74% XRP/HKD+4.79%

XRP/HKD+4.79%作者:zZ

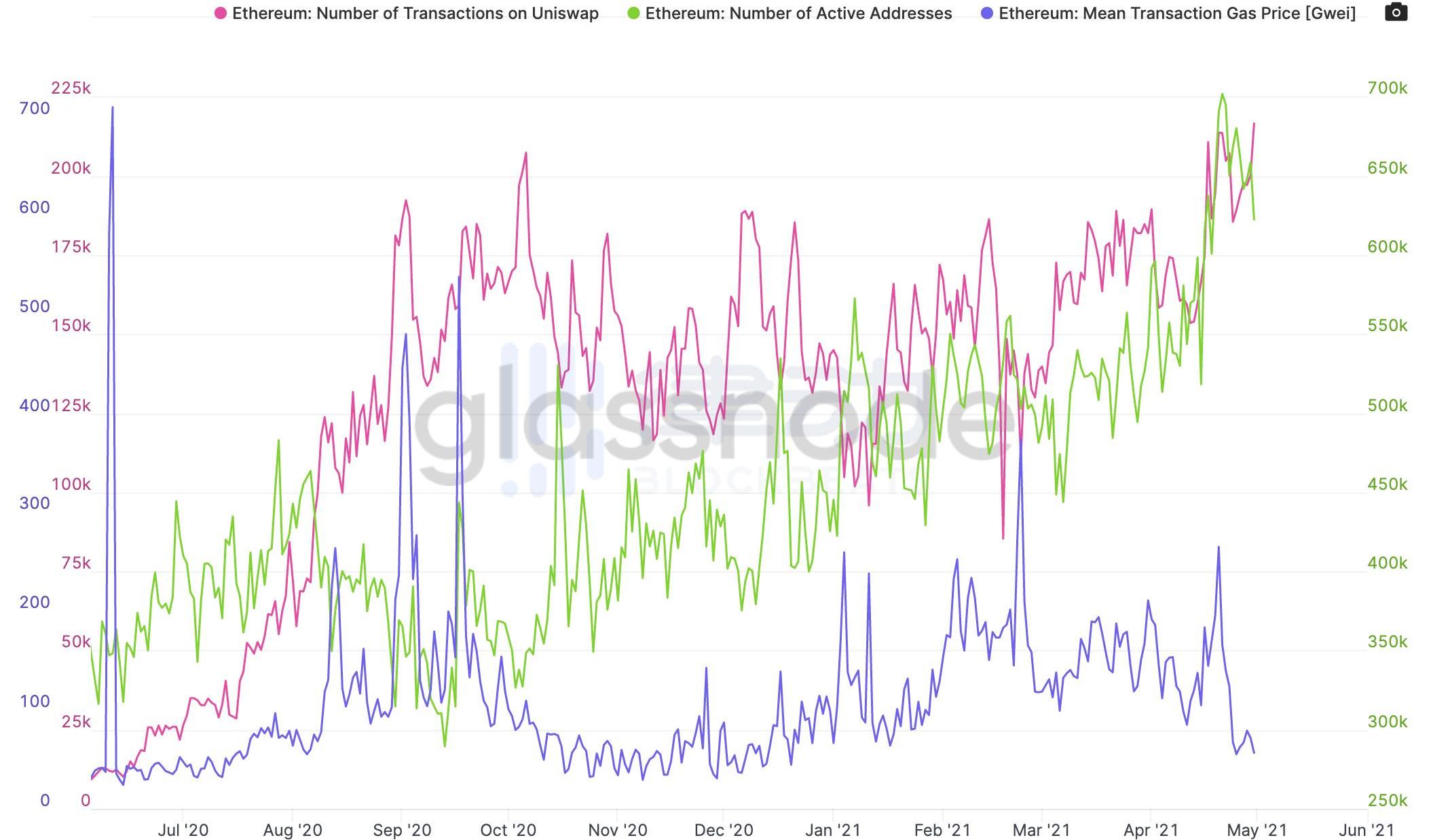

近期,以太坊網絡的交易成本幾近達到了近一年以來的低點。加密從業者開始反思,面對BSC、Heco等EVM兼容公鏈的沖擊,以太坊是否正在衰落?還是暴跌的行情降低了財富效應促使以太坊活躍度的下降?亦或者還有其他原因導致以太坊交易成本降低。

由于以太坊的交易成本之和鏈上數據相關,那么或許鏈上數據可以給出答案。

此處,律動BlockBeats選擇以太坊上最大的DEXUniswap的每日交易數量以及以太坊網絡每日活躍地址數作為對照。

數據來源:glassnode

從glassnode統計的鏈上數據來看,以太坊交易成本的較低似乎并非源自Uniswap活躍度以及以太坊鏈上交易數量的下降。

如果從經濟層面考慮,交易成本上升不外乎短期有利可圖抑或是時間成本高于交易成本。那么,或許以太坊交易成本的下降與近期被大量礦工所使用的Flashbots有關。

Beosin:SEAMAN合約遭受漏洞攻擊簡析:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin EagleEye 安全風險監控、預警與阻斷平臺監測顯示,2022年11月29日,SEAMAN合約遭受漏洞攻擊。Beosin分析發現是由于SEAMAN合約在每次transfer函數時,都會將SEAMAN代幣兌換為憑證代幣GVC,而SEAMAN代幣和GVC代幣分別處于兩個交易對,導致攻擊者可以利用該函數影響其中一個代幣的價格。

攻擊者首先通過50萬BUSD兌換為GVC代幣,接下來攻擊者調用SEAMAN合約的transfer函數并轉入最小單位的SEAMAN代幣,此時會觸發合約將能使用的SEAMAN代幣兌換為GVC,兌換過程是合約在BUSD-SEAMAN交易對中將SEAMAN代幣兌換為BUSD,接下來在BUSD-GVC交易對中將BUSD兌換為GVC,攻擊者通過多次調用transfer函數觸發_splitlpToken()函數,并且會將GVC分發給lpUser,會消耗BUSD-GVC交易對中GVC的數量,從而抬高了該交易對中GVC的價格。最后攻擊者通過之前兌換的GVC兌換了50.7萬的BUSD,獲利7781 BUSD。Beosin Trace追蹤發現被盜金額仍在攻擊者賬戶(0x49fac69c51a303b4597d09c18bc5e7bf38ecf89c),將持續關注資金走向。[2022/11/29 21:10:04]

根據Flashbots最新披露數據顯示,在過去30天,其一共提取了價值2.84億美元共10.05萬枚以太坊的MEV。而以太坊網絡5月全網交易費用為10.3億美元。

Beosin:Skyward Finance項目遭受攻擊事件簡析:金色財經報道,根據區塊鏈安全審計公司Beosin旗下Beosin EagleEye 安全風險監控、預警與阻斷平臺監測顯示,Near鏈上的Skyward Finance項目遭受漏洞攻擊,Beosin分析發現由于skyward.near合約的redeem_skyward函數沒有正確校驗token_account_ids參數,導致攻擊者5ebc5ecca14a44175464d0e6a7d3b2a6890229cd5f19cfb29ce8b1651fd58d39傳入相同的token_account_id,并多次領取了WNear獎勵。本次攻擊導致項目損失了約108萬個Near,約320萬美元。Beosin Trace追蹤發現被盜金額已被攻擊者轉走。[2022/11/3 12:12:36]

本文并非要繼續講述Flashbots和MEV的故事,而是近期新上線的由煉金術士Alchemist創建、Flashbots驅動的DeFi產品「mistX」。

安全團隊:獲利約900萬美元,Moola協議遭受黑客攻擊事件簡析:10月19日消息,據Beosin EagleEye Web3安全預警與監控平臺監測顯示,Celo上的Moola協議遭受攻擊,黑客獲利約900萬美元。Beosin安全團隊第一時間對事件進行了分析,結果如下:

第一步:攻擊者進行了多筆交易,用CELO買入MOO,攻擊者起始資金(182000枚CELO).

第二步:攻擊者使用MOO作為抵押品借出CELO。根據抵押借貸的常見邏輯,攻擊者抵押了價值a的MOO,可借出價值b的CELO。

第三步:攻擊者用貸出的CELO購買MOO,從而繼續提高MOO的價格。每次交換之后,Moo對應CELO的價格變高。

第四步:由于抵押借貸合約在借出時會使用交易對中的實時價格進行判斷,導致用戶之前的借貸數量,并未達到價值b,所以用戶可以繼續借出CELO。通過不斷重復這個過程,攻擊者把MOO的價格從0.02 CELO提高到0.73 CELO。

第五步:攻擊者進行了累計4次抵押MOO,10次swap(CELO換MOO),28次借貸,達到獲利過程。

本次遭受攻擊的抵押借貸實現合約并未開源,根據攻擊特征可以猜測攻擊屬于價格操縱攻擊。截止發文時,通過Beosin Trace追蹤發現攻擊者將約93.1%的所得資金 返還給了Moola Market項目方,將50萬CELO 捐給了impact market。自己留下了總計65萬個CELO作為賞金。[2022/10/19 17:32:31]

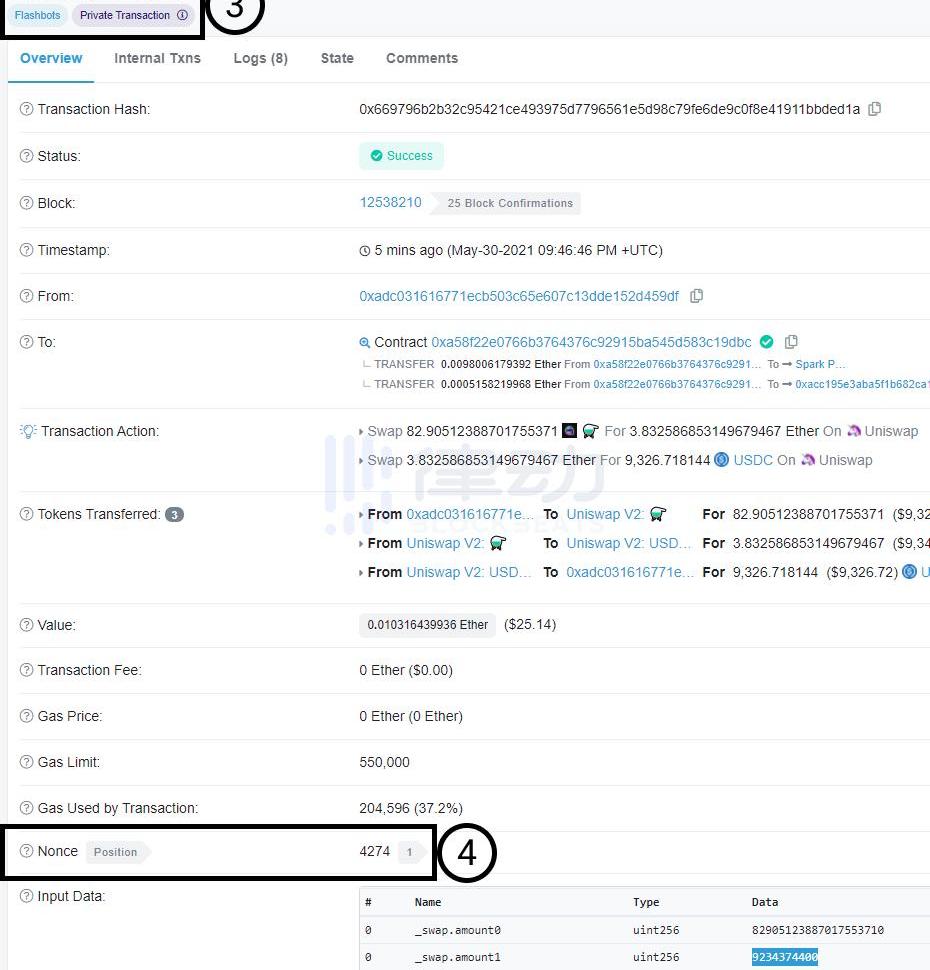

沒有計劃、路線圖,但是項目將超出你的想象

慢霧:Harmony Horizon bridge遭攻擊簡析:據慢霧安全團隊消息,Harmony Horizon bridge 遭到黑客攻擊。經慢霧 MistTrack 分析,攻擊者(0x0d0...D00)獲利超 1 億美元,包括 11 種 ERC20 代幣、13,100 ETH、5,000 BNB 以及 640,000 BUSD,在以太坊鏈攻擊者將大部分代幣轉移到兩個新錢包地址,并將代幣兌換為 ETH,接著將 ETH 均轉回初始地址(0x0d0...D00),目前地址(0x0d0...D00)約 85,837 ETH 暫無轉移,同時,攻擊者在 BNB 鏈暫無資金轉移操作。慢霧 MistTrack 將持續監控被盜資金的轉移。[2022/6/24 1:28:30]

打開Alchemist官網介紹,第一頁便是,「沒有開發團隊,沒有公司,同樣沒有計劃和路線圖,唯一的計劃就是沒有計劃」。這是一個思路源自知名開發者StephaneGosselin的一條推特。StephaneGosselin是Ampleforth的核心開發者,同時,Flashbots也是其推出開發的。

慢霧簡析Qubit被盜原因:對白名單代幣進行轉賬操作時未對其是否是0地址再次進行檢查:據慢霧區情報,2022 年 01 月 28 日,Qubit 項目的 QBridge 遭受攻擊損失約 8000 萬美金。慢霧安全團隊進行分析后表示,本次攻擊的主要原因在于在充值普通代幣與 native 代幣分開實現的情況下,在對白名單內的代幣進行轉賬操作時未對其是否是 0 地址再次進行檢查,導致本該通過 native 充值函數進行充值的操作卻能順利走通普通代幣充值邏輯。慢霧安全團隊建議在對充值代幣進行白名單檢查后仍需對充值的是否為 native 代幣進行檢查。[2022/1/28 9:19:19]

雖然,Alchemist表示自己沒有團隊,但是其透露了目前社區的多簽私鑰的持有者分別為「ees2oo」、「sal_ash_」、AMPL聯合創始人兼CTOBrandonIles、「Fiskantes」、SushiSwap聯合創始人0xMaki。

公開資料顯示,mistX是Alchemist推出的第一個DEX產品。這是第一個集成了Flashbots的去中心化交易平臺,或能從根源上杜絕黑暗森林問題。

防搶跑、操縱交易和防三明治攻擊

mistX官方表示,自己能夠防止搶跑、操縱交易和防三明治攻擊,此處將以Paradigm的文章進行解釋mistX的原理。

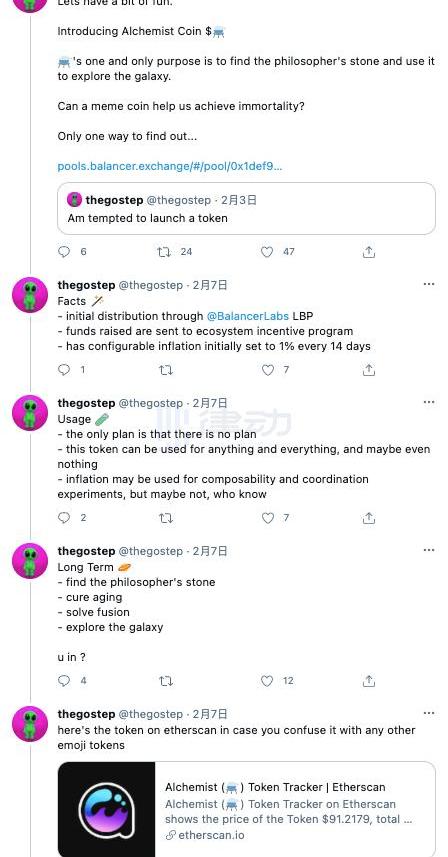

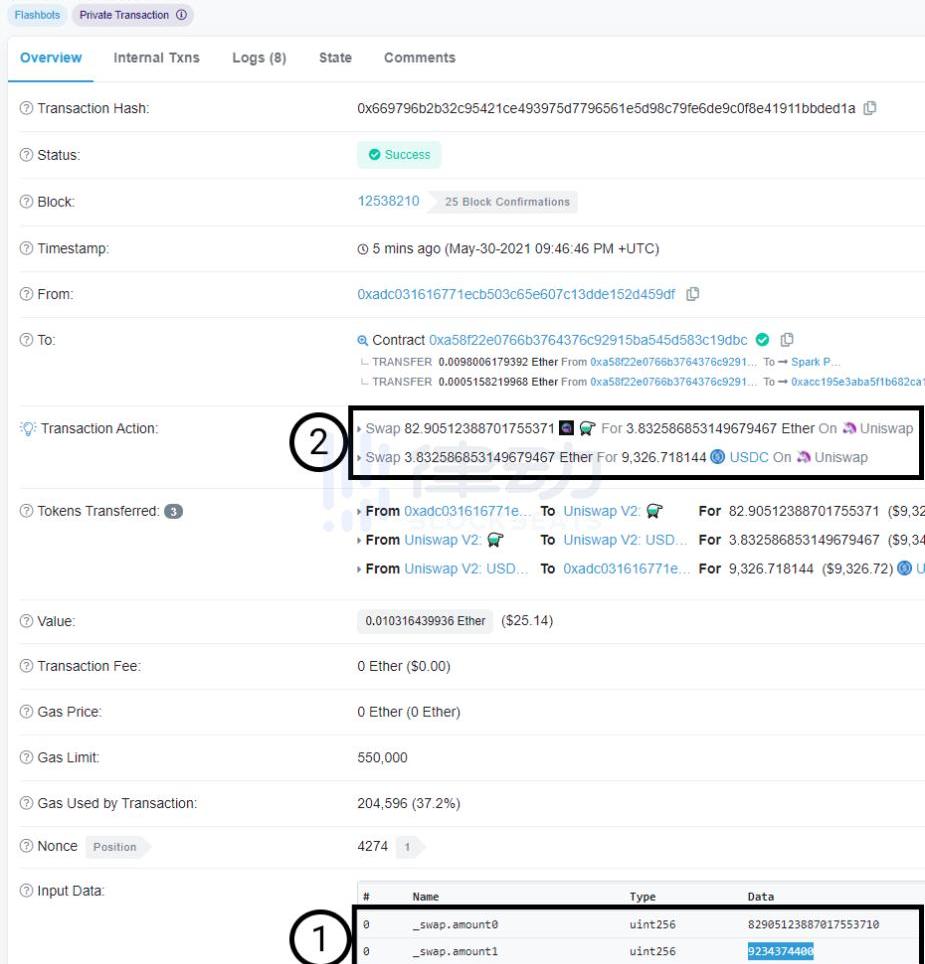

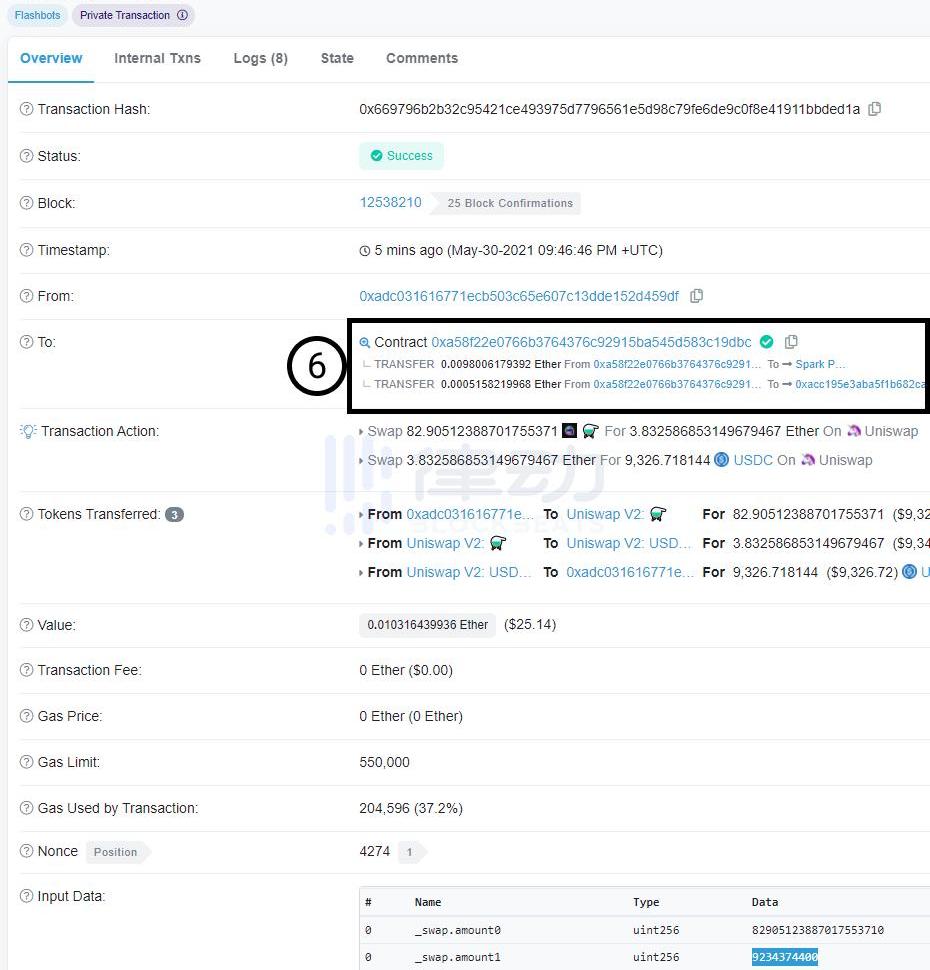

以交易哈希0x669796b2b32c95421ce493975d7796561e5d98c79fe6de9c0f8e41911bbded1a為例。

該交易者想要使用82.9MIST賣出至少9234USDC,實際交易過程中,該交易者收到了9327USDC。

mistX的創新之處在于將交易捆綁發布于Flashbots的私有內存池而非以太坊網絡的公共內存池。因為發布于公共內存池可能遭受三明治攻擊。從下圖③可見,以太坊瀏覽器顯示,在該交易被納入區塊之前,交易被標記為「私有」。

一個Flashbots捆綁包必須是

-原子化執行

-在區塊頂部

該筆交易符合這一情況,上圖④可見,該筆交易的隨機數位置為1,該屬性確保Flashbots礦工無法在有利可圖的情況下進行搶先交易等三明治攻擊。為此,用戶可以在mistX設置一個非零的低滑點交易,以確保在劇烈波動下能夠完成成交。

在實踐中,交易者相信Flashbots礦工不會將交易捆綁在中間層,因為這很容易被Flashbots發現并切斷他們的使用。Flashbots希望礦工能夠忽視放置捆綁包,直到被打包進區塊。

無gas費交易

除了集成Flashbots之外,mistX還有個特點,便是交易無需gas費用。當然,這并非意味著交易無成本。

交易者通過Flashbots捆綁交易中的一個智能合約調用來支付礦工費用。并且這一支付是以交易能夠被執行作為條件,一旦交易無法被執行,即交易超過了交易者設定的滑點范圍,那么合約將拒絕支付礦工費用。換言之,一旦該交易的滑點過大,礦工將不會對該筆交易進行打包。

該方式與同樣不需要gas費用的CowSwap的不同之處在于,CowSwap只消滅了交易執行的風險,而mistX則是無交易風險,交易者無需擔心交易失敗。

交易者主要通過兩種方式支付交易費用:

-從交易資金中抽取一部分ETH用于支付礦工費;

-用戶錢包余額支付礦工費,目前還是使用ETH,但是在未來可以使用穩定幣支付。

從下圖⑥可見,該筆交易向星火礦池支付了0.0099ETH,向mistX錢包支付了0.0005ETH。計算mistX交易成本的方法上與使用公共內存池完全相同,都使用的gasprice*gaslimit=最終使用ETH。

從交易成本來看,mistX會使用更多gas費用,本文的例子一共消耗20.5萬gas,而在Uniswap上執行相同的交易將消耗16-18萬gas。最主要的差別在于使用mistX將產生2個額外交易,向礦工支付交易費和向mistX錢包支付費用。

如何成為一名認證煉金術士?

Alchemist的代幣MIST最初于2月在Balancer啟動LBP,100萬枚MIST共籌集了35枚ETH。

MIST無鎖倉,并且每兩周總量增長1%,增長的代幣50%分配至Aludel獎勵池;25%用于社區;25%存入MIST資金池。Aludel獎勵池是一個獎勵為Uniswap上的MIST/ETH交易對提供流動性的智能合約。截止發稿,MIST總供應量已經上升至107萬枚,共9560人持有。

想要成為一名經過社區認證的煉金術士,首先,需要購買MIST,并配置等額ETH在UniswapV2提供流動性。需要注意的是,目前,選擇在UniswapV3提供流動性無法通過最后的認證和獲得Aludel獎勵池獎勵。

提供流動性之后,將獲得UNI-V2流動性代幣。隨后,進入官方鑄造坩堝NFT平臺,通過UNI-V2流動性代幣鑄造「坩堝NFT」。坩堝NFT鑄造完成之后,便可獲得來自Aludel獎勵池的獎勵。截止發稿,全網鑄造了4930枚坩堝NFT。

鑄造完坩堝NFT之后,加入?Alchemist官方Discord,并在?#welcome頻道發送「!join」,之后將收到機器人「Collab.Land?」的私信。按照私信完成簽名授權之后,在Discord組內的身份將變成認證煉金術士。

Alchemist社區目前還只是一個雛形,不過從mistX來看,其所圖不小,成為認證煉金術士更像是一種風險共擔。對于普通交易者而言,DEX聚合平臺可能還是最方便成本最低的交易平臺。但是,mistX的出現給原本略顯疲憊的市場來了些許不一樣,通過集成Flashbots實現防搶跑、操縱交易和防三明治攻擊以及無gas費交易。

?

Tags:MISISTMISTLASwisdomisthewealthofthewiseBISTAlchemist DeFi AurumBLAST價格

鏈捕手消息,根據DappRader數據,上周“元宇宙”概念的虛擬土地總銷售額超過1億美元,交易者共有6000名多名.

1900/1/1 0:00:00撰文:ChrisCantino,ColorCapital合伙人編譯:PerryWang,鏈聞1/如果用「電梯游說」的方式來解釋NFT.

1900/1/1 0:00:00原文作者:PaulVeradittakit,PanteraCapital合伙人 編譯:盧江飛,鏈聞 上個月,知名加密風投PanteraCapital宣布成為ApolloDAO的首位投資方.

1900/1/1 0:00:00作者:Louis 撰文:MiX 北京時間10月25號22點,章魚網絡創始人Louis在NEAR生態年度大會Nearcon元宇宙會場發表開場演講.

1900/1/1 0:00:00鏈捕手消息,Web3開發者平臺DoraHacks宣布獲得Biance的風險投資部門BinanceLabs所提供的800萬美金的戰略投資金,該資金用于幫助DoraHacks建立一個更加開源的.

1900/1/1 0:00:00原創:Web3基金會 來源:Polkadot中文平臺Web3.0的起源和定義“網絡”這個通用術語已經被廣泛使用了32年,但很少有人知道它的定義和起源.

1900/1/1 0:00:00