BTC/HKD-0.75%

BTC/HKD-0.75% ETH/HKD-1.16%

ETH/HKD-1.16% LTC/HKD-0.77%

LTC/HKD-0.77% ADA/HKD+0.96%

ADA/HKD+0.96% SOL/HKD+2.55%

SOL/HKD+2.55% XRP/HKD-1.25%

XRP/HKD-1.25%北京時間2021年8月10日,跨鏈橋項目Poly Network遭遇攻擊,損失超過6億美金。雖然攻擊者在后續償還被盜數字貨幣,但是這仍然是區塊鏈歷史上涉及金額最大的一次攻擊事件。由于整個攻擊過程涉及到不同的區塊鏈平臺,并且存在合約以及Relayer之間的復雜交互,對于攻擊的完整過程和漏洞的根本原因,現有分析報告并未能梳理清楚。

整個攻擊分為兩個主要階段,包括修改keeper簽名和最終提幣。對于第二階段,由于keeper簽名已經被修改,因此攻擊者可以直接構建惡意提幣交易,具體可以參見我們之前的報告。然而對于修改keeper簽名的交易是如何最終在目標鏈執行的,目前并沒有詳細的文章闡明。而這一步是攻擊的最核心步驟。

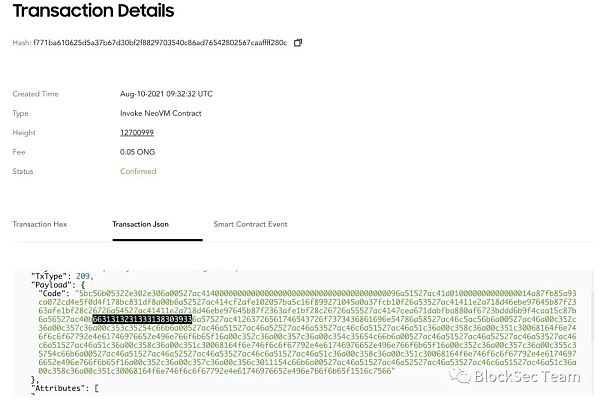

本報告從修改keeper簽名交易入手(Ontology鏈上交易0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),分析了背后的原理和漏洞的本質。我們發現以下幾個原因是Keeper能被修改的原因:

源鏈上(Ontology)的relayer沒有對上鏈的交易做語義校驗,因此包含修改keeper惡意交易可以被打包到poly chain上

目標鏈上(以太坊)上的relayer雖然對交易做了校驗,但是攻擊者可以直接調用以太坊上的EthCrossChainManager合約最終調用EthCrossChainData合約完成簽名修改

攻擊者精心夠著了能導致hash沖突的函數簽名,從而調用putCurEpochConPubKeyBytes完成對簽名的修改

整個過程中的交互流程如下:

數據:1000萬枚MATIC從Polygon Plasma Bridge轉到某未知地址:金色財經報道,WhaleAlert監測數據顯示,北京時間14:45:11,1000萬枚MATIC(約960萬美元)從Polygon Plasma Bridge轉移到某未知地址。[2023/5/2 14:38:18]

Ontology交易 -> Ontology Relayer -> Poly Chain -> Ethereum Relayer -> Ethereum

以太坊

0x838bf9e95cb12dd76a54c9f9d2e3082eaf928270: EthCrossChainManager

0xcf2afe102057ba5c16f899271045a0a37fcb10f2: EthCrossChainData

0x250e76987d838a75310c34bf422ea9f1ac4cc906: LockProxy

0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581: 修改keeper的交易

Ontology

0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c: 修改keeper的交易

Poly

0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80: 修改keeper的交易

Web3游戲基礎設施開發商zkMeta將在Polygon上創建游戲專用Rollup:3月23日消息,Polygon Labs 宣布 Web3 游戲基礎設施開發商 zkMeta 正在 Polygon 網絡上創建一個游戲專用 Rollup,zkMeta 的目標是 2023 年第三季度完成產品集成,Era7 將是第一個使用 Polygon ZK 技術在 zkMeta 上發布的游戲。zkMeta 還將探索使用 Polygon zkEVM 零知識技術和 Polygon Supernets 解決方案來構建自定義應用程序特定的區塊鏈。[2023/3/23 13:22:34]

整個攻擊大致可以分為三個步驟。第一個步驟是在 Ontology 鏈生成一條惡意交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),第二個步驟是修改以太坊EthCrossChainData合約中的keeper簽名,第三個步驟構造惡意交易發起最終攻擊和提幣。

步驟一

攻擊者首先在Ontology發起了一筆跨鏈交易(0xf771ba610625d5a37b67d30bf2f8829703540c86ad76542802567caaffff280c),里面包含了一個攻擊payload:

可以看出交易包含了精心設計的函數名(圖中以6631開頭的數字,轉換后即 f1121318093),目的在于通過造成哈希沖突(hash collision)的方式調用putCurEpochConPubKeyBytes函數(屬于以太坊上的EthCrossChainData合約)。關于哈希函數沖突的細節在網絡上已有很多討論,可以參考.

Polygon 原生穩定幣協議 QiDAO 上線以太坊二層解決方案 Arbitrum:3月16日消息,Polygon 原生穩定幣協議 QiDAO 上線以太坊二層解決方案 Arbitrum,可使用 ETH 零利息鑄造穩定幣 MAI。[2022/3/16 13:58:39]

隨后,該筆交易被Ontology Relayer 接收,注意這里并沒有很嚴格的校驗。該交易會通過Relayer在Poly Chain成功上鏈(0x1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80)。Ethereum Relayer會感知到新區塊的生成。

然而,這筆交易被Ethereum Relayer拒絕了。原因在于Ethereum Relayer對目標合約地址有校驗,只允許LockProxy合約作為目標地址,而攻擊者傳入的是EthCrossChainData地址。

因此,攻擊者攻擊之路在此中斷。但如前所述,包含惡意payload的攻擊交易已經在Poly Chain成功上鏈,可被進一步利用。

步驟二

攻擊者手動發起交易,調用EthCrossChainManager合約中的verifyHeaderAndExecuteTx函數,將之前一步保存在Ploy Chain區塊中的攻擊交易數據作為輸入。由于該區塊是poly chain上的合法區塊,因此可以通過verifyHeaderAndExecuteTx中對于簽名和merkle proof的校驗。然后執行EthCrossChainData合約中的putCurEpochConPubKeyBytes函數,將原本的4個keeper修改為自己指定的地址(0xA87fB85A93Ca072Cd4e5F0D4f178Bc831Df8a00B)。

Polygon(Matic)Max:通過低成本和高速的基礎設施繼續支持NFT生態系統:3月30日,在以《Layer2+NFT的化學反應》為主題的AMA中,Huobi Global NFT 板塊項目 Polygon(Matic)中國社群負責人Max 在談到近期 Beeple 稱NFT是泡沫話題時表示,他不認為 NFT 是一個泡沫,許多項目為金融、游戲和DeFi帶來了價值。Polygon在支持游戲和NFT項目方面已經有了很好的歷史和經驗,希望通過低成本和高速的基礎設施繼續支持NFT生態系統。

Polygon 支持環境友好且低成本鑄造NFT,高速和低費用交易,NFT貸款、分片和挖礦,并具有可組合性和以太坊兼容性的優點。接下來Polygon 發展的重點繼續是NFT基礎設施,實現快速和低成本的市場,NFT鑄造機,NFT貸款,游戲和其他應用程序。[2021/3/31 19:33:15]

步驟三

在keeper被修改之后,攻擊者直接調用目標鏈上的verifyHeaderAndExecuteTx函數(而不需要再通過poly chain -- 因為keeper已經被修改,攻擊者可以任意簽署在目標鏈看來合理的poly chain上的塊),最終調用至Unlock函數(屬于LockProxy合約),大量地轉移資金,給項目方帶來了嚴重的損失。具體的攻擊細節可參考我們之前的報告。

在本攻擊過程中,Ontology方和以太坊方均有Relayer負責將來自Ontology的交易在poly Chain上鏈,以及將poly chain上的交易放到以太坊。這兩個Relayer是由Go語言實現的服務進程。

然而我們發現,這兩個Relayer都缺乏有效的校驗。這導致

萬華區塊鏈研究院CEO&Polkafund發起人槐熙城:IPFS的完善或將催生DAPP卓越發展的元年:金色財經現場報道,由西安市區塊鏈技術應用協會主辦,開源礦池、PolkaBase、金色財經聯合主辦,鏈上ChainUP、螞蟻集群聯合承辦的“探索 · 創新 · 共贏Web3.0生態大會”于今日在西安盛大召開。

萬華區塊鏈研究院CEO&PolkaFund發起人槐熙城在會上表示,整個互聯網經歷了三個時代,Web1.0,只能被動的接收信息,沒有辦法通過設備或者是通過某一項單一的產品能夠實現互聯網的交互;Web2.0可實現交互,但是核心問題被這些眾多的互聯網巨頭所壟斷;Web3.0有了眾多優秀的區塊鏈項目,解決了信息孤島的問題以及信任的問題,我相信會在3、5年的時間之內得以解決,這個時間可能會比我們想象的更快。

Web3.0的底層IPFS可使信息更快捷、更方便、更省成本的進行存儲,隨著IPFS的完善將催生出大量的DAPP。隨著Filecoin不斷推行,明年將會是DAPP的元年。[2020/12/19 15:48:05]

攻擊者可以在Ontology構造一條惡意的跨鏈交易,并且成功打包到poly chain上。

雖然在以太坊的Relayer具有校驗功能,但是攻擊者可以直接同以太坊上的鏈上合約進行交互,直接執行惡意的函數。

Ontology Relayer完全信任來自Ontology上的跨鏈交易

Poly Network 的 ont_relayer(https://github.com/polynetwork/ont-relayer) 負責監聽 Ontology 鏈上的跨鏈交易并將其打包入傳入Poly Chain.

注:

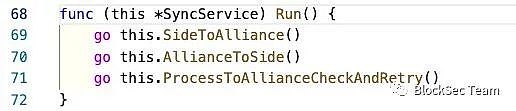

在Ontology Relayer中,Side 指 Ontology Chain; Alliance 指 Poly Chain.

CrossChainContractAddress 是 Ontology 鏈上原生編號為 09 的智能合約.

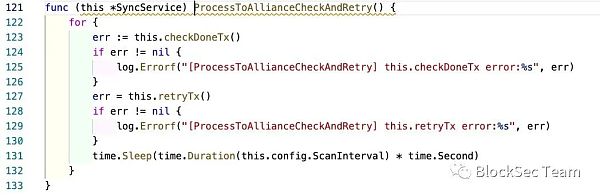

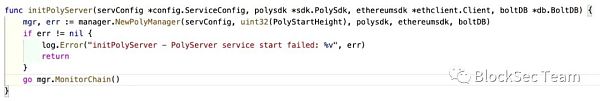

上圖中,Ontology Relayer啟動時開啟三個 Goroutines 分別負責監聽 Ontology Chain 和 Poly Chain 的跨鏈交易,以及對 Poly Chain 上的跨鏈交易做狀態檢查。在本報告中,我們只關注69行的監聽Side的代碼邏輯。

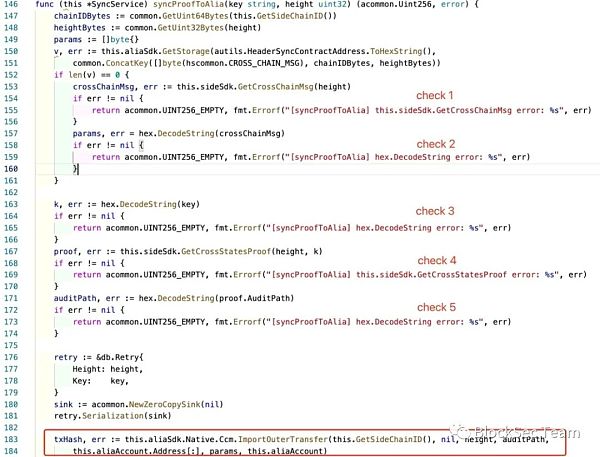

在上圖中,Ontology Relayer 調用 Ontology 鏈提供的 RPC 接口(第 215 行,調用SDK函數 GetSmartContractEventByBlock) 獲取區塊中觸發的智能合約事件;然后在第 228 和 232 行表明 Ontology Relayer 只監聽 Ontology Chain 上由 CrossChainContractAddress 觸發的 makeFromOntProof 事件;

上圖中,在處理 Ontology Chain 上的跨鏈交易時,Ontology Relayer 總共做了五次校驗,分別是兩次向 Ontology Chain 發送的 RPC 請求校驗(check 1 和 check 4), 以及三次參數是否為空的校驗(check2, check3, 和check5)。這五次校驗都屬于常規校驗,并未對來自 Ontology Chain 上的跨鏈交易做語義上的校驗; 第 167 和 171 行取出了在目標鏈上執行所需要的交易參數信息(proof, auditPath);第 183 行向 Poly Chain 發送交易;

Ontology Relayer 在構造了 Poly Chain 上的交易后便向 Poly Chain 發起 RPC 請求發送交易(第 164 行,函數調用 SendTransaction);

這個名為 ProcessToAliianceCheckAndRetry 的 Goroutine 也僅僅是做了重發失敗交易的工作,仍然未對來自 Ontology Chain 上的跨鏈交易做任何語義上的校驗。

至此,我們可以看出 ont-relayer 監聽所有來自 Ontology Chain 由 CrossChainContractAddress 觸發的 makeFromOntProof 事件,并未對其做任何語義上的校驗,便向 Poly Chain 轉發了交易。而任何人向 Ontology 發送的任何跨鏈交易都會觸發 CrossChainContractAddress 的 makeFromOntProof 事件,所以 Ontology Relayer 會將所有來自 Ontology 上的跨鏈交易都轉發到 Poly chain 上。

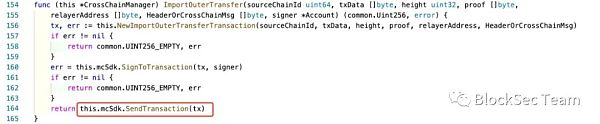

Ethereum Relayer中的無效校驗

Ethereum Relayer 負責監聽 Poly Chain 并將目標鏈為 Ethereum 的跨鏈交易轉發到 Ethereum 上。

Ethereum Relayer 啟動一個 Goroutine 來監控 Poly Chain;

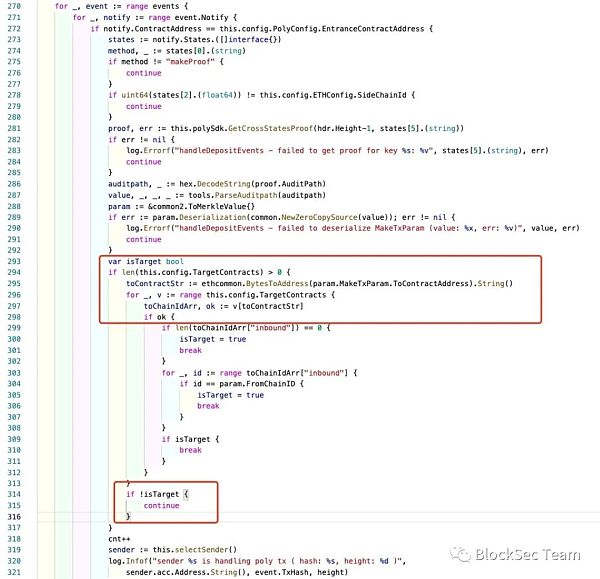

Ethereum Relayer監聽所有 Poly Chain 上目標鏈為 Ethereum 的跨鏈交易 (第 275 至 278 行); Ethereum Relayer會校驗跨鏈交易的目標合約是否為 config.TargetContracts中指定的合約之一,如果不是則不會發送這筆跨鏈交易到 Ethereum 上(第 315 行)。

雖然 Ethereum Relayer 對 Poly Chain 上的跨鏈交易做了部分校驗,比如限制了目標合約,但是與 Poly Chain 不同,任何人都可以向 Ethereum 上的EthCrossChainManager合約發送交易。換句話說,Ethereum Relayer 在這里做的校驗沒有實際的意義,只要包含惡意payload的跨鏈交易被成功打包進了 Poly Chain(雖然沒有被relay轉發到以太坊鏈上), 那么任何人都可以直接使用已經打包好的區塊數據將payload發送到以太坊EthCrossChainManager合約并執行(這個過程中,可以通過merkle proof的校驗,因為是已經正常上鏈的poly chain區塊數據)。

攻擊者正是利用了上述兩個缺陷,完成了攻擊流程中的步驟一和步驟二。

通過對整個攻擊流程的完整梳理和詳盡分析,我們認為Relayer的不完整校驗是攻擊得以發生的根本原因。其它(諸如利用hash沖突等)方面則更多地屬于比較精彩的攻擊技巧。總而言之,跨鏈的校驗和鑒權是跨鏈系統安全的關鍵所在,值得社區付出更多的努力。

Tags:ChainAINHAICHAblockchain是什么公司DeltaChainmchain幣官網Glass Chain

這是兩位 20 世紀貨幣經濟學偉人之間的一場傳奇般的辯論,辯論的焦點是:「挑戰者貨幣」是否會取代政府支持的標準貨幣,成為世界上最受歡迎的支付媒介.

1900/1/1 0:00:008月10日Ergo團隊做客Bitcoin.com交易所電報頻道進行AMA活動,以下是精彩內容回顧:問:你們對區塊鏈的采用有何看法.

1900/1/1 0:00:00什么是以太坊2.0? 以太坊2.0是一系列的升級,有不同的轉移時間。最好把它看成是一個試圖擴大以太坊規模的過程,同時保持安全、去中心化和可持續性.

1900/1/1 0:00:00美東時間周三(18日),美國在線券商羅賓漢(Robinhood)公布了上市后的首份季度財報。得益于加密貨幣交易的激增,Robinhood二季度營收同比增長一倍多.

1900/1/1 0:00:00近幾個月來,以太坊有大量的新用戶流入,在過去的30天里,有超過300萬個獨立的地址被創建。雖然以太坊生態系統的增長對整個市場來說是積極的,但它也證明了以太坊的一些明顯的缺點.

1900/1/1 0:00:00自 2019 年 10 月 24 日習總書記強調加快推動區塊鏈技術和產業創新發展,區塊鏈的應用推廣便作為了一個熱門話題,其中以供應鏈金融領域的應用尤為突出,那么是不是有了區塊鏈技術.

1900/1/1 0:00:00